Zero Trust Security: แนวคิด “ไม่ไว้ใจใคร ตรวจสอบเสมอ” ที่องค์กรยุค 2026 ต้องรู้

สวัสดีครับน้องๆ ชาว Siam Lan Card ทุกท่าน! ช่วงนี้เรื่องภัยคุกคามทางไซเบอร์นี่มาแรงแซงทุกข่าวจริงๆ ขนาดองค์กรใหญ่ๆ ที่ว่ามีระบบป้องกันแน่นหนา ก็ยังโดนเจาะข้อมูลรั่วไหลกันให้เห็นอยู่เรื่อยๆ สาเหตุหลักๆ เลยก็คือ Hacker เขาพัฒนากลยุทธ์ใหม่ๆ มาตลอดเวลา ทำให้ระบบรักษาความปลอดภัยแบบเดิมๆ ที่เราเคยใช้กันมันเริ่ม “เอาไม่อยู่” แล้ว

ลองนึกภาพตามนะครับ เมื่อก่อนเรามักจะสร้าง “ป้อมปราการ” รอบๆ เครือข่ายของเรา ใครที่อยู่ข้างในป้อมปราการนี้ (เช่น พนักงานในออฟฟิศ) ก็จะถือว่าเป็น “คนของเรา” ไว้ใจได้ เข้าถึงข้อมูลอะไรก็ได้ แต่ในโลกยุคปัจจุบันที่พนักงานทำงานจากบ้าน (Work From Home), ใช้ Cloud Services, หรือแม้แต่เชื่อมต่ออุปกรณ์ส่วนตัวเข้ากับเครือข่ายขององค์กร แนวคิด “ป้อมปราการ” แบบเดิมๆ มันไม่ตอบโจทย์อีกต่อไปแล้วครับ เพราะ Hacker สามารถเจาะเข้ามาในป้อมปราการได้จากหลากหลายช่องทาง

ดังนั้น วันนี้ผมจะมาแนะนำแนวคิดใหม่ที่กำลังเป็นที่นิยมอย่างมากในวงการ Security นั่นก็คือ Zero Trust Security หรือ “ความปลอดภัยแบบไม่ไว้วางใจ” นั่นเองครับ ฟังดูเหมือนจะ paranoid ไปหน่อย แต่รับรองว่ามันช่วยยกระดับความปลอดภัยให้องค์กรของคุณได้อย่างมีประสิทธิภาพแน่นอน

Zero Trust คืออะไร? ทำไมถึงสำคัญ?

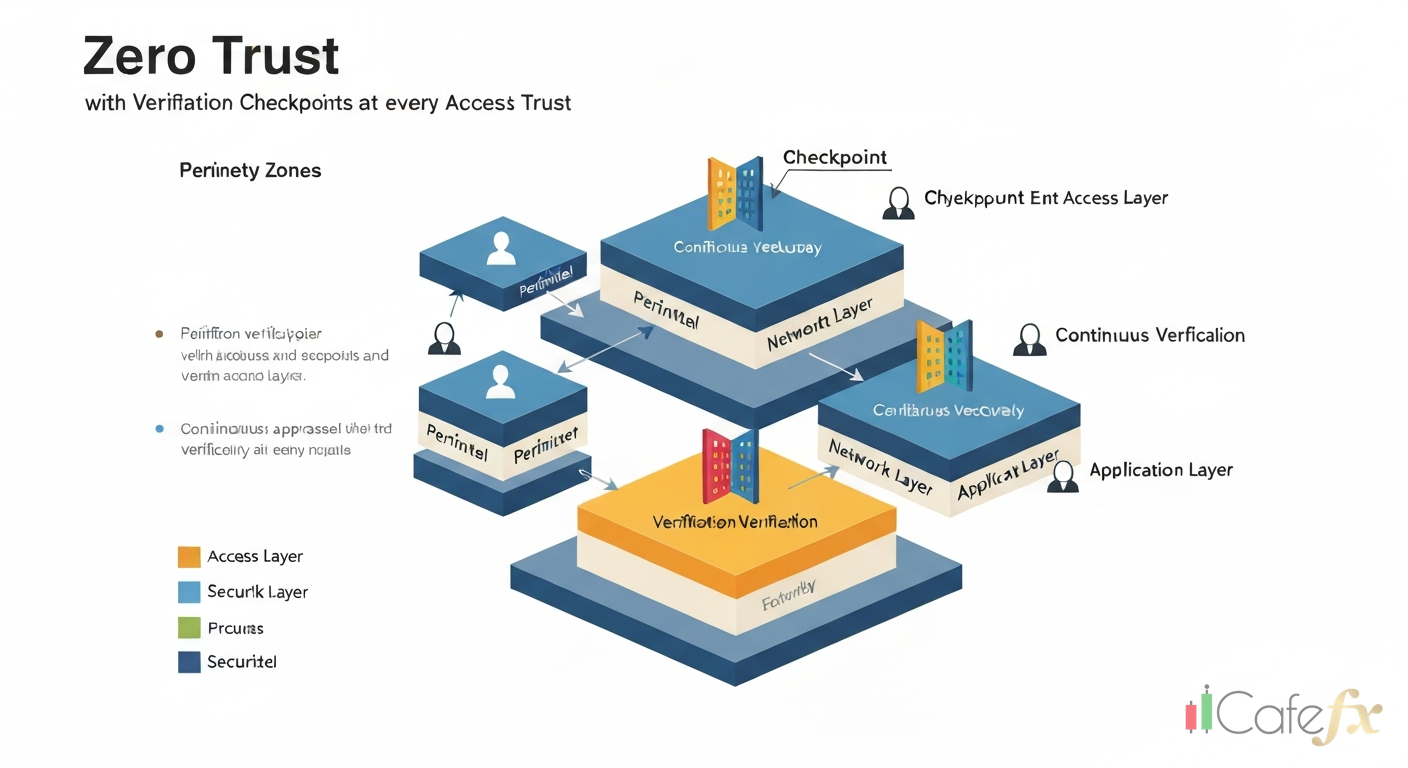

หัวใจสำคัญของ Zero Trust ก็คือแนวคิดที่ว่า “Never Trust, Always Verify” หรือ “ไม่ไว้ใจใคร ตรวจสอบเสมอ” ไม่ว่าจะเป็นใครก็ตามที่พยายามเข้าถึงข้อมูลหรือทรัพยากรขององค์กร จะต้องได้รับการตรวจสอบสิทธิ์อย่างละเอียดทุกครั้ง ไม่มีการ “อนุมาน” ว่าใครเป็นใคร หรือใครควรจะเข้าถึงอะไรได้บ้าง

พูดง่ายๆ ก็คือ Zero Trust มองว่า “ทุกคนคือภัยคุกคาม” ไม่ว่าจะเป็นพนักงาน, ผู้บริหาร, ลูกค้า, หรือแม้แต่ระบบ IT ที่อยู่ภายในองค์กรเองก็ตาม ทุกคนจะต้องได้รับการตรวจสอบสิทธิ์อย่างเข้มงวดก่อนที่จะได้รับอนุญาตให้เข้าถึงข้อมูลใดๆ

ทำไมถึงสำคัญน่ะเหรอ? ก็เพราะว่ามันช่วยลดความเสี่ยงจากการถูกโจมตีทางไซเบอร์ได้หลายรูปแบบครับ ไม่ว่าจะเป็นการขโมยข้อมูล, การแพร่กระจายของมัลแวร์, หรือการเข้าควบคุมระบบจากภายนอก

องค์ประกอบหลักของ Zero Trust Security

Zero Trust ไม่ใช่ Product หรือ Software สำเร็จรูปที่ซื้อมาติดตั้งแล้วจบ แต่มันเป็น “แนวคิด” ที่ต้องนำไปปรับใช้กับระบบ IT ขององค์กรอย่างรอบด้าน ซึ่งองค์ประกอบหลักๆ ที่ควรพิจารณา มีดังนี้ครับ

- Identity and Access Management (IAM): ระบบจัดการตัวตนและการเข้าถึงข้อมูล ใครเป็นใคร? มีสิทธิ์เข้าถึงอะไรได้บ้าง? ต้องมีการยืนยันตัวตนแบบ Multi-Factor Authentication (MFA) ทุกครั้ง

- Microsegmentation: แบ่งเครือข่ายออกเป็นส่วนย่อยๆ (Microsegment) เพื่อจำกัดความเสียหาย หากมีส่วนใดส่วนหนึ่งถูกโจมตี ก็จะไม่กระทบกับส่วนอื่นๆ

- Least Privilege Access: ให้สิทธิ์การเข้าถึงข้อมูลเฉพาะเท่าที่จำเป็นจริงๆ เท่านั้น พนักงานไม่จำเป็นต้องมีสิทธิ์เข้าถึงข้อมูลทั้งหมดขององค์กร

- Device Security: ตรวจสอบความปลอดภัยของอุปกรณ์ที่เชื่อมต่อเข้ากับเครือข่าย เช่น ตรวจสอบว่ามี Antivirus ติดตั้งหรือไม่, มีการอัปเดต Software เป็นเวอร์ชันล่าสุดหรือไม่

- Data Security: ปกป้องข้อมูลด้วยการเข้ารหัส (Encryption) และมีการตรวจสอบการเข้าถึงข้อมูลอย่างสม่ำเสมอ

- Security Information and Event Management (SIEM): ระบบที่รวบรวม Log จากทุกอุปกรณ์ในเครือข่าย และวิเคราะห์เพื่อตรวจจับความผิดปกติ

- Threat Intelligence: ติดตามข่าวสารเกี่ยวกับภัยคุกคามใหม่ๆ และนำมาปรับปรุงระบบป้องกันขององค์กร

Zero Trust Network Access (ZTNA): ทางออกสำหรับ Work From Home

ในช่วงหลายปีที่ผ่านมา การทำงานจากบ้าน (Work From Home) กลายเป็นเรื่องปกติไปแล้ว แต่ก็มาพร้อมกับความเสี่ยงด้าน Security ที่เพิ่มขึ้น เพราะพนักงานอาจจะเชื่อมต่อเครือข่ายขององค์กรผ่านเครือข่าย Wi-Fi สาธารณะที่ไม่ปลอดภัย หรือใช้อุปกรณ์ส่วนตัวที่ไม่ได้รับการป้องกันอย่างเหมาะสม

Zero Trust Network Access (ZTNA) เป็น Solution ที่ถูกออกแบบมาเพื่อแก้ไขปัญหานี้โดยเฉพาะ ZTNA จะสร้าง “อุโมงค์” ที่ปลอดภัย (Secure Tunnel) ระหว่างอุปกรณ์ของพนักงานกับ Application ที่อยู่ภายใน Data Center หรือ Cloud โดยพนักงานจะต้องยืนยันตัวตนก่อนที่จะได้รับอนุญาตให้เข้าถึง Application ใดๆ และการเข้าถึงก็จะถูกจำกัดเฉพาะ Application ที่ได้รับอนุญาตเท่านั้น

ZTNA ช่วยให้องค์กรสามารถควบคุมการเข้าถึง Application ได้อย่างละเอียด และป้องกันการรั่วไหลของข้อมูล แม้ว่าพนักงานจะทำงานจากที่บ้าน หรือใช้อุปกรณ์ส่วนตัวก็ตาม

Case Study: บริษัท XYZ นำ Zero Trust มาใช้แล้วชีวิตดีขึ้นอย่างไร?

บริษัท XYZ เป็นบริษัทขนาดกลางที่ทำธุรกิจด้าน E-Commerce ก่อนที่จะนำ Zero Trust มาใช้ พวกเขาเคยประสบปัญหาการถูกโจมตีทางไซเบอร์หลายครั้ง ทำให้สูญเสียข้อมูลลูกค้า และเสียชื่อเสียงเป็นอย่างมาก

หลังจากศึกษาและทำความเข้าใจ Zero Trust แล้ว บริษัท XYZ ได้เริ่มปรับปรุงระบบ Security ของตัวเอง โดยเริ่มจากการ Implement Multi-Factor Authentication (MFA) สำหรับพนักงานทุกคน จากนั้นก็ทำการแบ่งเครือข่ายออกเป็น Microsegment และให้สิทธิ์การเข้าถึงข้อมูลเฉพาะเท่าที่จำเป็นจริงๆ นอกจากนี้ พวกเขายังได้ติดตั้ง SIEM เพื่อตรวจจับความผิดปกติในเครือข่าย และมีการฝึกอบรมพนักงานให้มีความรู้ความเข้าใจเกี่ยวกับ Security มากขึ้น

ผลลัพธ์ที่ได้คือ บริษัท XYZ สามารถลดความเสี่ยงจากการถูกโจมตีทางไซเบอร์ได้อย่างมีนัยสำคัญ พวกเขาสามารถตรวจจับและป้องกันการโจมตีได้ตั้งแต่เนิ่นๆ และลดความเสียหายที่อาจจะเกิดขึ้นได้ นอกจากนี้ พวกเขายังได้รับความไว้วางใจจากลูกค้ามากขึ้น เพราะลูกค้ามั่นใจว่าข้อมูลส่วนตัวของพวกเขาจะได้รับการปกป้องอย่างดี

Zero Trust vs. Traditional Security: ต่างกันตรงไหน?

เพื่อให้เห็นภาพชัดเจนยิ่งขึ้น ลองมาดูตารางเปรียบเทียบระหว่าง Zero Trust กับ Traditional Security กันครับ

| คุณสมบัติ | Traditional Security | Zero Trust Security |

|---|---|---|

| แนวคิดหลัก | Trust but Verify (ไว้ใจก่อน แล้วค่อยตรวจสอบ) | Never Trust, Always Verify (ไม่ไว้ใจใคร ตรวจสอบเสมอ) |

| การป้องกัน | สร้าง Perimeter (ป้อมปราการ) รอบๆ เครือข่าย | Assume Breach (สมมติว่าถูกโจมตีแล้ว) และป้องกันจากภายใน |

| การยืนยันตัวตน | ยืนยันตัวตนครั้งเดียวตอน Login | ยืนยันตัวตนหลายครั้ง และตลอดเวลา |

| การเข้าถึงข้อมูล | ให้สิทธิ์การเข้าถึงตาม Role | ให้สิทธิ์การเข้าถึงเฉพาะเท่าที่จำเป็นจริงๆ (Least Privilege) |

| การตรวจสอบ | ตรวจสอบ Log เป็นครั้งคราว | ตรวจสอบ Log แบบ Real-time และต่อเนื่อง |

| เหมาะสำหรับ | องค์กรขนาดเล็กที่มีโครงสร้างพื้นฐาน IT ไม่ซับซ้อน | องค์กรขนาดใหญ่ที่มีโครงสร้างพื้นฐาน IT ซับซ้อน และมีความเสี่ยงสูง |

Tips & ข้อควรระวังในการ Implement Zero Trust

การ Implement Zero Trust ไม่ใช่เรื่องง่าย ต้องใช้เวลาและความพยายามพอสมควร ดังนั้น ผมมี Tips & ข้อควรระวังมาฝากกันครับ

- เริ่มต้นจากจุดเล็กๆ: ไม่จำเป็นต้อง Implement Zero Trust ทั้งหมดในคราวเดียว เริ่มจากส่วนที่สำคัญที่สุดก่อน เช่น การ Implement MFA

- ทำความเข้าใจ Use Case: วิเคราะห์ว่า Zero Trust จะช่วยแก้ปัญหาอะไรให้กับองค์กรของคุณได้บ้าง

- เลือก Solution ที่เหมาะสม: มี Solution Zero Trust ให้เลือกมากมาย เลือก Solution ที่ตอบโจทย์ความต้องการขององค์กรของคุณมากที่สุด

- ฝึกอบรมพนักงาน: พนักงานต้องมีความรู้ความเข้าใจเกี่ยวกับ Zero Trust เพื่อให้สามารถใช้งานระบบได้อย่างถูกต้อง

- Monitor และปรับปรุงอย่างต่อเนื่อง: Zero Trust ไม่ใช่ One-time Project ต้องมีการ Monitor และปรับปรุงระบบอย่างต่อเนื่อง เพื่อให้ทันต่อภัยคุกคามใหม่ๆ

- อย่ามองข้าม User Experience: Zero Trust อาจจะทำให้การใช้งานระบบยุ่งยากขึ้น ดังนั้น ต้องพยายามรักษาสมดุลระหว่าง Security กับ User Experience

ทิ้งท้าย: Zero Trust ไม่ใช่แค่เทรนด์ แต่คืออนาคตของ Security

Zero Trust Security ไม่ใช่แค่เทรนด์ที่มาแล้วก็ไป แต่มันคือ “อนาคต” ของ Security ในโลกที่ภัยคุกคามทางไซเบอร์มีความซับซ้อนและหลากหลายมากขึ้น การรักษาความปลอดภัยแบบเดิมๆ มันไม่เพียงพออีกต่อไปแล้ว องค์กรที่ต้องการอยู่รอดในยุคดิจิทัล 2026 จะต้องหันมาให้ความสำคัญกับ Zero Trust และนำไปปรับใช้กับระบบ IT ของตัวเองอย่างจริงจัง

หวังว่าบทความนี้จะเป็นประโยชน์สำหรับน้องๆ ทุกท่านนะครับ ถ้ามีคำถามหรือข้อสงสัยอะไรเพิ่มเติม สามารถ Comment มาได้เลยนะครับ ผมยินดีตอบทุกคำถาม แล้วเจอกันใหม่ในบทความหน้าครับ!