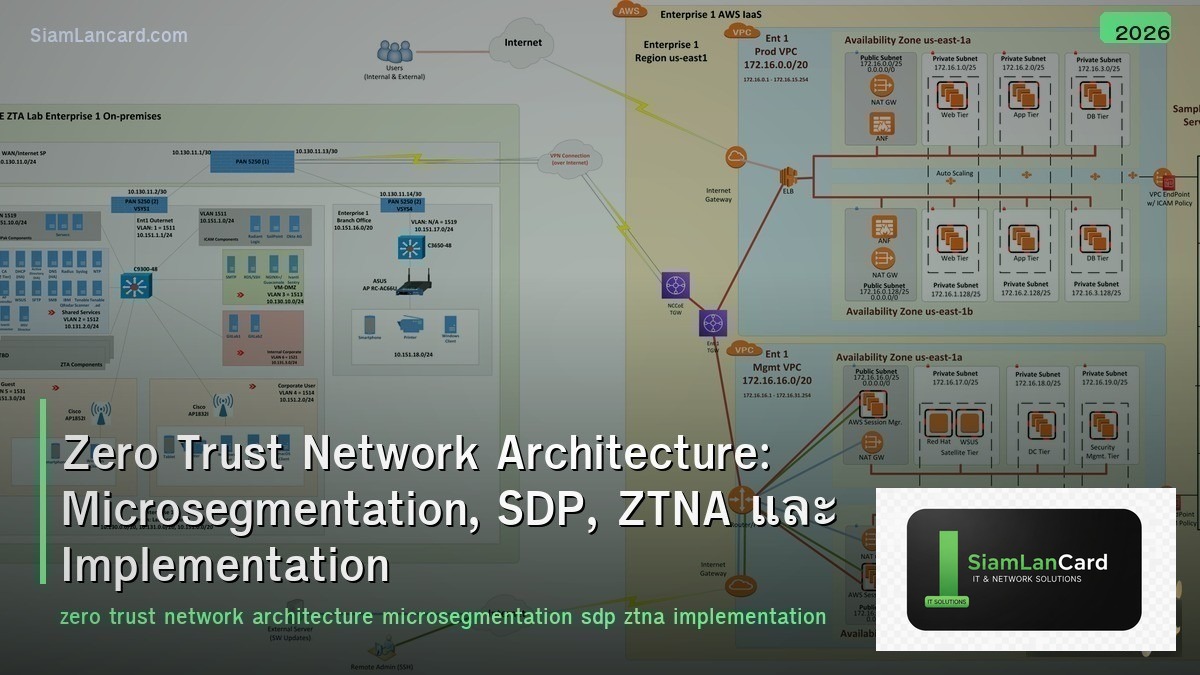

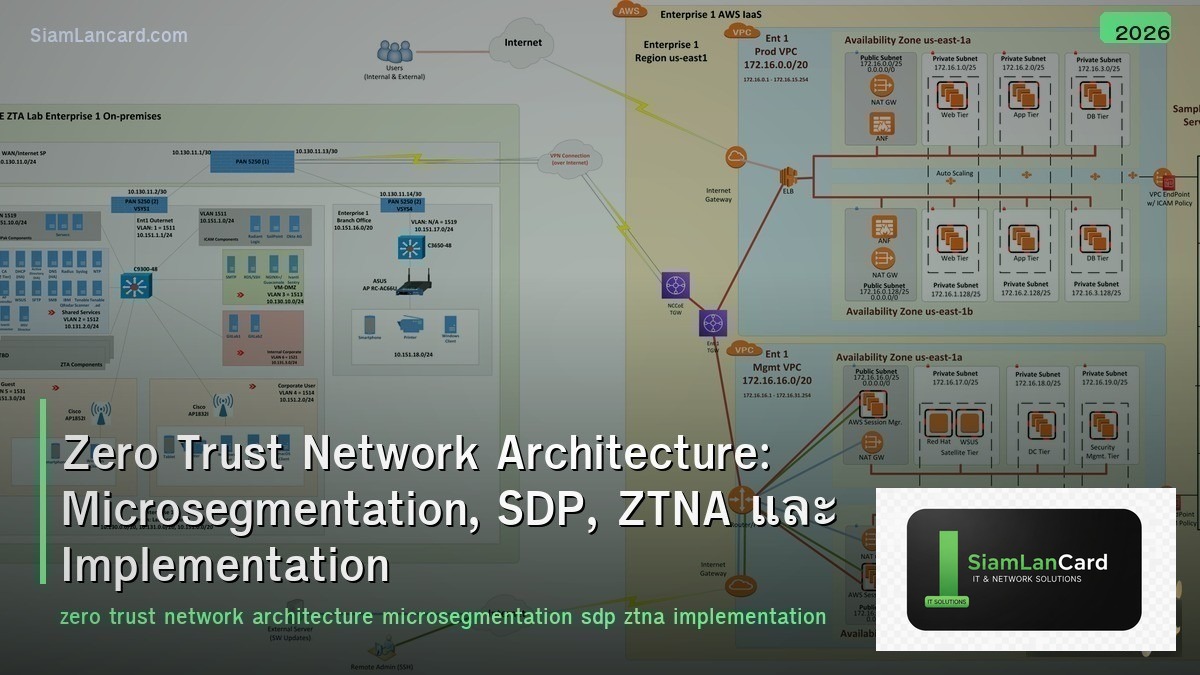

Home » Zero Trust Network Architecture: Microsegmentation, SDP, ZTNA และ Implementation

Zero Trust Network Architecture: Microsegmentation, SDP, ZTNA และ Implementation

Zero Trust Network Architecture: Microsegmentation, SDP, ZTNA และ Implementation

Zero Trust เป็น security framework ที่ยึดหลัก “never trust, always verify” ทุก request ต้องถูก authenticate และ authorize ไม่ว่าจะมาจากภายในหรือภายนอก network Microsegmentation แบ่ง network เป็น zones เล็กๆ เพื่อ limit lateral movement, SDP (Software-Defined Perimeter) สร้าง invisible network perimeter และ ZTNA (Zero Trust Network Access) แทนที่ VPN ด้วย identity-based access control

Traditional security ใช้ perimeter-based model (castle-and-moat): trust everything inside the firewall ซึ่งล้มเหลวเมื่อ attacker ผ่าน perimeter เข้ามาได้ (phishing, compromised credentials) → ได้ full lateral movement Zero Trust กำจัด implicit trust: ทุก user, device, application ต้อง prove identity ทุกครั้ง ก่อนได้ access เฉพาะ resources ที่จำเป็น

Zero Trust Principles

| Principle |

คืออะไร |

| Never Trust, Always Verify |

ทุก request ต้อง authenticate + authorize (ไม่มี implicit trust) |

| Least Privilege Access |

ให้ minimum access ที่จำเป็น (ไม่ให้มากกว่าที่ต้องใช้) |

| Assume Breach |

ออกแบบระบบโดยสมมติว่ามี attacker อยู่ภายในแล้ว |

| Continuous Verification |

ตรวจสอบ trust อย่างต่อเนื่อง (ไม่ใช่แค่ตอน login) |

| Microsegmentation |

แบ่ง network เป็น zones เล็กๆ → limit blast radius |

Zero Trust Architecture Components

| Component |

Role |

รายละเอียด |

| Policy Engine (PE) |

Decision maker |

ตัดสินใจว่า request ได้ access หรือไม่ (based on identity, device, context) |

| Policy Administrator (PA) |

Enforcement |

สั่ง PEP เปิด/ปิด access ตาม PE decision |

| Policy Enforcement Point (PEP) |

Gatekeeper |

Enforce access decision (allow/deny traffic) |

| Identity Provider (IdP) |

Authentication |

Verify user identity (SSO, MFA, certificates) |

| Device Trust |

Device posture |

Check device health (patched, encrypted, compliant) |

| Data Security |

Data protection |

Classify + encrypt + control access to data |

Microsegmentation

| Feature |

รายละเอียด |

| คืออะไร |

แบ่ง network เป็น granular segments (per workload, per application) |

| Traditional Segmentation |

VLAN-based (coarse, per subnet) → ไม่ป้องกัน lateral movement ภายใน VLAN |

| Microsegmentation |

Per-workload policies (VM-to-VM, container-to-container) |

| East-West Traffic |

ควบคุม traffic ระหว่าง workloads ภายใน data center (ไม่ใช่แค่ north-south) |

| Implementation |

Host-based agents, hypervisor firewalls, network fabric policies |

| Benefit |

Attacker compromise 1 workload → ไม่สามารถ lateral move ไปยัง workloads อื่น |

Microsegmentation Solutions

| Solution |

Approach |

จุดเด่น |

| Illumio |

Host-based agent (VEN) |

Application dependency mapping + real-time enforcement |

| VMware NSX |

Hypervisor-level firewall |

Distributed firewall ที่ vSwitch level (no agent needed) |

| Cisco TrustSec/ACI |

Network fabric (SGT/EPG) |

Identity-based segmentation ที่ network level |

| Guardicore (Akamai) |

Host-based agent |

Process-level visibility + segmentation |

| Zscaler Workload Segmentation |

Identity-based |

Cloud-native microsegmentation |

SDP (Software-Defined Perimeter)

| Feature |

รายละเอียด |

| คืออะไร |

Framework ที่สร้าง invisible perimeter รอบ resources (dark cloud) |

| How It Works |

Authenticate first → then connect (ไม่เห็น network resources จนกว่า auth สำเร็จ) |

| vs VPN |

VPN: connect to network → see everything | SDP: authenticate → see only allowed resources |

| Single Packet Authorization |

First packet ต้อง contain crypto token → ถ้าไม่มี → drop silently (port invisible) |

| Controller |

SDP Controller authenticate users + provision access to gateways |

| Benefit |

Resources invisible to unauthorized users (can’t attack what you can’t see) |

ZTNA (Zero Trust Network Access)

| Feature |

ZTNA |

Traditional VPN |

| Access Model |

Per-application access (least privilege) |

Full network access (once connected) |

| Authentication |

Continuous (identity + device + context) |

One-time (username/password at connection) |

| Visibility |

User sees only allowed applications |

User sees entire network |

| Attack Surface |

Minimal (only authorized apps exposed) |

Large (entire network exposed) |

| Performance |

Direct-to-app (no backhauling) |

All traffic through VPN concentrator |

| Scalability |

Cloud-native, scales automatically |

Limited by VPN concentrator capacity |

| Lateral Movement |

Prevented (no network-level access) |

Possible (full network access) |

ZTNA Vendors

| Vendor |

Product |

จุดเด่น |

| Zscaler |

ZPA (Private Access) |

Cloud-native ZTNA leader, no inbound connections |

| Palo Alto |

Prisma Access ZTNA |

Integrated with Prisma SASE, GlobalProtect |

| Cloudflare |

Access |

Edge-based ZTNA, easy deployment, free tier |

| Cisco |

Duo + Secure Access |

MFA + device trust + ZTNA integrated |

| Netskope |

Private Access |

SASE-integrated ZTNA, DLP + CASB |

Implementation Roadmap

| Phase |

Action |

Duration |

| 1. Assess |

Map users, devices, applications, data flows |

1-3 months |

| 2. Identity Foundation |

Deploy SSO + MFA + device management (MDM/EDR) |

2-4 months |

| 3. ZTNA for Remote |

Replace VPN with ZTNA for remote workers |

3-6 months |

| 4. Microsegment Critical |

Microsegment high-value assets (databases, PCI, healthcare) |

3-6 months |

| 5. Expand |

Extend Zero Trust to all applications + users + IoT |

6-12 months |

| 6. Continuous |

Monitor, refine policies, add automation (SOAR) |

Ongoing |

ทิ้งท้าย: Zero Trust = Never Trust, Always Verify

Zero Trust Principles: never trust, least privilege, assume breach, continuous verification Microsegmentation: per-workload policies → prevent lateral movement (Illumio, NSX, TrustSec) SDP: invisible perimeter — authenticate first, then connect (dark cloud) ZTNA: per-app access, replaces VPN (Zscaler ZPA, Cloudflare Access, Prisma Access) vs VPN: ZTNA = per-app access + continuous auth | VPN = full network access + one-time auth Implementation: assess → identity (SSO+MFA) → ZTNA → microsegment → expand → monitor

อ่านเพิ่มเติมเกี่ยวกับ Network Access Control 802.1X RADIUS และ Firewall Architecture NGFW UTM ที่ siamlancard.com หรือจาก icafeforex.com และ siam2r.com