Zero Trust Network: สถาปัตยกรรมเครือข่ายแบบ Zero Trust สำหรับองค์กรยุค 2026

ในยุคที่ภัยคุกคามทางไซเบอร์พัฒนาอย่างรวดเร็ว การพึ่งพาแนวคิด “เชื่อถือทุกอย่างภายในเครือข่าย” กลายเป็นจุดอ่อนที่อันตรายที่สุดขององค์กร ทุกวันนี้ Zero Trust Network ไม่ใช่แค่ buzzword อีกต่อไป แต่เป็นกลยุทธ์ด้านความปลอดภัยที่องค์กรทั่วโลกกำลังนำมาใช้งานจริง จากข้อมูลของ Gartner คาดการณ์ว่าภายในปี 2026 กว่า 60% ขององค์กรขนาดใหญ่จะเปลี่ยนมาใช้สถาปัตยกรรม Zero Trust แทนระบบ VPN แบบเดิม

แนวคิดหลักของ Zero Trust Architecture คือ “อย่าเชื่อใคร ตรวจสอบทุกครั้ง” (Never Trust, Always Verify) ไม่ว่าผู้ใช้งานจะอยู่ภายในหรือภายนอกเครือข่ายก็ตาม ทุกการเข้าถึงต้องผ่านการยืนยันตัวตน ตรวจสอบสิทธิ์ และประเมินความเสี่ยงก่อนเสมอ วิธีนี้ช่วยลดพื้นที่การโจมตี (attack surface) ได้อย่างมหาศาล

บทความนี้จะพาคุณเจาะลึกทุกแง่มุมของ Zero Trust Network ตั้งแต่หลักการพื้นฐาน สถาปัตยกรรม องค์ประกอบสำคัญ ไปจนถึงวิธีวางแผนและ implement จริงในองค์กรไทย พร้อมกรณีศึกษาและตารางเปรียบเทียบที่จะช่วยให้คุณตัดสินใจได้ง่ายขึ้น ไม่ว่าคุณจะเป็น Network Admin, IT Manager หรือ CISO บทความนี้มีข้อมูลที่เป็นประโยชน์สำหรับทุกคน

ทำไม Traditional Network Security ถึงไม่เพียงพออีกต่อไป

ก่อนจะเข้าใจว่าทำไม Zero Trust ถึงสำคัญ เราต้องย้อนดูปัญหาของระบบรักษาความปลอดภัยแบบเดิมก่อน โมเดล Perimeter-based Security หรือ “Castle and Moat” ทำงานบนสมมติฐานว่า ทุกอย่างภายในเครือข่ายนั้นปลอดภัย เหมือนปราสาทที่มีคูน้ำล้อมรอบ เมื่อผ่านสะพานชักเข้ามาได้แล้วก็เดินไปไหนก็ได้

ปัญหาของ Perimeter-based Security

ปัญหาหลักคือเมื่อ attacker ผ่าน firewall เข้ามาได้แล้ว ก็สามารถเคลื่อนที่ข้ามระบบ (lateral movement) ได้อย่างอิสระ สถิติจาก IBM Security Report 2025 ระบุว่า ค่าเฉลี่ยของเวลาที่ attacker อยู่ในระบบก่อนถูกตรวจพบคือ 204 วัน ซึ่งนานพอที่จะขโมยข้อมูลสำคัญไปหมดแล้ว

นอกจากนี้ การทำงานแบบ Remote Work และ Hybrid Work ที่เพิ่มขึ้นอย่างมากหลังปี 2020 ทำให้ขอบเขตของเครือข่ายไม่ชัดเจนอีกต่อไป พนักงานเข้าใช้งานจากบ้าน ร้านกาแฟ co-working space หรือแม้แต่ต่างประเทศ การพึ่งพา VPN อย่างเดียวไม่เพียงพอ เพราะ VPN ให้สิทธิ์เข้าถึงเครือข่ายทั้งหมดเมื่อเชื่อมต่อแล้ว

Cloud และ SaaS เปลี่ยนเกมทุกอย่าง

เมื่อองค์กรย้ายระบบไปอยู่บน Cloud มากขึ้น ไม่ว่าจะเป็น AWS, Azure หรือ GCP ข้อมูลสำคัญไม่ได้อยู่ภายใน Data Center ขององค์กรอีกต่อไป การใช้ SaaS อย่าง Microsoft 365, Google Workspace หรือ Salesforce หมายความว่าข้อมูลกระจายอยู่ทุกที่ โมเดล perimeter-based ไม่สามารถปกป้องข้อมูลที่กระจัดกระจายเหล่านี้ได้ นี่คือเหตุผลที่ Zero Trust Network Architecture เข้ามาแก้ปัญหาได้ตรงจุด

หลักการพื้นฐาน 7 ประการของ Zero Trust Architecture

สถาบัน NIST (National Institute of Standards and Technology) ได้กำหนดหลักการพื้นฐานของ Zero Trust Architecture ไว้ในเอกสาร SP 800-207 ซึ่งเป็นมาตรฐานที่องค์กรทั่วโลกใช้อ้างอิง หลักการสำคัญมีดังนี้

Verify Explicitly — ยืนยันทุกครั้ง ทุกการเข้าถึง

ทุกคำขอเข้าถึงทรัพยากรต้องผ่านการยืนยันตัวตนแบบเข้มงวด ไม่ว่าจะมาจากภายในหรือภายนอกเครือข่าย ใช้ข้อมูลหลายปัจจัยในการตัดสินใจ ได้แก่ ตัวตนผู้ใช้ (identity) ตำแหน่งที่ตั้ง (location) อุปกรณ์ที่ใช้ (device health) ประเภทของ workload รวมถึงข้อมูล anomaly จาก behavior analytics

Least Privilege Access — ให้สิทธิ์น้อยที่สุดเท่าที่จำเป็น

หลักการ Least Privilege กำหนดว่าผู้ใช้แต่ละคนควรได้รับสิทธิ์เข้าถึงเฉพาะทรัพยากรที่จำเป็นสำหรับงานของตนเท่านั้น ไม่ใช่ให้เข้าถึงทุกอย่างในเครือข่าย ตัวอย่างเช่น พนักงานฝ่ายบัญชีไม่จำเป็นต้องเข้าถึง server ของฝ่าย development และสิทธิ์เหล่านี้ควรเป็นแบบ Just-In-Time (JIT) คือให้เฉพาะเวลาที่ต้องการใช้จริง

Assume Breach — สันนิษฐานว่าถูกเจาะแล้ว

แนวคิดนี้บอกว่าให้คิดเสมอว่าระบบถูกบุกรุกแล้ว แล้วออกแบบระบบป้องกันจากจุดนั้น ทำ microsegmentation แบ่งเครือข่ายเป็นโซนย่อยๆ เข้ารหัสข้อมูลทั้ง at rest และ in transit ใช้ analytics ตรวจจับพฤติกรรมผิดปกติอยู่ตลอดเวลา วิธีนี้ช่วยจำกัดความเสียหายเมื่อเกิดเหตุจริง เพราะ attacker จะเคลื่อนที่ข้ามโซนไม่ได้

องค์ประกอบสำคัญของ Zero Trust Network Architecture

การ implement Zero Trust Network ไม่ใช่แค่ซื้อผลิตภัณฑ์ตัวเดียวมาติดตั้ง แต่เป็นการผสมผสานเทคโนโลยีหลายตัวเข้าด้วยกัน แต่ละองค์ประกอบมีบทบาทสำคัญในการสร้างระบบรักษาความปลอดภัยที่แข็งแกร่ง

Identity and Access Management (IAM)

IAM เป็นหัวใจหลักของ Zero Trust ทุกอย่างเริ่มต้นจากการยืนยันตัวตน ระบบ IAM ที่ดีต้องรองรับ Multi-Factor Authentication (MFA) การจัดการสิทธิ์แบบ Role-Based Access Control (RBAC) และ Attribute-Based Access Control (ABAC) นอกจากนี้ควรมี Single Sign-On (SSO) เพื่อความสะดวกของผู้ใช้ และ Privileged Access Management (PAM) สำหรับบัญชีที่มีสิทธิ์สูง ผลิตภัณฑ์ที่นิยมใช้ เช่น Okta, Azure AD, CyberArk

Microsegmentation

Microsegmentation คือการแบ่งเครือข่ายออกเป็นโซนเล็กๆ แต่ละโซนมีนโยบายการเข้าถึงเป็นของตัวเอง ต่างจาก VLAN แบบเดิมที่แบ่งแค่ระดับ subnet microsegmentation ทำได้ละเอียดถึงระดับ workload หรือแม้แต่ระดับ process เครื่องมือที่ใช้ เช่น VMware NSX, Illumio, Cisco ACI สามารถกำหนด policy ว่า application A สามารถคุยกับ database B ได้เท่านั้น ส่วนอื่นทั้งหมดถูก block โดย default

Software-Defined Perimeter (SDP)

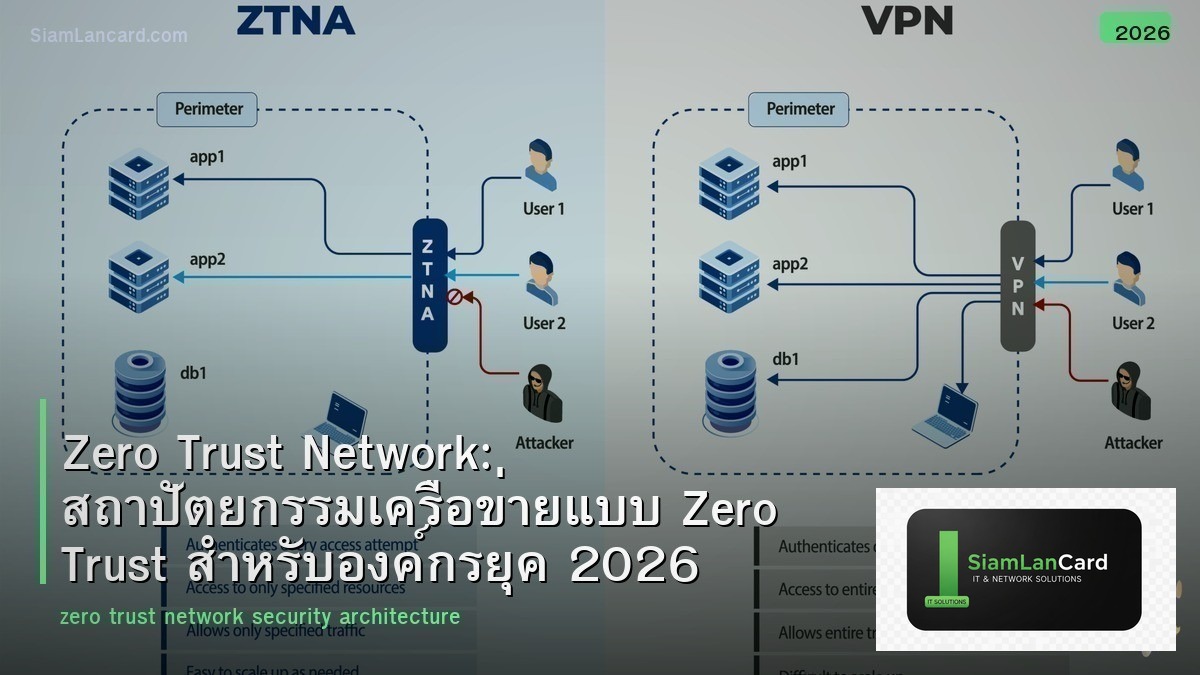

SDP หรือที่เรียกอีกชื่อว่า ZTNA (Zero Trust Network Access) ทำหน้าที่แทน VPN แบบเดิม แทนที่จะให้ผู้ใช้เข้าถึงเครือข่ายทั้งหมด SDP จะสร้าง tunnel เฉพาะไปยัง application ที่ได้รับอนุญาตเท่านั้น ผู้ใช้ไม่มีทางเห็น server หรือ resource อื่นที่ตนไม่มีสิทธิ์ ลดโอกาสที่ attacker จะ scan หา target ภายในเครือข่ายได้อย่างมีประสิทธิภาพ

ตารางเปรียบเทียบ: Traditional VPN vs Zero Trust Network Access

| คุณสมบัติ | Traditional VPN | Zero Trust (ZTNA) |

|---|---|---|

| การเข้าถึงเครือข่าย | เข้าถึงทั้ง network segment | เข้าถึงเฉพาะ app ที่ได้รับอนุญาต |

| การยืนยันตัวตน | ครั้งเดียวตอน connect | ตรวจสอบต่อเนื่อง (continuous) |

| ประสิทธิภาพ | ช้าลงเมื่อ traffic ผ่าน VPN concentrator | เร็วกว่า เพราะ direct connect to app |

| Lateral Movement | เป็นไปได้ง่ายเมื่อเข้ามาแล้ว | ถูก block โดย microsegmentation |

| Scalability | จำกัดตาม hardware VPN | scale ได้ตาม cloud infrastructure |

| Device Posture Check | จำกัดหรือไม่มี | ตรวจสอบสุขภาพอุปกรณ์ก่อนอนุญาต |

| User Experience | ต้องเปิด VPN client ก่อน | seamless ผ่าน browser หรือ agent |

| ค่าใช้จ่ายเริ่มต้น | ต่ำกว่า (VPN appliance) | สูงกว่าแต่ ROI ระยะยาวดีกว่า |

วิธีวางแผน Implement Zero Trust ในองค์กรไทย

การเปลี่ยนมาใช้ Zero Trust Network ไม่ใช่โปรเจกต์ที่ทำเสร็จในข้ามคืน แต่เป็นการเดินทางที่ต้องวางแผนเป็นขั้นตอน ต่อไปนี้คือ roadmap ที่เหมาะสำหรับองค์กรในประเทศไทย

Phase 1: Assessment และ Inventory (เดือนที่ 1-2)

เริ่มจากการสำรวจสิ่งที่มีอยู่ ทำ asset inventory ทั้งหมด ทั้ง hardware, software, cloud resources, user accounts และ data classification จัดทำ network topology map ระบุ data flow ว่าข้อมูลไหลจากที่ไหนไปที่ไหน ระบุ critical assets ที่ต้องปกป้องมากที่สุด เช่น ฐานข้อมูลลูกค้า ระบบ ERP ระบบการเงิน ขั้นตอนนี้สำคัญมากเพราะเป็นพื้นฐานของทุกอย่างที่จะตามมา

Phase 2: Identity Foundation (เดือนที่ 2-4)

ติดตั้งระบบ IAM ที่เข้มแข็ง บังคับใช้ MFA กับทุก user account โดยเฉพาะ admin accounts ตั้งค่า Conditional Access Policies เช่น ถ้า login จากประเทศที่ไม่เคยใช้งาน ต้องผ่านการยืนยันเพิ่มเติม ทำ passwordless authentication ถ้าเป็นไปได้ เช่น FIDO2 keys หรือ biometric จัดกลุ่ม user ตาม role และกำหนดสิทธิ์ตาม principle of least privilege

Phase 3: Network Segmentation (เดือนที่ 4-8)

เริ่ม implement microsegmentation ทีละโซน เริ่มจากโซนที่มีความเสี่ยงสูงก่อน เช่น server ที่เก็บข้อมูลส่วนบุคคลตาม PDPA หรือระบบการเงิน ใช้ next-generation firewall ที่รองรับ application-level filtering deploy network monitoring tools เพื่อดู traffic patterns ก่อนและหลังการทำ segmentation ทดสอบอย่างละเอียดเพื่อไม่ให้กระทบ business operations

เครื่องมือและเทคโนโลยีสำหรับ Zero Trust

ตลาดเครื่องมือ Zero Trust เติบโตอย่างรวดเร็ว มีทั้ง solution แบบครบวงจรจากรายใหญ่ และ best-of-breed จาก vendor เฉพาะทาง การเลือกเครื่องมือที่เหมาะสมต้องพิจารณาจากขนาดองค์กร งบประมาณ และ infrastructure ที่มีอยู่

ZTNA Solutions

สำหรับการแทนที่ VPN ด้วย ZTNA มี solution ยอดนิยมหลายตัว Zscaler Private Access (ZPA) เป็นผู้นำตลาดที่ให้บริการแบบ cloud-native Cloudflare Access เป็นตัวเลือกที่คุ้มค่าสำหรับ SMB Palo Alto Prisma Access เหมาะสำหรับองค์กรที่ใช้ Palo Alto firewall อยู่แล้ว ส่วน Cisco Secure Access เหมาะกับองค์กรที่มี Cisco ecosystem ทุกตัวมีจุดแข็งต่างกัน แต่หลักการเดียวกันคือให้ผู้ใช้เข้าถึงเฉพาะ application ที่ได้รับอนุญาต

Endpoint Security สำหรับ Zero Trust

อุปกรณ์ปลายทางเป็นจุดเข้าที่ attacker ชอบใช้มากที่สุด ระบบ Endpoint Detection and Response (EDR) เป็นสิ่งจำเป็นสำหรับ Zero Trust โดย EDR จะตรวจสอบสุขภาพอุปกรณ์ (device posture) ก่อนอนุญาตให้เข้าถึงทรัพยากร เช่น ตรวจว่า OS มี patch ล่าสุดหรือไม่ antivirus signature อัปเดตหรือยัง disk encryption เปิดอยู่หรือเปล่า ถ้าอุปกรณ์ไม่ผ่านเกณฑ์ก็จะถูก block หรือจำกัดการเข้าถึงอัตโนมัติ

SIEM และ SOAR สำหรับ Continuous Monitoring

การเฝ้าระวังอย่างต่อเนื่องเป็นหัวใจของ Zero Trust ระบบ SIEM (Security Information and Event Management) รวบรวม log จากทุก component แล้ววิเคราะห์หาความผิดปกติ ส่วน SOAR (Security Orchestration, Automation and Response) ช่วย automate การตอบสนองต่อภัยคุกคาม เช่น ถ้าตรวจพบว่า user login จาก 2 ประเทศในเวลา 5 นาที ระบบจะ lock account และแจ้ง security team อัตโนมัติ

กรณีศึกษา: องค์กรไทยที่ใช้ Zero Trust สำเร็จ

หลายองค์กรในประเทศไทยเริ่มนำ Zero Trust มาใช้แล้ว โดยเฉพาะกลุ่มธนาคาร สถาบันการเงิน และบริษัทเทคโนโลยี ต่อไปนี้คือกรณีศึกษาที่น่าสนใจ

ธนาคารขนาดใหญ่ในไทย

ธนาคารแห่งหนึ่งมีพนักงานกว่า 20,000 คน เดิมใช้ VPN สำหรับ remote access แต่เมื่อพนักงาน work from home พร้อมกันมากขึ้น VPN concentrator รองรับไม่ไหว performance ตกลงกว่า 40% หลังเปลี่ยนมาใช้ ZTNA solution พบว่า ลดเวลา login จาก 45 วินาทีเหลือ 8 วินาที ลด helpdesk ticket เกี่ยวกับ VPN ลง 72% และที่สำคัญคือ security incident ลดลง 85% ในปีแรก เพราะ attacker ไม่สามารถ lateral movement ได้อีก

บริษัท IT Services ขนาดกลาง

บริษัท IT ที่มีพนักงาน 500 คน ต้องเข้าถึงระบบของลูกค้าหลายราย เดิมใช้ VPN หลายตัว จัดการยาก เสี่ยงต่อ credential leak เปลี่ยนมาใช้ Zero Trust ด้วย Cloudflare Access + Okta IAM ผลลัพธ์คือ ลดค่าใช้จ่าย VPN license ลง 60% ทีม IT ใช้เวลาจัดการ access ลดลง 50% และ compliance audit ผ่านได้ง่ายขึ้นเพราะมี log ทุกการเข้าถึงอย่างละเอียด

ความท้าทายและข้อควรระวังในการใช้ Zero Trust

แม้ Zero Trust Network จะมีประโยชน์มากมาย แต่การ implement ก็มีความท้าทายที่ต้องเตรียมรับมือ

Legacy Systems

หลายองค์กรยังมีระบบเก่าที่ไม่รองรับ modern authentication เช่น ระบบ ERP เก่าที่ใช้ username/password อย่างเดียว หรือ mainframe ที่ไม่รองรับ API สำหรับ integration วิธีแก้คือใช้ reverse proxy หรือ application gateway เป็นตัวกลาง ทำ authentication ที่ proxy แล้ว forward ต่อไปยัง legacy system ถึงจะไม่ perfect แต่ก็ดีกว่าปล่อยให้เข้าถึงตรงโดยไม่มี protection

User Experience Impact

การเพิ่มขั้นตอนการยืนยันตัวตนอาจทำให้ user รู้สึกว่าใช้งานยากขึ้น ถ้าออกแบบไม่ดี user อาจหาทางเลี่ยง (shadow IT) ซึ่งเป็นอันตรายยิ่งกว่า วิธีแก้คือใช้ adaptive authentication ถ้า user login จากอุปกรณ์ที่เคยใช้ ที่ตำแหน่งเดิม ในเวลาทำงานปกติ ก็ไม่ต้อง verify เพิ่ม แต่ถ้ามีสัญญาณผิดปกติค่อยขอ verification เพิ่มเติม ทำให้ security กับ convenience อยู่ด้วยกันได้

งบประมาณและ ROI

การลงทุน Zero Trust ในช่วงแรกอาจสูง โดยเฉพาะค่า license ของ ZTNA, IAM, EDR และ SIEM แต่เมื่อเทียบกับค่าเสียหายจาก data breach ที่เฉลี่ยอยู่ที่ 4.45 ล้านดอลลาร์ (ประมาณ 155 ล้านบาท) ต่อครั้ง การลงทุน Zero Trust ถือว่าคุ้มค่ามาก องค์กรส่วนใหญ่เห็น ROI ภายใน 12-18 เดือน จากการลด incident ลด downtime และลด operational cost ของ IT security team

ทิ้งท้าย: Zero Trust ไม่ใช่ทางเลือก แต่เป็นสิ่งจำเป็น

ในโลกที่ภัยคุกคามทางไซเบอร์ซับซ้อนขึ้นทุกวัน Zero Trust Network Architecture ไม่ใช่เทรนด์ที่จะผ่านไป แต่เป็นรากฐานของ Network Security ยุคใหม่ องค์กรที่เริ่มวันนี้จะมีความได้เปรียบเหนือคู่แข่ง ทั้งในแง่ความปลอดภัยและ compliance กับกฎหมาย PDPA ของไทยและ regulations ระดับสากล

สิ่งสำคัญคืออย่ามองว่า Zero Trust เป็นโปรเจกต์ที่มีจุดเริ่มต้นและสิ้นสุด แต่เป็นกระบวนการพัฒนาอย่างต่อเนื่อง เริ่มจากจุดที่สำคัญที่สุด เช่น การบังคับใช้ MFA และ ZTNA แทน VPN แล้วค่อยๆ ขยายไปยังส่วนอื่นทีละขั้น

หากคุณสนใจเรื่อง IT Security และ Network Infrastructure สามารถอ่านบทความเพิ่มเติมเกี่ยวกับ SD-WAN, Server Clustering และ MFA ได้ที่ siamlancard.com หรือติดตามเนื้อหาด้าน IT Infrastructure จาก icafeforex.com และ siam2r.com เพื่อไม่พลาดข้อมูลสำคัญสำหรับ IT Professional