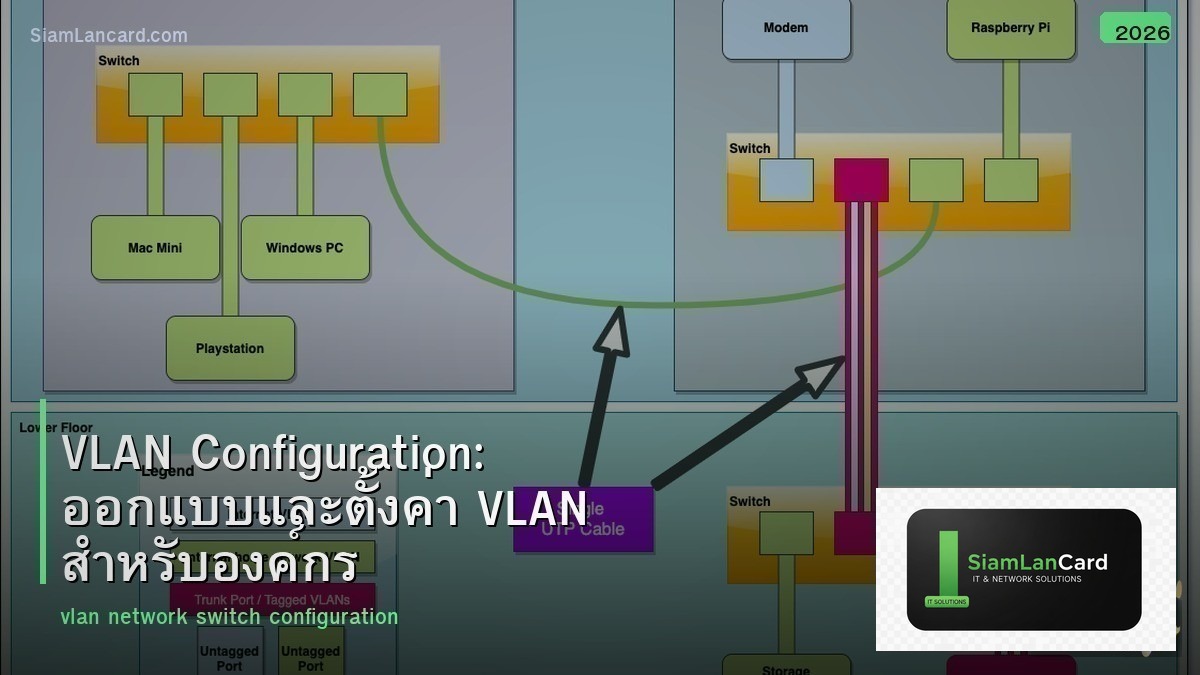

VLAN Configuration: ออกแบบและตั้งค่า VLAN สำหรับองค์กร

VLAN (Virtual Local Area Network) เป็นพื้นฐานที่สำคัญที่สุดของ network design ในองค์กร VLAN แบ่ง physical network ออกเป็น logical segments ทำให้อุปกรณ์ใน VLAN เดียวกันสื่อสารกันได้ แต่อุปกรณ์ต่าง VLAN ต้องผ่าน router หรือ Layer 3 switch เท่านั้น สิ่งนี้เพิ่มทั้ง security, performance และ manageability

องค์กรที่ไม่ใช้ VLAN (flat network) จะมีปัญหาหลายอย่าง broadcast storm จาก device ตัวเดียวจะกระทบทั้ง network, malware สามารถแพร่กระจายได้ทั่วทุกเครื่อง, ไม่สามารถแยก traffic ของ Voice, Data และ IoT ออกจากกัน บทความนี้จะสอนวิธี ออกแบบและตั้งค่า VLAN สำหรับองค์กรอย่างมืออาชีพ

VLAN ทำงานอย่างไร

VLAN ทำงานโดย switch จะ tag frame ด้วย VLAN ID (1-4094) เมื่อ frame เข้ามาทาง access port switch จะเพิ่ม VLAN tag ตาม port assignment เมื่อ frame ต้องส่งไปยัง switch อื่นผ่าน trunk port VLAN tag จะถูกส่งไปด้วย (802.1Q encapsulation) switch ปลายทางจะส่ง frame ไปเฉพาะ ports ที่อยู่ใน VLAN เดียวกันเท่านั้น

Access Port vs Trunk Port

Access Port เป็น port ที่เชื่อมกับ end device (PC, printer, IP Phone) อยู่ใน VLAN เดียว switch จะ strip VLAN tag ออกก่อนส่ง frame ไปยัง device Trunk Port เป็น port ที่เชื่อมระหว่าง switch กับ switch หรือ switch กับ router ส่ง traffic จากหลาย VLAN ผ่าน link เดียวกัน โดยใช้ 802.1Q tag ระบุว่า frame นี้มาจาก VLAN ไหน

Native VLAN

Native VLAN คือ VLAN ที่ trunk port ส่ง frame โดยไม่ tag ค่า default คือ VLAN 1 ปัญหาด้าน security คือถ้า native VLAN ไม่ตรงกันระหว่าง 2 ฝั่งของ trunk อาจเกิด VLAN hopping attack best practice คือเปลี่ยน native VLAN จาก 1 เป็น VLAN ที่ไม่ได้ใช้งาน (เช่น VLAN 999) และไม่ assign VLAN 1 ให้ access port ใดเลย

ออกแบบ VLAN สำหรับองค์กร

การ ออกแบบ VLAN ที่ดีต้องคำนึงถึง security, performance และ manageability

แยก VLAN ตามหน้าที่ (Function-Based)

วิธีที่นิยมมากที่สุดคือแยก VLAN ตามหน้าที่ของ traffic Data VLAN (10-49) สำหรับ PC ของพนักงาน แบ่งย่อยตามแผนกหรือชั้น เช่น VLAN 10 Finance, VLAN 11 HR, VLAN 12 Engineering Voice VLAN (50-59) สำหรับ IP Phone ทุกตัว แยกจาก data เพื่อกำหนด QoS Server VLAN (100-109) สำหรับ servers ใน data center Management VLAN (200) สำหรับ management interface ของ switches, routers, AP Guest VLAN (300) สำหรับ visitor Wi-Fi IoT VLAN (400) สำหรับ CCTV, sensors, smart devices Native VLAN (999) สำหรับ trunk native VLAN ที่ไม่ได้ใช้

IP Addressing Plan สำหรับแต่ละ VLAN

กำหนด IP subnet ให้แต่ละ VLAN อย่างเป็นระบบ ตัวอย่าง VLAN 10 = 10.10.10.0/24, VLAN 11 = 10.10.11.0/24, VLAN 50 = 10.10.50.0/24, VLAN 100 = 10.10.100.0/24 ใช้ pattern ที่จำง่ายและ summarize ได้ เช่น VLAN ID ตรงกับ third octet ทุก data VLAN อยู่ใน 10.10.10-49.0/24 summarize เป็น 10.10.0.0/18 ได้ ลดขนาด routing table

ตารางตัวอย่าง VLAN Design

| VLAN ID | ชื่อ | Subnet | Gateway | DHCP Scope | หมายเหตุ |

|---|---|---|---|---|---|

| 10 | DATA-FINANCE | 10.10.10.0/24 | 10.10.10.1 | .10-.250 | Finance dept PCs |

| 11 | DATA-HR | 10.10.11.0/24 | 10.10.11.1 | .10-.250 | HR dept PCs |

| 12 | DATA-ENG | 10.10.12.0/24 | 10.10.12.1 | .10-.250 | Engineering PCs |

| 50 | VOICE | 10.10.50.0/24 | 10.10.50.1 | .10-.250 | All IP Phones |

| 100 | SERVER | 10.10.100.0/24 | 10.10.100.1 | Static | Internal servers |

| 200 | MGMT | 10.10.200.0/24 | 10.10.200.1 | Static | Network devices mgmt |

| 300 | GUEST | 10.10.300.0/24 | 10.10.244.1 | .10-.250 | Guest Wi-Fi (internet only) |

| 400 | IOT | 10.10.144.0/24 | 10.10.144.1 | .10-.250 | CCTV, sensors |

| 999 | NATIVE-UNUSED | – | – | – | Trunk native VLAN |

Inter-VLAN Routing

อุปกรณ์ต่าง VLAN ไม่สามารถสื่อสารกันได้โดยตรง ต้องมี inter-VLAN routing

Layer 3 Switch (SVI)

วิธีที่นิยมที่สุดในองค์กรคือใช้ Layer 3 switch สร้าง SVI (Switch Virtual Interface) สำหรับแต่ละ VLAN แล้ว enable IP routing ข้อดีคือ routing เกิดใน hardware (ASIC) จึงเร็วมาก ไม่ต้องซื้อ router แยก ตัวอย่าง config บน Cisco Catalyst: สร้าง interface vlan 10, กำหนด ip address 10.10.10.1 255.255.255.0, สร้าง interface vlan 11, กำหนด ip address 10.10.11.1 255.255.255.0 แล้ว enable ip routing

Router-on-a-Stick

สำหรับ network เล็กที่ไม่มี Layer 3 switch ใช้ router-on-a-stick โดย router มี trunk port เชื่อมกับ switch สร้าง sub-interfaces สำหรับแต่ละ VLAN (เช่น G0/0.10 สำหรับ VLAN 10, G0/0.11 สำหรับ VLAN 11) ข้อเสียคือ bandwidth จำกัดที่ router interface เดียว (เช่น 1Gbps) และ routing ใช้ CPU ของ router ซึ่งช้ากว่า hardware-based routing ของ L3 switch

VLAN Security Best Practices

VLAN ช่วยเรื่อง security แต่ต้อง configure ให้ถูกต้อง

VLAN Hopping Prevention

VLAN hopping คือการโจมตีที่ attacker ส่ง frame จาก VLAN หนึ่งไปอีก VLAN หนึ่งโดยไม่ผ่าน router มี 2 วิธีหลัก switch spoofing (attacker ทำตัวเป็น trunk) และ double tagging ป้องกันโดย ปิด DTP (Dynamic Trunking Protocol) บนทุก access port ด้วย switchport mode access และ switchport nonegotiate เปลี่ยน native VLAN จาก 1 เป็น VLAN ที่ไม่ได้ใช้ กำหนด allowed VLANs บน trunk port เฉพาะที่ต้องการ (อย่าปล่อย allow all)

DHCP Snooping

DHCP Snooping ป้องกัน rogue DHCP server ที่ attacker อาจตั้งขึ้นเพื่อแจก IP ที่ชี้ gateway ไปหาตัวเอง (man-in-the-middle) enable DHCP snooping ทั้ง switch กำหนดให้เฉพาะ port ที่ต่อกับ DHCP server จริงเป็น trusted port ports ที่เหลือเป็น untrusted ถ้ามี DHCP offer จาก untrusted port จะถูก drop

Dynamic ARP Inspection (DAI)

DAI ป้องกัน ARP spoofing/poisoning โดยตรวจสอบ ARP packets กับ DHCP snooping binding table ถ้า ARP reply มี IP-MAC mapping ที่ไม่ตรงกับ DHCP snooping table จะถูก drop ช่วยป้องกัน man-in-the-middle attack ที่ใช้ ARP poisoning

Voice VLAN: แยก IP Phone ออกจาก Data

การแยก Voice VLAN ออกจาก Data VLAN มีความสำคัญมากสำหรับองค์กรที่ใช้ IP Phone

ทำไมต้องแยก Voice VLAN

Voice traffic ต้องการ low latency (ต่ำกว่า 150ms), low jitter (ต่ำกว่า 30ms) และ packet loss ต่ำ (ต่ำกว่า 1%) ถ้า voice อยู่ VLAN เดียวกับ data broadcast traffic จาก PC อาจกระทบ voice quality การแยก VLAN ทำให้กำหนด QoS ได้ง่าย priority voice traffic เหนือ data traffic เสมอ ด้าน security แยก voice ออกจาก data ลดความเสี่ยงจากการ eavesdrop

การตั้งค่า Voice VLAN

บน Cisco switch ตั้ง port ที่ต่อ IP Phone ดังนี้ switchport mode access, switchport access vlan 10 (data VLAN สำหรับ PC ที่ต่อผ่าน phone), switchport voice vlan 50 IP Phone จะได้ voice VLAN จาก CDP/LLDP และส่ง voice traffic ใน VLAN 50 พร้อม CoS marking ส่วน PC ที่ต่อผ่าน pass-through port ของ phone จะอยู่ใน VLAN 10

ทิ้งท้าย: VLAN เป็นพื้นฐานที่ขาดไม่ได้

VLAN เป็นสิ่งแรกที่ต้องออกแบบเมื่อวาง network ใหม่ ออกแบบ VLAN ให้ถูกต้องตั้งแต่แรก กำหนด naming convention, IP plan, security best practices ทำให้ network มี security, performance และ manageability ที่ดี ทำให้ขยายระบบในอนาคตได้ง่าย

อ่านเพิ่มเติมเกี่ยวกับ Firewall Best Practices และ Network Cabling ที่ siamlancard.com หรือจาก icafeforex.com และ siam2r.com