ในยุคที่ Cloud Computing กลายเป็นหัวใจสำคัญของการดำเนินธุรกิจ การจัดการโครงสร้างพื้นฐาน (Infrastructure) บนคลาวด์อย่างมีประสิทธิภาพ รวดเร็ว และแม่นยำ จึงเป็นสิ่งจำเป็นอย่างยิ่งครับ หลายองค์กรยังคงเผชิญกับความท้าทายในการตั้งค่าและดูแลทรัพยากรบน AWS ด้วยวิธีการแบบเดิมๆ ที่ใช้คนเข้ามาจัดการด้วยมือ ซึ่งนำไปสู่ความเสี่ยงของข้อผิดพลาด ความไม่สอดคล้อง และความล่าช้า แต่จะดีแค่ไหนหากเราสามารถจัดการโครงสร้างพื้นฐานทั้งหมดได้ด้วย โค้ด? บทความนี้จะพาทุกท่านดำดิ่งสู่โลกของ Terraform Infrastructure as Code (IaC) สำหรับ Cloud AWS เครื่องมืออันทรงพลังที่จะปฏิวัติวิธีการทำงานของคุณให้ก้าวไปอีกขั้น เพื่อให้คุณสามารถสร้าง ปรับเปลี่ยน และทำลายทรัพยากรบน AWS ได้อย่างเป็นระบบ ทำซ้ำได้ และมีประสิทธิภาพสูงสุดครับ

สารบัญ

- ทำความเข้าใจ Infrastructure as Code (IaC) และ Terraform

- การเริ่มต้นใช้งาน Terraform กับ AWS

- แนวคิดขั้นสูงและ Best Practices ในการใช้ Terraform กับ AWS

- เปรียบเทียบ Terraform กับเครื่องมือ IaC อื่นๆ บน AWS

- กรณีศึกษาและสถานการณ์การใช้งานจริง

- คำถามที่พบบ่อย (FAQ)

- สรุปและ Call-to-Action

ทำความเข้าใจ Infrastructure as Code (IaC) และ Terraform

IaC คืออะไร? ทำไมถึงสำคัญ?

Infrastructure as Code (IaC) คือแนวทางปฏิบัติในการจัดการและจัดเตรียมโครงสร้างพื้นฐานด้านไอทีโดยใช้ไฟล์คำสั่งที่เป็นโค้ด แทนที่จะต้องกำหนดค่าฮาร์ดแวร์หรือระบบปฏิบัติการด้วยตนเอง การใช้ IaC ช่วยให้คุณสามารถกำหนดโครงสร้างพื้นฐานของคุณในรูปแบบที่อ่านเข้าใจง่ายและสามารถนำไปใช้ซ้ำได้ ซึ่งสามารถนำไปใช้กับเซิร์ฟเวอร์, เครือข่าย, ฐานข้อมูล, และทรัพยากรอื่นๆ บนคลาวด์ เช่น AWS ได้อย่างครบวงจรครับ

ประโยชน์หลักของการใช้ IaC:

- ความสอดคล้องและลดข้อผิดพลาด: เมื่อโครงสร้างพื้นฐานถูกกำหนดด้วยโค้ด คุณจะมั่นใจได้ว่าทุกๆ ครั้งที่นำโค้ดไปใช้ ผลลัพธ์ที่ได้จะเหมือนเดิม ลดโอกาสเกิดข้อผิดพลาดจากมนุษย์ (human error) ครับ

- ความเร็วในการจัดเตรียม: การสร้างสภาพแวดล้อมใหม่ๆ หรือขยายโครงสร้างพื้นฐานสามารถทำได้ในเวลาอันรวดเร็ว เพียงแค่รันโค้ดไม่กี่บรรทัดครับ

- การทำซ้ำได้ (Repeatability): คุณสามารถสร้างสภาพแวดล้อมที่เหมือนกันได้หลายชุด ไม่ว่าจะเป็นสำหรับ Dev, Staging, หรือ Production ซึ่งเป็นสิ่งสำคัญในการทดสอบและการพัฒนาครับ

- การควบคุมเวอร์ชัน (Version Control): โค้ด IaC สามารถเก็บไว้ในระบบควบคุมเวอร์ชัน เช่น Git ทำให้สามารถติดตามการเปลี่ยนแปลง ย้อนกลับเวอร์ชัน หรือรวมการเปลี่ยนแปลงจากหลายคนได้เหมือนกับการพัฒนาซอฟต์แวร์ทั่วไปครับ

- การทำเอกสาร (Documentation): โค้ด IaC ทำหน้าที่เป็นเอกสารที่มีชีวิตของโครงสร้างพื้นฐานของคุณ ทำให้เข้าใจได้ง่ายว่าทรัพยากรแต่ละส่วนถูกตั้งค่าอย่างไรครับ

- ประสิทธิภาพและประหยัดค่าใช้จ่าย: ช่วยให้ทีมทำงานได้มีประสิทธิภาพมากขึ้น และสามารถปรับขนาดทรัพยากรได้ตามความต้องการจริง ซึ่งอาจนำไปสู่การประหยัดค่าใช้จ่ายได้ครับ

Terraform คืออะไร? ทำไมถึงเป็นตัวเลือกที่ดีสำหรับ AWS?

Terraform คือเครื่องมือ Infrastructure as Code แบบ open-source ที่พัฒนาโดย HashiCorp ซึ่งช่วยให้คุณสามารถกำหนดและจัดเตรียมโครงสร้างพื้นฐานบนคลาวด์และ On-Premise ได้อย่างปลอดภัยและมีประสิทธิภาพ โดยใช้ภาษา HashiCorp Configuration Language (HCL) ที่อ่านง่ายและเข้าใจได้ครับ

ทำไม Terraform ถึงเป็นตัวเลือกที่ยอดเยี่ยมสำหรับ AWS?

- Multi-cloud & Hybrid Cloud Capabilities: แม้ว่าบทความนี้จะเน้นไปที่ AWS แต่ความสามารถที่โดดเด่นของ Terraform คือการรองรับผู้ให้บริการคลาวด์ได้หลากหลาย (AWS, Azure, Google Cloud, Oracle Cloud, ฯลฯ) รวมถึง On-Premise อย่าง VMware หรือ Kubernetes ด้วย ทำให้คุณสามารถจัดการโครงสร้างพื้นฐานข้ามคลาวด์ได้จากเครื่องมือเดียว ซึ่ง AWS CloudFormation ไม่สามารถทำได้ครับ

- Declarative Syntax: Terraform ใช้แนวคิดแบบ Declarative หมายความว่าคุณเพียงแค่ระบุ สถานะสุดท้าย ที่คุณต้องการให้โครงสร้างพื้นฐานเป็นอย่างไร Terraform จะคำนวณและดำเนินการเพื่อไปให้ถึงสถานะนั้นเองครับ

- State Management: Terraform มีไฟล์ `terraform.tfstate` ที่เก็บสถานะปัจจุบันของโครงสร้างพื้นฐานที่ Terraform ได้สร้างขึ้น สิ่งนี้ช่วยให้ Terraform ทราบว่ามีอะไรที่ถูกสร้างไปแล้วบ้าง และอะไรที่ต้องเปลี่ยนแปลง เพื่อให้การปรับปรุงโครงสร้างพื้นฐานเป็นไปอย่างแม่นยำและป้องกันความขัดแย้งครับ

- Provider Ecosystem: Terraform มี “Provider” สำหรับบริการต่างๆ มากมาย Provider ทำหน้าที่เป็นสะพานเชื่อมระหว่าง Terraform กับ API ของผู้ให้บริการนั้นๆ สำหรับ AWS ก็จะมี AWS Provider ที่ได้รับการดูแลและพัฒนาอย่างต่อเนื่อง ทำให้รองรับบริการและฟีเจอร์ใหม่ๆ บน AWS ได้อย่างรวดเร็วครับ

- Modularity: คุณสามารถสร้าง Terraform Modules เพื่อนำส่วนประกอบของโครงสร้างพื้นฐานที่ซับซ้อนมาใช้ซ้ำได้ ทำให้โค้ดของคุณเป็นระเบียบ อ่านง่าย และจัดการได้ง่ายขึ้นครับ

- Community & Ecosystem: Terraform มีชุมชนผู้ใช้งานที่ใหญ่และกระตือรือร้น มีแหล่งข้อมูล ตัวอย่าง และ Modules มากมายให้ศึกษาและใช้งาน ทำให้การเรียนรู้และแก้ไขปัญหาเป็นไปได้ง่ายครับ

ด้วยคุณสมบัติเหล่านี้ Terraform จึงเป็นเครื่องมือที่ทรงพลังและยืดหยุ่นอย่างยิ่งในการจัดการโครงสร้างพื้นฐานบน AWS ไม่ว่าจะเป็นโปรเจกต์ขนาดเล็กหรือใหญ่ครับ

การเริ่มต้นใช้งาน Terraform กับ AWS

การเตรียมความพร้อม

ก่อนที่เราจะเริ่มเขียนโค้ด Terraform เพื่อสร้างทรัพยากรบน AWS ได้ เราจำเป็นต้องเตรียมเครื่องมือและตั้งค่าบางอย่างให้พร้อมก่อนนะครับ

- ติดตั้ง AWS CLI:

AWS Command Line Interface (CLI) เป็นเครื่องมือที่ช่วยให้คุณโต้ตอบกับบริการ AWS ได้จาก Command Line แม้ว่าจะไม่จำเป็นสำหรับ Terraform โดยตรง แต่เป็นสิ่งที่มีประโยชน์อย่างมากในการจัดการและตรวจสอบทรัพยากร AWS ครับ คุณสามารถดาวน์โหลดและติดตั้งได้จาก เว็บไซต์ทางการของ AWS ครับ

- ติดตั้ง Terraform:

คุณสามารถดาวน์โหลด Terraform ได้จาก เว็บไซต์ HashiCorp เลือกเวอร์ชันที่ตรงกับระบบปฏิบัติการของคุณครับ หลังจากดาวน์โหลดแล้ว ให้แตกไฟล์และย้ายไฟล์ `terraform` (หรือ `terraform.exe` บน Windows) ไปยัง Directory ที่อยู่ใน PATH ของระบบ เพื่อให้สามารถรันคำสั่ง `terraform` ได้จากทุกที่ครับ

# ตัวอย่างสำหรับ Linux/macOS wget https://releases.hashicorp.com/terraform/1.7.5/terraform_1.7.5_linux_amd64.zip unzip terraform_1.7.5_linux_amd64.zip sudo mv terraform /usr/local/bin/ terraform --version - ตั้งค่า AWS Credentials:

Terraform จำเป็นต้องมีสิทธิ์ในการเข้าถึงบัญชี AWS ของคุณเพื่อสร้าง แก้ไข หรือลบทรัพยากร วิธีการตั้งค่าที่แนะนำคือ:

- AWS IAM User with Programmatic Access: สร้างผู้ใช้ IAM ใหม่ในบัญชี AWS ของคุณ กำหนดสิทธิ์ที่เหมาะสม (เช่น `AdministratorAccess` สำหรับการทดลองเบื้องต้น หรือสิทธิ์ที่จำกัดตามหลัก Least Privilege สำหรับ Production) จากนั้นสร้าง Access Key ID และ Secret Access Key ครับ

- ตั้งค่า Credentials: คุณสามารถตั้งค่า AWS Credentials ได้หลายวิธี แต่ที่นิยมคือใช้ไฟล์ `~/.aws/credentials` หรือ Environment Variables ครับ

# ตั้งค่าผ่าน AWS CLI (แนะนำ) aws configure # Output: # AWS Access Key ID [None]: AKIAIOSFODNN7EXAMPLE # AWS Secret Access Key [None]: wJalrXUtnFEMI/K7MDENG/bPxRfiCYEXAMPLEKEY # Default region name [None]: ap-southeast-1 # Default output format [None]: jsonหรือสามารถตั้งค่าในไฟล์ `~/.aws/credentials` โดยตรง:

[default] aws_access_key_id = AKIAIOSFODNN7EXAMPLE aws_secret_access_key = wJalrXUtnFEMI/K7MDENG/bPxRfiCYEXAMPLEKEYและกำหนด Region ในไฟล์ `~/.aws/config`:

[default] region = ap-southeast-1การใช้ IAM Role สำหรับ EC2 หรือ ECS Task หรือใช้ AWS SSO ก็เป็นวิธีที่ปลอดภัยและแนะนำสำหรับการใช้งานในสภาพแวดล้อมจริงครับ

โครงสร้างโปรเจกต์ Terraform เบื้องต้น

โปรเจกต์ Terraform มักจะประกอบด้วยไฟล์ `.tf` หลายไฟล์ เพื่อจัดระเบียบโค้ดให้เข้าใจง่ายครับ โครงสร้างพื้นฐานที่พบบ่อยได้แก่:

- `main.tf`: ไฟล์หลักที่ใช้กำหนดทรัพยากรส่วนใหญ่ครับ

- `variables.tf`: ไฟล์สำหรับประกาศตัวแปร (Input Variables) ที่ใช้ในโปรเจกต์

- `outputs.tf`: ไฟล์สำหรับประกาศค่า Output (Output Variables) ที่ต้องการแสดงผลหลังจากการสร้างทรัพยากรเสร็จสิ้น

- `versions.tf`: (หรือรวมอยู่ใน `main.tf`) สำหรับกำหนดเวอร์ชันของ Terraform และ Providers ที่ใช้

- `backend.tf`: (ถ้ามีการใช้ Remote Backend) สำหรับกำหนดวิธีการเก็บ Terraform State File

การแยกไฟล์ตามวัตถุประสงค์ช่วยให้โค้ดมีความเป็นระเบียบและง่ายต่อการจัดการ โดยเฉพาะในโปรเจกต์ขนาดใหญ่ครับ

ตัวอย่างการสร้าง VPC, Subnet, และ Security Group บน AWS ด้วย Terraform

เรามาดูตัวอย่างการสร้างโครงสร้างเครือข่ายพื้นฐานบน AWS ด้วย Terraform กันครับ ประกอบด้วย Virtual Private Cloud (VPC), Subnet สาธารณะ, Internet Gateway และ Security Group

เริ่มต้นด้วยการสร้างโฟลเดอร์สำหรับโปรเจกต์ของคุณ เช่น `my-aws-vpc` และสร้างไฟล์ `.tf` ภายในโฟลเดอร์นั้นครับ

1. ไฟล์ `versions.tf` (กำหนด Provider และ Terraform Version)

terraform {

required_version = "~> 1.7" # กำหนดเวอร์ชัน Terraform ที่ต้องการ

required_providers {

aws = {

source = "hashicorp/aws"

version = "~> 5.0" # กำหนดเวอร์ชัน AWS Provider ที่ต้องการ

}

}

}

provider "aws" {

region = "ap-southeast-1" # กำหนด AWS Region ที่ต้องการ

}

ในไฟล์นี้ เราได้กำหนดเวอร์ชันของ Terraform และ AWS Provider ที่จะใช้ รวมถึง Region ของ AWS ที่เราต้องการให้ Terraform สร้างทรัพยากรขึ้นมาครับ

2. ไฟล์ `variables.tf` (กำหนดตัวแปรที่ใช้งาน)

variable "project_name" {

description = "ชื่อโครงการที่จะใช้เป็น Tag"

type = string

default = "SiamLancardVPC"

}

variable "vpc_cidr_block" {

description = "CIDR block สำหรับ VPC"

type = string

default = "10.0.0.0/16"

}

variable "public_subnet_cidr_block" {

description = "CIDR block สำหรับ Public Subnet"

type = string

default = "10.0.1.0/24"

}

variable "aws_region" {

description = "AWS region ที่จะใช้งาน"

type = string

default = "ap-southeast-1"

}

เราประกาศตัวแปรบางอย่างเพื่อทำให้โค้ดของเรามีความยืดหยุ่นมากขึ้น เช่น ชื่อโปรเจกต์, CIDR block ของ VPC และ Subnet ครับ

3. ไฟล์ `main.tf` (กำหนดทรัพยากร AWS)

# สร้าง VPC

resource "aws_vpc" "main" {

cidr_block = var.vpc_cidr_block

instance_tenancy = "default"

enable_dns_support = true

enable_dns_hostnames = true

tags = {

Name = "${var.project_name}-VPC"

Project = var.project_name

Environment = "Dev"

}

}

# สร้าง Internet Gateway

resource "aws_internet_gateway" "main" {

vpc_id = aws_vpc.main.id

tags = {

Name = "${var.project_name}-IGW"

Project = var.project_name

}

}

# สร้าง Public Subnet

resource "aws_subnet" "public" {

vpc_id = aws_vpc.main.id

cidr_block = var.public_subnet_cidr_block

availability_zone = "${var.aws_region}a" # เลือก AZ เช่น ap-southeast-1a

map_public_ip_on_launch = true # กำหนดให้ EC2 instance ที่สร้างใน Subnet นี้ได้ Public IP อัตโนมัติ

tags = {

Name = "${var.project_name}-PublicSubnet"

Project = var.project_name

}

}

# สร้าง Route Table สำหรับ Public Subnet

resource "aws_route_table" "public" {

vpc_id = aws_vpc.main.id

route {

cidr_block = "0.0.0.0/0" # กำหนดเส้นทางสำหรับอินเทอร์เน็ต

gateway_id = aws_internet_gateway.main.id

}

tags = {

Name = "${var.project_name}-PublicRT"

Project = var.project_name

}

}

# เชื่อม Route Table กับ Public Subnet

resource "aws_route_table_association" "public" {

subnet_id = aws_subnet.public.id

route_table_id = aws_route_table.public.id

}

# สร้าง Security Group สำหรับการเข้าถึง HTTP/SSH

resource "aws_security_group" "web_ssh" {

name = "${var.project_name}-WebSSH-SG"

description = "Allow HTTP and SSH inbound traffic"

vpc_id = aws_vpc.main.id

ingress {

description = "Allow HTTP from anywhere"

from_port = 80

to_port = 80

protocol = "tcp"

cidr_blocks = ["0.0.0.0/0"]

}

ingress {

description = "Allow SSH from anywhere (for demonstration, restrict in production)"

from_port = 22

to_port = 22

protocol = "tcp"

cidr_blocks = ["0.0.0.0/0"]

}

egress {

from_port = 0

to_port = 0

protocol = "-1" # -1 คือทุกโปรโตคอล

cidr_blocks = ["0.0.0.0/0"]

}

tags = {

Name = "${var.project_name}-WebSSH-SG"

Project = var.project_name

}

}

ไฟล์ `main.tf` นี้คือหัวใจหลัก เราใช้ `resource` block เพื่อบอก Terraform ว่าเราต้องการสร้างทรัพยากร AWS ประเภทใดบ้าง เช่น `aws_vpc`, `aws_internet_gateway`, `aws_subnet`, `aws_route_table`, `aws_route_table_association` และ `aws_security_group` โดยมีการอ้างอิงค่าจากตัวแปรและทรัพยากรอื่นๆ ที่สร้างขึ้นมาแล้วครับ

4. ไฟล์ `outputs.tf` (กำหนดค่า Output)

output "vpc_id" {

description = "ID ของ VPC ที่สร้างขึ้น"

value = aws_vpc.main.id

}

output "public_subnet_id" {

description = "ID ของ Public Subnet"

value = aws_subnet.public.id

}

output "security_group_id" {

description = "ID ของ Security Group"

value = aws_security_group.web_ssh.id

}

ไฟล์นี้จะแสดงผลลัพธ์ของ ID ของทรัพยากรหลักๆ ที่เราสร้างขึ้นมา ทำให้เราสามารถนำค่าเหล่านี้ไปใช้ในโค้ด Terraform อื่นๆ หรือนำไปใช้งานต่อได้ครับ

ขั้นตอนการใช้งาน Terraform

เมื่อคุณมีไฟล์เหล่านี้ครบแล้ว ให้เปิด Terminal หรือ Command Prompt ในโฟลเดอร์โปรเจกต์ของคุณ และทำตามขั้นตอนเหล่านี้ครับ:

- `terraform init`:

คำสั่งนี้จะทำการดาวน์โหลด AWS Provider และ Initalize โฟลเดอร์ทำงานของ Terraform เป็นครั้งแรกครับ

terraform initคุณควรเห็นข้อความยืนยันว่า Terraform ได้ Initialize สำเร็จแล้วครับ

- `terraform plan`:

คำสั่งนี้จะแสดง “execution plan” ซึ่งเป็นรายการของการเปลี่ยนแปลงที่ Terraform จะดำเนินการกับโครงสร้างพื้นฐานของคุณบน AWS โดยไม่ได้ทำการเปลี่ยนแปลงจริงใดๆ ครับ สิ่งนี้ช่วยให้คุณตรวจสอบว่า Terraform จะทำอะไรบ้างก่อนที่จะดำเนินการจริงครับ

terraform planคุณจะเห็นสรุปว่า Terraform จะเพิ่ม (add), เปลี่ยนแปลง (change), หรือลบ (destroy) ทรัพยากรอะไรบ้างครับ

- `terraform apply`:

เมื่อคุณพอใจกับ `terraform plan` แล้ว คุณสามารถใช้คำสั่ง `terraform apply` เพื่อดำเนินการตามแผนนั้น และสร้างทรัพยากรจริงบน AWS ครับ

terraform applyTerraform จะถามการยืนยัน คุณต้องพิมพ์ `yes` เพื่อยืนยันการสร้างทรัพยากรครับ

- `terraform destroy`:

เมื่อคุณต้องการลบทรัพยากรทั้งหมดที่สร้างโดย Terraform ออกจาก AWS คุณสามารถใช้คำสั่ง `terraform destroy` ครับ

terraform destroyคำสั่งนี้จะแสดงแผนการลบและขอการยืนยัน คุณต้องพิมพ์ `yes` เพื่อยืนยันการลบทรัพยากรครับ

การทำตามขั้นตอนเหล่านี้อย่างเป็นระบบจะช่วยให้คุณสามารถจัดการโครงสร้างพื้นฐานบน AWS ได้อย่างมีประสิทธิภาพและปลอดภัยครับ

แนวคิดขั้นสูงและ Best Practices ในการใช้ Terraform กับ AWS

Terraform State Management

ไฟล์ `terraform.tfstate` เป็นหัวใจสำคัญของ Terraform เพราะมันเก็บสถานะปัจจุบันของโครงสร้างพื้นฐานที่ Terraform กำลังจัดการ รวมถึงการ mapping ระหว่างทรัพยากรในโค้ดของคุณกับทรัพยากรจริงบน AWS ครับ การจัดการ State File อย่างถูกต้องจึงเป็นสิ่งสำคัญอย่างยิ่ง

ความสำคัญของ `terraform.tfstate`

- ติดตามทรัพยากร: Terraform ใช้ State File เพื่อทราบว่าทรัพยากรอะไรบ้างที่ถูกสร้างขึ้นโดยโค้ดของคุณ

- Mapping Real-world Resources: มันเก็บ ID และ Attributes ของทรัพยากรบน AWS เพื่อให้ Terraform สามารถอ้างอิงถึงทรัพยากรเหล่านั้นได้

- วางแผนการเปลี่ยนแปลง: เมื่อคุณรัน `terraform plan` Terraform จะเปรียบเทียบ State File กับโค้ดของคุณและสถานะปัจจุบันบน AWS เพื่อกำหนดการเปลี่ยนแปลงที่จำเป็น

Remote Backend (S3 + DynamoDB Lock) – ตัวอย่างการตั้งค่า

การเก็บ `terraform.tfstate` ไว้ในเครื่อง Local (Local Backend) ไม่เหมาะสำหรับการทำงานเป็นทีม หรือสภาพแวดล้อม Production เพราะอาจเกิดปัญหา State File หาย หรือการแก้ไขพร้อมกันทำให้เกิดความขัดแย้ง (State Corruption) ได้ครับ

วิธีที่ดีที่สุดคือการใช้ Remote Backend ซึ่งสำหรับ AWS นั้น การใช้ S3 Bucket ในการเก็บ State File และ DynamoDB Table สำหรับการทำ State Locking (ป้องกันไม่ให้หลายคนแก้ไข State พร้อมกัน) เป็นมาตรฐานปฏิบัติครับ

1. สร้าง S3 Bucket และ DynamoDB Table ด้วยมือ (หรือด้วย Terraform แยกต่างหาก)

# Example: สร้าง S3 Bucket สำหรับเก็บ State File

resource "aws_s3_bucket" "terraform_state" {

bucket = "my-company-terraform-state-bucket-unique-name" # ต้องเป็นชื่อที่ไม่ซ้ำกันทั่วโลก

# เปิดใช้งาน Versioning เพื่อป้องกันการลบหรือเขียนทับ State File โดยไม่ตั้งใจ

versioning {

enabled = true

}

# กำหนดนโยบาย Block Public Access เพื่อความปลอดภัย

acl = "private"

block_public_acls = true

block_public_policy = true

ignore_public_acls = true

restrict_public_buckets = true

tags = {

Name = "TerraformStateBucket"

Environment = "Shared"

}

}

# Example: สร้าง DynamoDB Table สำหรับ State Locking

resource "aws_dynamodb_table" "terraform_locks" {

name = "my-company-terraform-lock-table"

billing_mode = "PAY_PER_REQUEST" # หรือ PROVISIONED พร้อมกำหนด read/write capacity

hash_key = "LockID"

attribute {

name = "LockID"

type = "S"

}

tags = {

Name = "TerraformLockTable"

Environment = "Shared"

}

}

2. กำหนด Remote Backend ในไฟล์ `backend.tf` ของโปรเจกต์ Terraform ของคุณ

terraform {

backend "s3" {

bucket = "my-company-terraform-state-bucket-unique-name" # ชื่อ S3 Bucket ที่สร้างไว้

key = "path/to/my-project/terraform.tfstate" # Path ภายใน Bucket

region = "ap-southeast-1"

encrypt = true # เข้ารหัส State File

dynamodb_table = "my-company-terraform-lock-table" # ชื่อ DynamoDB Table ที่สร้างไว้

}

}

เมื่อคุณรัน `terraform init` อีกครั้ง Terraform จะตรวจพบการตั้งค่า Backend ใหม่ และจะพยายามย้าย State File จาก Local ไปยัง S3 Bucket ของคุณครับ

ความปลอดภัยของ State File

State File อาจมีข้อมูลที่ละเอียดอ่อน เช่น ID ของทรัพยากร, ชื่อ, หรือแม้แต่ข้อมูล Credentials บางส่วน (หากมีการเก็บไว้โดยไม่ระมัดระวัง) ดังนั้น:

- เก็บ State File ใน S3 Bucket ที่เปิดใช้งานการเข้ารหัส (encryption) และ Versioning ครับ

- จำกัดสิทธิ์การเข้าถึง S3 Bucket และ DynamoDB Table ให้เฉพาะผู้ที่เกี่ยวข้องเท่านั้น (IAM Policy) ครับ

- อย่าเก็บ Sensitive Data ไว้ใน State File หากเป็นไปได้ ให้ใช้เครื่องมือจัดการ Secrets เช่น AWS Secrets Manager หรือ HashiCorp Vault ครับ

การจัดการ Modules

Modules คือวิธีการจัดระเบียบและนำโค้ด Terraform กลับมาใช้ซ้ำได้ครับ มันช่วยให้คุณสร้างชุดของทรัพยากรที่สามารถแพ็คเป็นหน่วยเดียว และเรียกใช้งานได้หลายครั้งด้วยการกำหนดค่าที่แตกต่างกัน

แนวคิดของ Module (Reusable components)

- Encapsulation: Module จะรวมทรัพยากรหลายอย่างเข้าด้วยกัน เช่น VPC, Subnets, Route Tables เป็นหนึ่งหน่วย

- Reusability: คุณสามารถใช้ Module เดิมเพื่อสร้าง VPC ที่มีโครงสร้างเหมือนกันในหลายๆ สภาพแวดล้อม (Dev, Staging, Prod) หรือหลายๆ โปรเจกต์ครับ

- Abstraction: ผู้ใช้งาน Module ไม่จำเป็นต้องรู้รายละเอียดภายในว่า Module สร้างทรัพยากรอะไรบ้าง เพียงแค่ส่ง Input Variables ที่จำเป็นเข้าไปครับ

การสร้าง Module ของตัวเอง

Module คือโฟลเดอร์ที่มีไฟล์ Terraform ปกติ (main.tf, variables.tf, outputs.tf) ครับ

ตัวอย่าง Module สำหรับสร้าง EC2 Instance

โครงสร้าง:

modules/

├── ec2-instance/

│ ├── main.tf

│ ├── variables.tf

│ └── outputs.tf

`modules/ec2-instance/variables.tf`

variable "instance_name" {

description = "ชื่อสำหรับ EC2 instance"

type = string

}

variable "instance_type" {

description = "ประเภทของ EC2 instance"

type = string

default = "t2.micro"

}

variable "ami_id" {

description = "AMI ID สำหรับ EC2 instance"

type = string

}

variable "subnet_id" {

description = "ID ของ Subnet ที่จะวาง EC2 instance"

type = string

}

variable "security_group_ids" {

description = "List ของ Security Group IDs"

type = list(string)

}

variable "key_pair_name" {

description = "ชื่อของ Key Pair สำหรับ SSH"

type = string

}

`modules/ec2-instance/main.tf`

resource "aws_instance" "app_server" {

ami = var.ami_id

instance_type = var.instance_type

subnet_id = var.subnet_id

vpc_security_group_ids = var.security_group_ids

key_name = var.key_pair_name

tags = {

Name = var.instance_name

}

}

`modules/ec2-instance/outputs.tf`

output "instance_id" {

description = "ID ของ EC2 instance"

value = aws_instance.app_server.id

}

output "private_ip" {

description = "Private IP ของ EC2 instance"

value = aws_instance.app_server.private_ip

}

output "public_ip" {

description = "Public IP ของ EC2 instance"

value = aws_instance.app_server.public_ip

}

การใช้ Module ที่สร้างขึ้น

ในไฟล์ `main.tf` ของโปรเจกต์หลักของคุณ:

module "web_server" {

source = "./modules/ec2-instance" # Path ไปยัง Module ของคุณ

instance_name = "WebServer-Dev"

instance_type = "t2.micro"

ami_id = "ami-0abcdef1234567890" # เปลี่ยนเป็น AMI ID ที่ถูกต้อง

subnet_id = aws_subnet.public.id

security_group_ids = [aws_security_group.web_ssh.id]

key_pair_name = "my-ssh-key" # เปลี่ยนเป็นชื่อ Key Pair ของคุณ

}

output "web_server_public_ip" {

value = module.web_server.public_ip

}

การใช้ Module ทำให้โค้ดของคุณสะอาดขึ้นและนำกลับมาใช้ใหม่ได้ง่ายขึ้นมากครับ

การใช้ Public Modules (Terraform Registry)

Terraform Registry (registry.terraform.io) มี Modules สำเร็จรูปมากมายที่ HashiCorp และชุมชนพัฒนาขึ้นมา คุณสามารถเรียกใช้ได้โดยตรง เช่น:

module "vpc" {

source = "terraform-aws-modules/vpc/aws"

version = "~> 5.0" # กำหนดเวอร์ชันของ Module

name = "my-vpc"

cidr = "10.0.0.0/16"

azs = ["ap-southeast-1a", "ap-southeast-1b"]

public_subnets = ["10.0.1.0/24", "10.0.2.0/24"]

private_subnets = ["10.0.10.0/24", "10.0.11.0/24"]

enable_nat_gateway = true

single_nat_gateway = true

enable_dns_hostnames = true

enable_dns_support = true

tags = {

Environment = "dev"

}

}

นี่คือตัวอย่างการใช้ Module `vpc` จาก Terraform Registry เพื่อสร้าง VPC ที่สมบูรณ์แบบพร้อม Subnets และ NAT Gateway ได้อย่างง่ายดายครับ

Workspaces (สำหรับสภาพแวดล้อมที่แตกต่างกัน)

Terraform Workspaces ช่วยให้คุณจัดการหลายสภาพแวดล้อม (เช่น dev, staging, prod) ด้วยโค้ด Terraform ชุดเดียวกัน โดยแต่ละ Workspace จะมี State File ของตัวเองแยกกัน

- สร้าง Workspace: `terraform workspace new dev`

- เปลี่ยน Workspace: `terraform workspace select staging`

- แสดง Workspace ปัจจุบัน: `terraform workspace show`

- แสดง Workspace ทั้งหมด: `terraform workspace list`

อย่างไรก็ตาม การใช้ Workspaces มักถูกแนะนำให้ใช้สำหรับสภาพแวดล้อมที่คล้ายกันมากๆ เช่น การทดสอบฟีเจอร์ใหม่ๆ ไม่ใช่สำหรับสภาพแวดล้อม Dev/Staging/Prod ที่มีความแตกต่างกันอย่างมีนัยสำคัญครับ

ข้อดีข้อเสียเมื่อเทียบกับการใช้ Folder แยก:

- Workspaces:

- ข้อดี: ใช้โค้ดชุดเดียว, ง่ายต่อการสลับ Context

- ข้อเสีย: หากสภาพแวดล้อมแตกต่างกันมาก โค้ดจะซับซ้อน, อาจเกิดความสับสนเรื่อง State File

- Folder แยก (เช่น `environments/dev`, `environments/staging`):

- ข้อดี: ชัดเจน, แยกโค้ดสำหรับแต่ละสภาพแวดล้อมอย่างสมบูรณ์, เหมาะสำหรับสภาพแวดล้อมที่แตกต่างกันมาก

- ข้อเสีย: อาจต้องทำซ้ำโค้ดบางส่วน (ลดได้ด้วย Modules)

สำหรับโปรเจกต์ขนาดใหญ่หรือสภาพแวดล้อมที่มีความแตกต่างกันมาก การใช้โฟลเดอร์แยกและใช้ Modules เข้ามาช่วย มักจะเป็น Best Practice ที่แนะนำมากกว่าครับ อ่านเพิ่มเติมเกี่ยวกับการจัดการสภาพแวดล้อมด้วย Terraform

การจัดการ Sensitive Data (Secrets)

การเก็บข้อมูลที่ละเอียดอ่อน เช่น รหัสผ่าน, API Keys, หรือ Certificates ไว้ในโค้ด Terraform หรือใน State File โดยตรงนั้นเป็นเรื่องที่อันตรายมากครับ

แนวทางปฏิบัติ:

- ห้ามเก็บ Secrets ใน Git! ไม่ว่าในกรณีใดๆ เพราะประวัติการเปลี่ยนแปลงจะทำให้ข้อมูลรั่วไหลได้ง่าย

- AWS Secrets Manager: บริการของ AWS ที่ออกแบบมาเพื่อจัดเก็บและจัดการ Secrets อย่างปลอดภัย คุณสามารถดึง Secrets มาใช้ใน Terraform โดยใช้ Data Source `aws_secretsmanager_secret` และ `aws_secretsmanager_secret_version` ครับ

- HashiCorp Vault: เป็นเครื่องมือจัดการ Secrets แบบ open-source ที่มีความสามารถสูงกว่า สามารถใช้ได้ทั้งบนคลาวด์และ On-Premise

- Environment Variables: สำหรับ Secrets ที่ไม่ละเอียดอ่อนมาก หรือใช้ชั่วคราว สามารถส่งผ่าน Environment Variables ได้ แต่ไม่แนะนำสำหรับ Production Secrets ครับ

ตัวอย่างการดึง Secret จาก AWS Secrets Manager:

data "aws_secretsmanager_secret" "db_password_secret" {

name = "my-database-password"

}

data "aws_secretsmanager_secret_version" "db_password_version" {

secret_id = data.aws_secretsmanager_secret.db_password_secret.id

}

# ในทรัพยากรที่ต้องการใช้ Secret (เช่น RDS database)

resource "aws_db_instance" "my_db" {

# ...

password = jsondecode(data.aws_secretsmanager_secret_version.db_password_version.secret_string)["password"]

# ...

}

การจัดการวงจรชีวิตของ Infrastructure (Lifecycle Management)

Terraform มีคำสั่งและแนวคิดหลายอย่างที่ช่วยในการจัดการวงจรชีวิตของโครงสร้างพื้นฐาน

- `terraform destroy`: ใช้เพื่อลบทรัพยากรทั้งหมดที่ Terraform จัดการอยู่

- `terraform import`: ใช้เพื่อนำทรัพยากร AWS ที่มีอยู่แล้ว (ที่สร้างด้วยมือหรือด้วยเครื่องมืออื่น) เข้ามาอยู่ใน Terraform State File เพื่อให้ Terraform สามารถจัดการต่อได้ครับ

terraform import aws_instance.web i-xxxxxxxxxxxxxxxxx- `terraform taint`: กำหนดให้ทรัพยากรหนึ่งถูกทำเครื่องหมายว่า “tainted” ซึ่งหมายความว่า Terraform จะลบและสร้างทรัพยากรนั้นใหม่ใน `terraform apply` ครั้งถัดไปครับ มีประโยชน์เมื่อคุณต้องการบังคับให้ Terraform สร้างทรัพยากรใหม่เนื่องจากมีปัญหาหรือต้องการรีเฟรช

- `terraform untaint`: ลบสถานะ “tainted” ออกจากทรัพยากร

คำสั่งนี้จะอัปเดต State File ให้ตรงกับสถานะจริงของทรัพยากรบน AWS โดยไม่ได้เปลี่ยนแปลงทรัพยากรจริงใดๆ มีประโยชน์เมื่อคุณสงสัยว่า State File อาจไม่ตรงกับสถานะจริง (แต่ `plan` และ `apply` ก็จะทำการ refresh โดยอัตโนมัติอยู่แล้วครับ)

Best Practices สำหรับการใช้งาน Terraform กับ AWS

เพื่อให้การใช้งาน Terraform มีประสิทธิภาพและปลอดภัยสูงสุด ควรปฏิบัติตาม Best Practices เหล่านี้ครับ

- โครงสร้างโฟลเดอร์ที่เป็นระเบียบ:

จัดระเบียบโค้ด Terraform ของคุณให้เป็นระเบียบ เช่น แยกตามสภาพแวดล้อม (Dev, Staging, Prod) และใช้ Modules เพื่อลดการทำซ้ำครับ

. ├── modules/ │ ├── vpc/ │ ├── ec2/ │ └── rds/ └── environments/ ├── dev/ │ ├── main.tf │ ├── variables.tf │ └── versions.tf ├── staging/ │ ├── main.tf │ ├── variables.tf │ └── versions.tf └── prod/ ├── main.tf ├── variables.tf └── versions.tf - ใช้ `terraform fmt` และ `terraform validate`:

- `terraform fmt`: จัดรูปแบบโค้ดของคุณให้เป็นมาตรฐานเดียวกัน

- `terraform validate`: ตรวจสอบความถูกต้องทางไวยากรณ์และโครงสร้างของโค้ด

ควรใช้คำสั่งเหล่านี้ก่อน Commit โค้ดเข้า Git เสมอครับ

- Code Review:

ทำการ Code Review โค้ด Terraform ทุกครั้งก่อน Merge เข้า Production เพื่อตรวจสอบความถูกต้อง ความปลอดภัย และประสิทธิภาพ

- Continuous Integration/Continuous Delivery (CI/CD) สำหรับ Terraform:

ผสานรวม Terraform เข้ากับ Pipeline CI/CD ของคุณ (เช่น Jenkins, GitHub Actions, GitLab CI) เพื่อให้การเปลี่ยนแปลงโครงสร้างพื้นฐานเป็นไปโดยอัตโนมัติและสม่ำเสมอครับ

- CI: รัน `terraform fmt`, `terraform validate`, `terraform plan` โดยอัตโนมัติเมื่อมีการ Push โค้ด

- CD: รัน `terraform apply` โดยอัตโนมัติ (อาจมี Manual Approval ขั้นตอนสุดท้าย) เมื่อโค้ดผ่านการทดสอบแล้ว

- Tagging Resources:

ใช้ Tags บนทรัพยากร AWS ของคุณอย่างสม่ำเสมอ เพื่อช่วยในการระบุ, จัดการ, และติดตามค่าใช้จ่ายครับ

tags = { Name = "MyWebServer" Environment = "Dev" Project = "SiamLancard" Owner = "IT-Team" } - หลักการ Least Privilege:

กำหนดสิทธิ์ IAM ให้กับผู้ใช้หรือ Role ที่รัน Terraform เพียงเท่าที่จำเป็นเท่านั้น เพื่อลดความเสี่ยงด้านความปลอดภัยครับ

- ทดสอบ Terraform ก่อนใช้จริง:

ควรทดสอบโค้ด Terraform ในสภาพแวดล้อมที่ไม่ใช่ Production ก่อนเสมอ เพื่อให้แน่ใจว่าทำงานได้ถูกต้องและไม่สร้างผลกระทบที่ไม่พึงประสงค์ครับ

เปรียบเทียบ Terraform กับเครื่องมือ IaC อื่นๆ บน AWS

Terraform ไม่ใช่เครื่องมือ IaC เพียงตัวเดียวที่สามารถใช้กับ AWS ได้ ยังมีเครื่องมืออื่นๆ ที่ได้รับความนิยมเช่นกัน มาดูกันว่า Terraform แตกต่างจากเครื่องมือเหล่านั้นอย่างไรครับ

Terraform vs. AWS CloudFormation

AWS CloudFormation เป็นบริการ IaC ดั้งเดิมของ AWS เองที่ช่วยให้คุณสามารถกำหนดและจัดเตรียมทรัพยากร AWS ได้อย่างง่ายดาย

| คุณสมบัติ | Terraform | AWS CloudFormation |

|---|---|---|

| ผู้ให้บริการคลาวด์ | Multi-cloud (AWS, Azure, GCP, On-Premise, ฯลฯ) | AWS-specific |

| ภาษาที่ใช้ | HCL (HashiCorp Configuration Language) | YAML หรือ JSON |

| State Management | จัดการ State File ภายนอก (Local หรือ Remote Backend เช่น S3) | จัดการ State โดย AWS Service เอง |

| การนำเข้าทรัพยากรที่มีอยู่ | รองรับ `terraform import` | รองรับการ Import Resources เข้า Stack |

| Modules/Reusability | รองรับ Terraform Modules (Terraform Registry) | รองรับ Nested Stacks และ Registry Modules |

| การจัดการ Sensitive Data | ต้องใช้เครื่องมือภายนอก (Secrets Manager, Vault) | สามารถใช้ AWS Secrets Manager หรือ SSM Parameter Store ได้ง่าย |

| ความเร็วในการจัดเตรียม | โดยทั่วไปเร็วกว่า โดยเฉพาะการอัปเดตบางส่วน | อาจใช้เวลานานกว่าในการสร้างและอัปเดต Stack ขนาดใหญ่ |

| Learning Curve | HCL เรียนรู้ค่อนข้างง่าย แต่ต้องเข้าใจแนวคิด IaC และ State | YAML/JSON เรียนรู้ได้ง่าย, เน้น AWS-specific concepts |

| Rollback | ต้องจัดการเอง (เช่น `terraform apply -replace` หรือย้อน State/Commit) | มี Built-in Rollback หาก Stack Update ล้มเหลว |

| Community & Ecosystem | ขนาดใหญ่, มี Modules และ Tools มากมาย | ขนาดใหญ่, ผสานรวมกับ AWS Services ได้ดี |

| Pricing | Free (Open Source), มี Terraform Cloud/Enterprise Features (มีค่าใช้จ่าย) | ฟรี, แต่คิดค่าบริการจากทรัพยากร AWS ที่สร้างขึ้น |

ข้อสรุป:

Terraform เหมาะสำหรับองค์กรที่ต้องการความยืดหยุ่นในการจัดการโครงสร้างพื้นฐานแบบ Multi-cloud หรือ Hybrid Cloud และต้องการควบคุม State Management ด้วยตนเอง ในขณะที่ CloudFormation เหมาะสำหรับผู้ที่ผูกติดกับ AWS เท่านั้น และต้องการความสะดวกสบายในการจัดการ State และ Rollback ที่ AWS จัดการให้ครับ

Terraform vs. AWS CDK

AWS Cloud Development Kit (CDK) เป็นอีกหนึ่งเครื่องมือ IaC ที่น่าสนใจจาก AWS ซึ่งช่วยให้คุณสามารถกำหนดโครงสร้างพื้นฐานบน AWS โดยใช้ภาษาโปรแกรมที่คุณคุ้นเคย (TypeScript, Python, Java, C#, Go)

- Code-first vs. DSL:

- AWS CDK: เป็น Code-first คุณเขียนโค้ดในภาษาโปรแกรมที่คุณเลือก ซึ่งจะถูกแปลงเป็น CloudFormation Templates อีกทีหนึ่งครับ

- Terraform: ใช้ HCL ซึ่งเป็น Domain-Specific Language (DSL) สำหรับ IaC โดยเฉพาะ

- Imperative vs. Declarative:

- AWS CDK: มีลักษณะ Imperative มากกว่า เพราะคุณเขียนโค้ดเพื่อบอก “วิธี” ที่จะสร้างทรัพยากร รวมถึง Logic และ Loops ได้

- Terraform: เป็น Declarative คุณบอก “อะไร” ที่คุณต้องการให้มี และ Terraform จะจัดการ “วิธี” การสร้างให้เอง

- Multi-cloud: Terraform มีความสามารถ Multi-cloud ที่เหนือกว่า ในขณะที่ CDK เน้นไปที่ AWS เป็นหลักครับ

CDK เหมาะสำหรับนักพัฒนาที่คุ้นเคยกับการเขียนโค้ดและต้องการใช้ประโยชน์จากเครื่องมือและ Workflow การพัฒนาซอฟต์แวร์ เช่น Unit Testing, Debugging ในการจัดการ Infrastructure ครับ

กรณีศึกษาและสถานการณ์การใช้งานจริง

Terraform มีความยืดหยุ่นและทรงพลังมากพอที่จะนำไปใช้ในสถานการณ์จริงได้หลากหลายครับ

- การสร้างสภาพแวดล้อม Dev/Staging/Production:

ด้วยการใช้ Modules และการแยกโฟลเดอร์ตามสภาพแวดล้อม คุณสามารถสร้างสภาพแวดล้อมที่เหมือนกันหลายชุดได้อย่างรวดเร็วและสอดคล้องกัน ช่วยให้ทีมพัฒนาและ QA มีสภาพแวดล้อมที่มั่นคงในการทำงานครับ

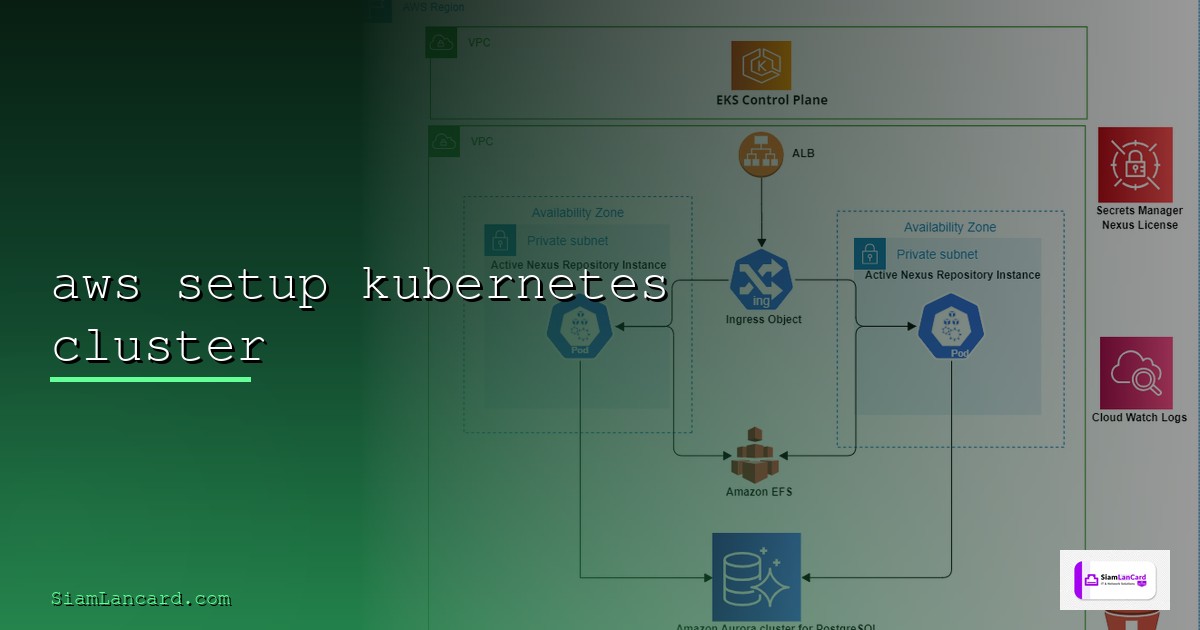

- การจัดการ Microservices (ECS/EKS):

Terraform สามารถใช้ในการจัดเตรียม Cluster สำหรับ Amazon ECS (Elastic Container Service) หรือ Amazon EKS (Elastic Kubernetes Service) รวมถึงการกำหนดค่า Task Definitions, Services, Load Balancers และ Auto Scaling Groups ได้อย่างครบวงจรครับ

- การทำ Disaster Recovery (DR):

คุณสามารถใช้ Terraform เพื่อสร้างโครงสร้างพื้นฐานสำรองใน AWS Region อื่นๆ หรือ Availability Zones ที่แตกต่างกัน การมีโค้ด IaC สำหรับ DR ช่วยให้คุณสามารถ “Spin up” สภาพแวดล้อม DR ได้อย่างรวดเร็วเมื่อเกิดเหตุฉุกเฉินครับ

- การสร้าง Serverless Applications (Lambda, API Gateway):

Terraform รองรับการสร้างและจัดการทรัพยากรสำหรับ Serverless Application เช่น AWS Lambda Functions, API Gateway Endpoints, DynamoDB Tables และ S3 Buckets ได้อย่างมีประสิทธิภาพ ทำให้การ Deploy Serverless Apps เป็นเรื่องง่ายครับ

- การสร้าง Network Topology ที่ซับซ้อน:

สำหรับองค์กรที่มีความต้องการด้านเครือข่ายที่ซับซ้อน เช่น การเชื่อมต่อหลาย VPC เข้าด้วยกัน, การกำหนดค่า Transit Gateway, VPN Connections หรือ Direct Connect, Terraform สามารถจัดการการกำหนดค่าเหล่านี้ได้อย่างเป็นระบบครับ

- การจัดการ Identity and Access Management (IAM):

คุณสามารถใช้ Terraform ในการสร้าง IAM Users, Roles, Policies และ Groups ได้อย่างมีประสิทธิภาพ ทำให้การจัดการสิทธิ์การเข้าถึงเป็นไปตามหลักการ Least Privilege และสามารถตรวจสอบได้ง่ายครับ

ไม่ว่าจะเป็นโครงสร้างพื้นฐานขนาดเล็กหรือองค์กรระดับ Enterprise Terraform ก็สามารถปรับตัวและรองรับความต้องการได้อย่างยอดเยี่ยมครับ

คำถามที่พบบ่อย (FAQ)

Q1: Terraform ฟรีหรือไม่?

A: ใช่ครับ Terraform เป็นเครื่องมือแบบ Open Source ที่คุณสามารถดาวน์โหลดและใช้งานได้ฟรีครับ อย่างไรก็ตาม HashiCorp ผู้พัฒนา Terraform ก็มีผลิตภัณฑ์เวอร์ชัน Enterprise อย่าง Terraform Cloud และ Terraform Enterprise ที่มีคุณสมบัติเพิ่มเติมสำหรับการทำงานร่วมกัน, Governance, และ Automation ในระดับองค์กร ซึ่งมีค่าใช้จ่ายครับ

Q2: การใช้ Terraform กับ AWS ปลอดภัยไหม?

A: การใช้ Terraform นั้นปลอดภัยครับ ตราบใดที่คุณปฏิบัติตาม Best Practices ด้านความปลอดภัย เช่น:

- เก็บ AWS Credentials และ Secrets ไว้ในที่ปลอดภัย (เช่น AWS Secrets Manager) ไม่ใช่ในโค้ดหรือ Git Repository ครับ

- ใช้ Remote Backend (เช่น S3 + DynamoDB) สำหรับ State File และเปิดใช้งานการเข้ารหัส (encryption) และจำกัดการเข้าถึงครับ

- กำหนดสิทธิ์ IAM ให้กับผู้ใช้หรือ Role ที่รัน Terraform ตามหลัก Least Privilege ครับ

- ทำการ Code Review โค้ด Terraform อย่างสม่ำเสมอครับ

Q3: จะ Migrate Infrastructure ที่มีอยู่แล้วมาใช้ Terraform ได้อย่างไร?

A: การ Migrate Infrastructure ที่มีอยู่แล้ว (ที่สร้างด้วยมือหรือด้วยเครื่องมืออื่น) มาใช้ Terraform สามารถทำได้โดยใช้คำสั่ง `terraform import` ครับ คำสั่งนี้จะนำทรัพยากร AWS ที่มีอยู่แล้วเข้ามาใน Terraform State File ของคุณ เพื่อให้ Terraform สามารถจัดการทรัพยากรนั้นต่อไปได้ อย่างไรก็ตาม คุณยังคงต้องเขียนโค้ด Terraform (`.tf` files) เพื่ออธิบายทรัพยากรเหล่านั้นด้วยตัวเองครับ กระบวนการนี้อาจต้องใช้ความระมัดระวังและวางแผนที่ดี โดยเฉพาะสำหรับโครงสร้างพื้นฐานที่ซับซ้อนครับ อ่านเพิ่มเติมเกี่ยวกับการใช้ terraform import

Q4: Terraform เหมาะสำหรับโปรเจกต์ขนาดเล็กหรือใหญ่?

A: Terraform เหมาะสำหรับทั้งโปรเจกต์ขนาดเล็กและใหญ่ครับ

- โปรเจกต์ขนาดเล็ก: ช่วยให้คุณสามารถสร้างและจัดการทรัพยากรได้อย่างรวดเร็วและเป็นระเบียบ ตั้งแต่เริ่มต้นครับ

- โปรเจกต์ขนาดใหญ่: ความสามารถในการใช้ Modules, Remote Backend, และการทำงานร่วมกับ CI/CD ทำให้ Terraform เป็นเครื่องมือที่ทรงพลังสำหรับการจัดการโครงสร้างพื้นฐานที่ซับซ้อนและมีขนาดใหญ่ในระดับ Enterprise ได้อย่างมีประสิทธิภาพครับ

Q5: มีข้อจำกัดอะไรบ้างในการใช้ Terraform กับ AWS?

A: แม้ Terraform จะเป็นเครื่องมือที่ทรงพลัง แต่ก็มีข้อจำกัดบางประการครับ:

- การจัดการ State File: หากไม่ได้รับการดูแลอย่างถูกต้อง (เช่น การใช้ Local State ในทีม) อาจทำให้เกิดความขัดแย้งหรือข้อมูลเสียหายได้ครับ

- การเรียนรู้: การเข้าใจแนวคิด IaC, HCL, และการจัดการ State อาจต้องใช้เวลาเรียนรู้สำหรับผู้เริ่มต้นครับ

- การเปลี่ยนแปลงนอก Terraform: หากมีการเปลี่ยนแปลงทรัพยากรบน AWS โดยตรงผ่าน AWS Console หรือ AWS CLI โดยไม่ผ่าน Terraform State File อาจทำให้เกิด “drift” (ความไม่ตรงกันระหว่าง State File กับสถานะจริง) ซึ่งอาจทำให้เกิดปัญหาในการ Deploy ครั้งต่อไปได้ครับ

- การจัดการ Secrets: Terraform ไม่ได้มี Built-in สำหรับการจัดการ Secrets ที่ดีเยี่ยมเหมือน CloudFormation ที่เชื่อมกับ Secrets Manager ได้ง่าย แต่ต้องใช้ Data Source หรือเครื่องมือภายนอกเข้ามาช่วยครับ

สรุปและ Call-to-Action

ในยุคดิจิทัลที่ทุกองค์กรพึ่งพา Cloud Computing การนำ Terraform Infrastructure as Code มาใช้ในการจัดการโครงสร้างพื้นฐานบน AWS ไม่ใช่แค่ทางเลือกอีกต่อไป แต่เป็นสิ่งจำเป็นอย่างยิ่งที่จะช่วยให้ธุรกิจของคุณก้าวไปข้างหน้าได้อย่างรวดเร็ว ปลอดภัย และมีประสิทธิภาพสูงสุดครับ Terraform ช่วยให้คุณสามารถสร้าง ปรับเปลี่ยน และดูแลทรัพยากรบน AWS ได้อย่างเป็นระบบ ลดความผิดพลาดของมนุษย์ ทำให้โครงสร้างพื้นฐานของคุณเป็นเอกภาพ และสามารถทำซ้ำได้ทุกเมื่อที่ต้องการ ซึ่งเป็นรากฐานสำคัญของการทำ DevOps และการ Scale ธุรกิจในอนาคตครับ

หากคุณพร้อมที่จะยกระดับการจัดการโครงสร้างพื้นฐานบน AWS ของคุณด้วย Terraform หรือกำลังมองหาผู้เชี่ยวชาญที่จะช่วยวางแผนและ Implement โซลูชัน IaC ให้กับองค์กรของคุณ ไม่ต้องลังเลที่จะติดต่อ SiamLancard.com ครับ เรามีทีมผู้เชี่ยวชาญด้าน Cloud และ DevOps ที่พร้อมให้คำปรึกษา ออกแบบ และพัฒนาโซลูชันที่เหมาะสมกับความต้องการเฉพาะของธุรกิจคุณ เพื่อให้คุณสามารถใช้ประโยชน์จาก Cloud ได้อย่างเต็มศักยภาพ และมุ่งเน้นไปที่การสร้างสรรค์นวัตกรรมใหม่ๆ ให้กับธุรกิจของคุณได้อย่างแท้จริงครับ

ให้ SiamLancard.com เป็นพาร์ทเนอร์ของคุณในการขับเคลื่อนธุรกิจสู่โลกของ Cloud ที่มีประสิทธิภาพและยั่งยืนครับ ติดต่อเราวันนี้ เพื่อเริ่มต้นการเดินทางที่น่าตื่นเต้นนี้ด้วยกันนะครับ!