Home » RADIUS และ TACACS+: AAA Protocols สำหรับ Network Authentication

RADIUS และ TACACS+: AAA Protocols สำหรับ Network Authentication

RADIUS และ TACACS+: AAA Protocols สำหรับ Network Authentication

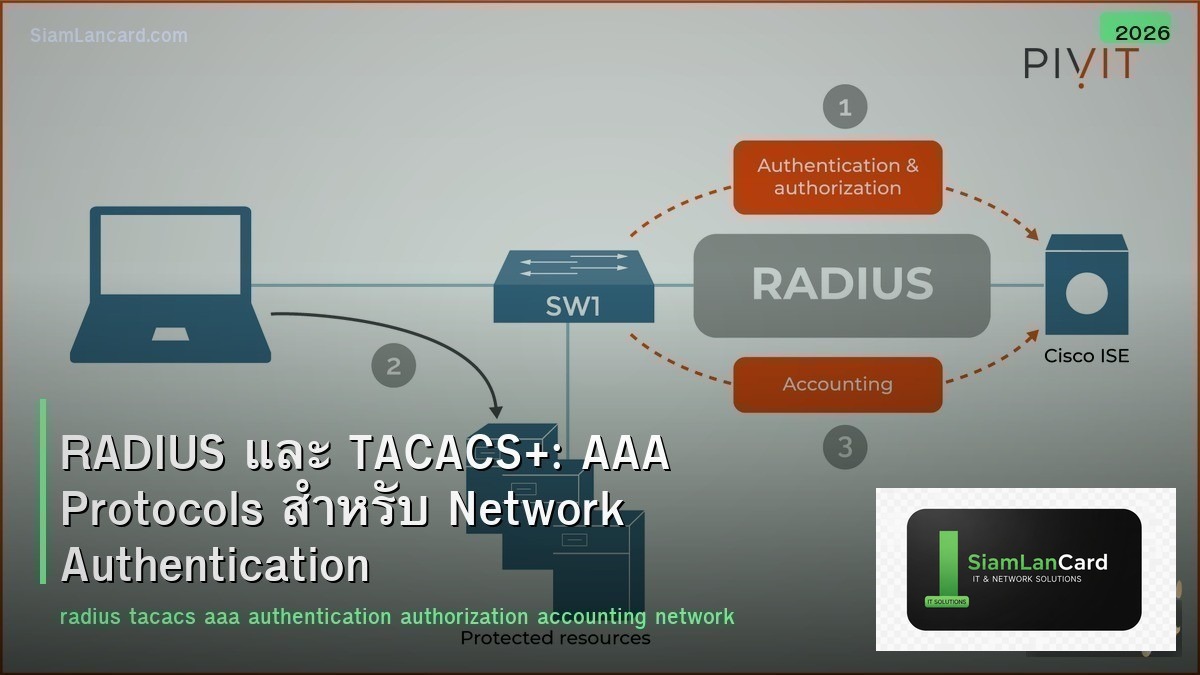

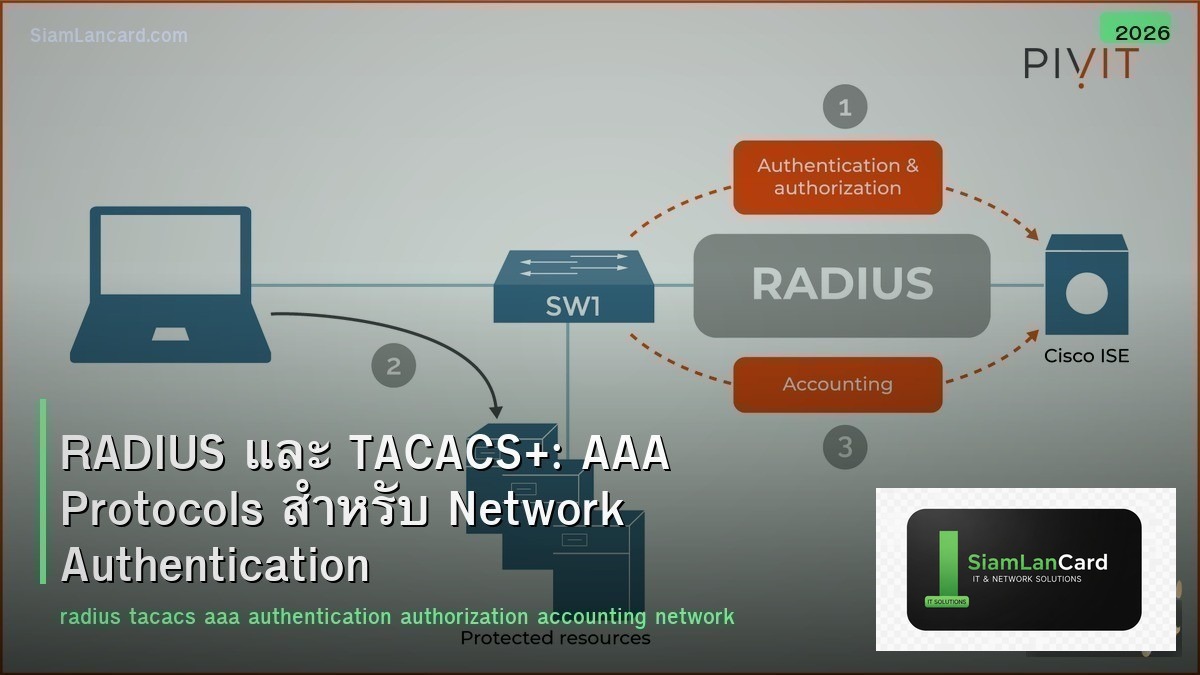

AAA (Authentication, Authorization, Accounting) เป็น framework สำหรับควบคุม access ไปยัง network resources โดย RADIUS และ TACACS+ เป็น 2 protocols หลักที่ใช้ implement AAA RADIUS นิยมใช้สำหรับ network access (802.1X, VPN) ส่วน TACACS+ นิยมใช้สำหรับ device administration (CLI access)

หลายองค์กรยังคง ใช้ local username/password บน network devices ซึ่งยากต่อการ manage เมื่อมี devices จำนวนมาก ไม่สามารถ track ว่าใครทำอะไร และไม่สามารถ enforce password policy ได้ AAA protocols ช่วยให้ centralize authentication, control authorization ตาม role และ log ทุก action

AAA Components

| Component |

ความหมาย |

ตัวอย่าง |

| Authentication |

ยืนยันตัวตน — “คุณเป็นใคร?” |

Username/password, certificate, MFA |

| Authorization |

กำหนดสิทธิ์ — “คุณทำอะไรได้?” |

Privilege level, allowed commands, VLAN |

| Accounting |

บันทึก — “คุณทำอะไรไปแล้ว?” |

Login time, commands executed, session duration |

RADIUS vs TACACS+

| Feature |

RADIUS |

TACACS+ |

| Developer |

Livingston/IETF (open standard) |

Cisco (proprietary, widely supported) |

| Transport |

UDP 1812/1813 (auth/acct) |

TCP 49 |

| Encryption |

Password only (rest plaintext) |

Full packet encryption |

| AAA Separation |

Combined auth+authz |

Separate auth, authz, acct |

| Authorization Granularity |

Coarse (per-session attributes) |

Fine-grained (per-command authorization) |

| Primary Use |

Network access (802.1X, VPN, WiFi) |

Device administration (CLI access) |

| Multiprotocol |

ดี (PAP, CHAP, EAP, MS-CHAPv2) |

จำกัดกว่า |

| Accounting |

Detailed (start/stop/interim) |

Detailed (per-command) |

เมื่อไหร่ใช้ RADIUS vs TACACS+

| Use Case |

Protocol |

เหตุผล |

| 802.1X (NAC) |

RADIUS |

802.1X ใช้ RADIUS เท่านั้น (EAP over RADIUS) |

| WiFi Authentication |

RADIUS |

WPA-Enterprise ใช้ RADIUS |

| VPN Authentication |

RADIUS |

VPN concentrators ส่วนใหญ่ support RADIUS |

| Switch/Router CLI |

TACACS+ |

Per-command authorization + full encryption |

| Firewall Admin |

TACACS+ |

Granular command control + accounting |

| ISP Subscriber Auth |

RADIUS |

PPPoE/IPoE subscriber management |

RADIUS Detail

| Feature |

รายละเอียด |

| Ports |

1812 (authentication), 1813 (accounting) — legacy: 1645/1646 |

| Packet Types |

Access-Request, Access-Accept, Access-Reject, Access-Challenge |

| Attributes |

Key-value pairs (User-Name, NAS-IP, Tunnel-Type, Filter-Id, etc.) |

| VSA (Vendor-Specific) |

Vendor-specific attributes (Cisco-AVPair, etc.) |

| Proxy |

RADIUS proxy สำหรับ roaming (eduroam) + multi-domain |

| RadSec |

RADIUS over TLS (secure transport) |

TACACS+ Detail

| Feature |

รายละเอียด |

| Port |

TCP 49 |

| Encryption |

Full packet body encrypted (shared secret + MD5) |

| Auth Types |

ASCII (interactive), PAP, CHAP, MS-CHAP |

| Command Authorization |

ส่งทุก command ไป TACACS+ server ตรวจก่อน execute |

| Privilege Levels |

0-15 (0=minimal, 1=user, 15=admin) |

| Command Sets |

กำหนดว่า user ใช้ commands อะไรได้ (permit/deny regex) |

AAA Servers

| Server |

Protocol |

จุดเด่น |

| Cisco ISE |

RADIUS + TACACS+ |

Enterprise AAA + NAC + profiling + posture |

| Aruba ClearPass |

RADIUS + TACACS+ |

Multi-vendor NAC + guest management |

| FreeRADIUS |

RADIUS |

Open-source, widely deployed, extensible |

| Microsoft NPS |

RADIUS |

Built-in Windows Server, AD integration |

| TACACS.net |

TACACS+ |

Open-source TACACS+ server |

| Cisco ACS (legacy) |

RADIUS + TACACS+ |

Replaced by ISE |

Best Practices

| Practice |

รายละเอียด |

| ใช้ทั้ง RADIUS + TACACS+ |

RADIUS สำหรับ network access, TACACS+ สำหรับ device admin |

| Redundant servers |

อย่างน้อย 2 AAA servers (primary + backup) |

| Local fallback |

มี local admin account สำรองเผื่อ AAA server down |

| Strong shared secrets |

ใช้ complex shared secrets ที่ต่างกันต่อ device/group |

| Enable accounting |

Log ทุก authentication attempt + commands executed |

| MFA สำหรับ admin |

ใช้ MFA (Duo, RSA) สำหรับ device administration access |

| AD/LDAP integration |

ใช้ Active Directory เป็น identity store (centralized) |

| Command authorization |

TACACS+ command sets ตาม role (NOC vs engineer vs admin) |

ทิ้งท้าย: RADIUS + TACACS+ = Complete AAA

AAA = Authentication + Authorization + Accounting RADIUS = network access (802.1X, VPN, WiFi) — UDP, open standard TACACS+ = device admin (CLI) — TCP, full encryption, per-command authz ใช้ทั้งคู่: RADIUS สำหรับ users, TACACS+ สำหรับ admins Redundant servers + local fallback + accounting = best practice

อ่านเพิ่มเติมเกี่ยวกับ 802.1X Authentication และ NAC Network Access Control ที่ siamlancard.com หรือจาก icafeforex.com และ siam2r.com