Home » Network Security Operations: SIEM, SOAR, Threat Intelligence และ Incident Response

Network Security Operations: SIEM, SOAR, Threat Intelligence และ Incident Response

Network Security Operations: SIEM, SOAR, Threat Intelligence และ Incident Response

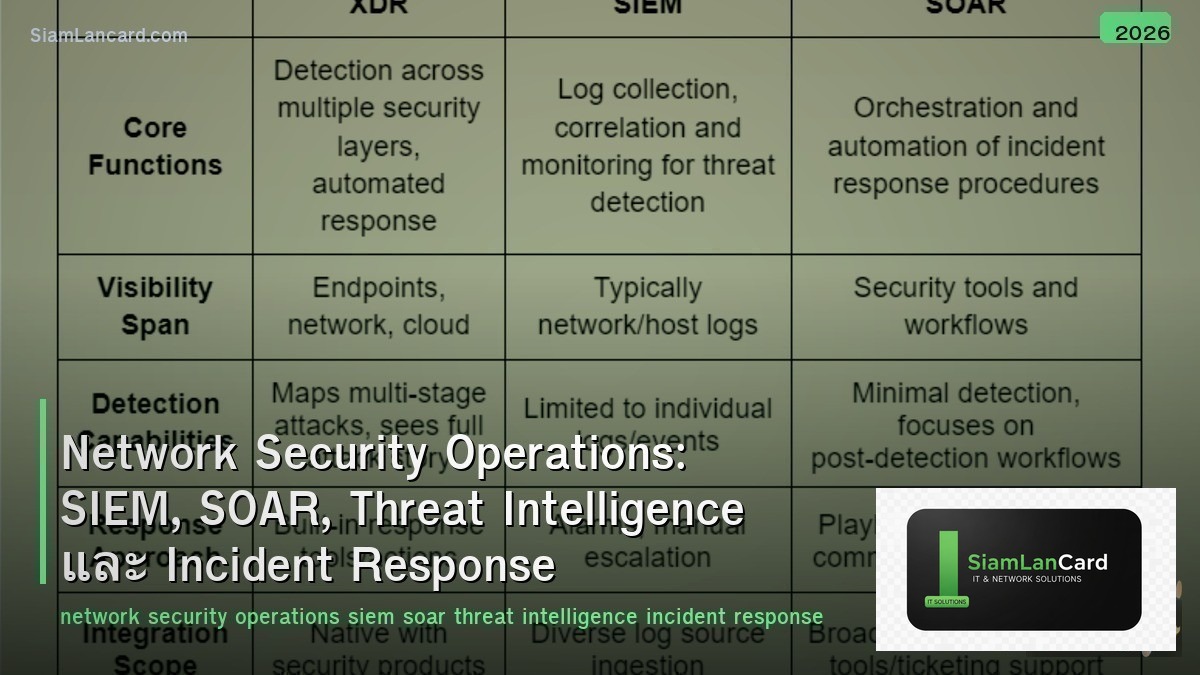

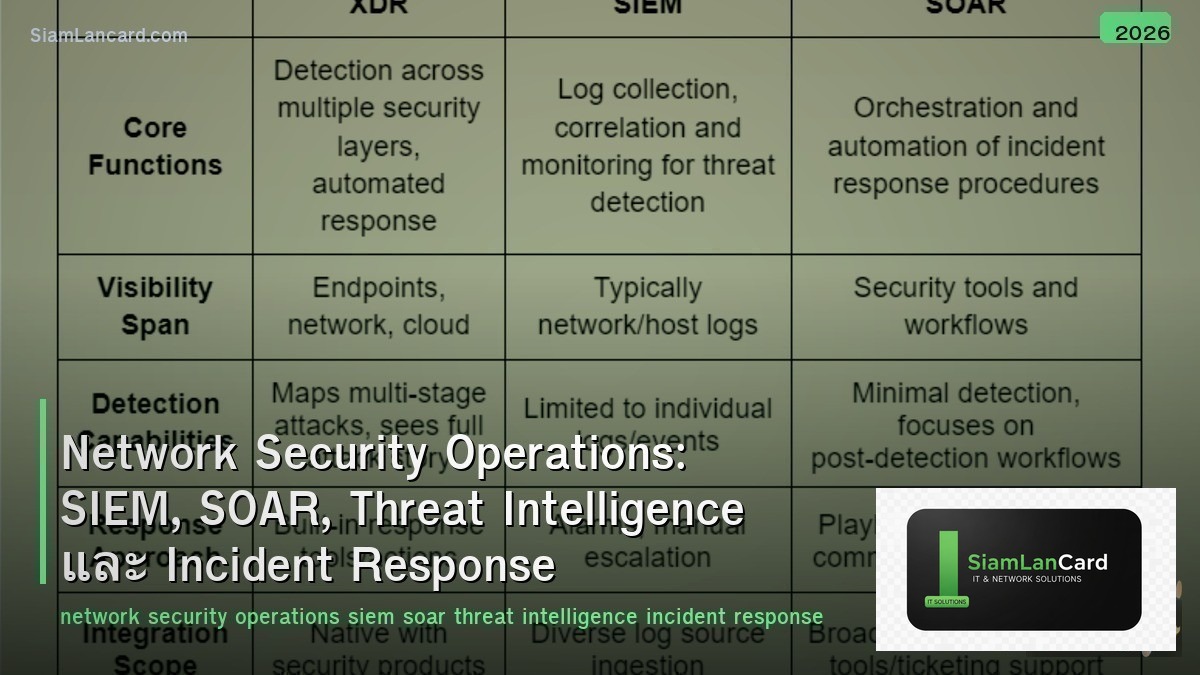

Network Security Operations (SecOps) รวมเครื่องมือและกระบวนการสำหรับ detect, analyze และ respond ต่อ security threats SIEM (Security Information and Event Management) รวม logs จากทุก sources เพื่อ correlation และ alerting, SOAR (Security Orchestration, Automation and Response) automate repetitive tasks, Threat Intelligence ให้ข้อมูล threats ล่าสุด และ Incident Response กำหนดขั้นตอนการตอบสนองต่อ security incidents

SOC (Security Operations Center) ต้องจัดการกับ alerts หลายพันรายการต่อวัน ทำให้ analysts เกิด alert fatigue SIEM ช่วย correlate events จากหลาย sources เพื่อลด false positives, SOAR automate triage + response เพื่อลดภาระ analysts และ Threat Intelligence ให้ context ว่า attacker เป็นใคร ใช้ TTPs อะไร

SOC Components

| Component |

Role |

Examples |

| SIEM |

Log collection, correlation, alerting |

Splunk, Microsoft Sentinel, QRadar, Elastic SIEM |

| SOAR |

Automation, orchestration, case management |

Splunk SOAR, Palo Alto XSOAR, IBM Resilient |

| EDR/XDR |

Endpoint detection and response |

CrowdStrike, SentinelOne, Microsoft Defender XDR |

| NDR |

Network detection and response |

Darktrace, Vectra, ExtraHop |

| TIP |

Threat Intelligence Platform |

MISP, Anomali, Recorded Future |

| Firewall/IPS |

Network security enforcement |

Palo Alto, Fortinet, Cisco Firepower |

SIEM

| Feature |

รายละเอียด |

| Log Collection |

รวม logs จาก firewall, switches, servers, endpoints, cloud, applications |

| Normalization |

แปลง log formats ต่างๆ ให้เป็น common format (CEF, LEEF, JSON) |

| Correlation |

เชื่อมโยง events จากหลาย sources → detect complex attacks |

| Alerting |

Rules-based + anomaly-based alerts เมื่อ detect suspicious activity |

| Dashboard |

Real-time visibility: top threats, alert trends, compliance status |

| Forensics |

Search historical logs สำหรับ investigation (retention 90-365 days) |

| Compliance |

Pre-built reports สำหรับ PCI-DSS, HIPAA, SOX, GDPR |

SIEM Solutions

| Solution |

Deployment |

จุดเด่น |

| Splunk Enterprise Security |

On-prem / Cloud |

Most powerful search (SPL), massive ecosystem, expensive |

| Microsoft Sentinel |

Cloud (Azure) |

Cloud-native, AI/ML built-in, integrates with M365/Azure |

| IBM QRadar |

On-prem / SaaS |

Strong correlation engine, offense-based workflow |

| Elastic SIEM |

Self-hosted / Cloud |

Open source core, ELK stack, cost-effective at scale |

| Google Chronicle |

Cloud (GCP) |

Petabyte-scale, YARA-L rules, 12-month hot retention |

SOAR

| Capability |

รายละเอียด |

| Orchestration |

เชื่อมต่อ security tools ต่างๆ (SIEM + firewall + EDR + TIP + ticketing) |

| Automation |

Playbooks อัตโนมัติ: enrich IOCs, block IPs, isolate endpoints, create tickets |

| Response |

Automated response actions: block, quarantine, disable account |

| Case Management |

Track incidents, assign analysts, document investigation steps |

| Metrics |

MTTD (Mean Time to Detect), MTTR (Mean Time to Respond) |

Common SOAR Playbooks

| Playbook |

Trigger |

Automated Actions |

| Phishing Triage |

User reports phishing email |

Extract URLs/attachments → check reputation → block sender → notify user |

| Malware Alert |

EDR detects malware |

Isolate endpoint → collect forensics → block hash → create ticket |

| Brute Force |

Multiple failed logins |

Check IP reputation → block IP → disable account → alert analyst |

| IOC Enrichment |

New IOC from TIP |

Search SIEM logs → check if IOC seen → block if active → update watchlist |

| Vulnerability Alert |

Critical CVE published |

Scan for affected assets → prioritize patching → create change request |

Threat Intelligence

| Level |

Audience |

Content |

| Strategic |

C-suite, Board |

Threat landscape, risk trends, industry threats (non-technical) |

| Tactical |

Security architects |

TTPs (Tactics, Techniques, Procedures) — MITRE ATT&CK mapping |

| Operational |

SOC analysts |

Campaign details, threat actor profiles, attack timelines |

| Technical |

SOC analysts, tools |

IOCs: IP addresses, domains, file hashes, URLs, YARA rules |

MITRE ATT&CK Framework

| Tactic |

Description |

Example Techniques |

| Initial Access |

วิธีเข้าสู่ network |

Phishing (T1566), Exploit Public-Facing App (T1190) |

| Execution |

Run malicious code |

PowerShell (T1059.001), Scheduled Task (T1053) |

| Persistence |

รักษา access |

Registry Run Keys (T1547), Web Shell (T1505.003) |

| Lateral Movement |

เคลื่อนที่ภายใน network |

RDP (T1021.001), SMB/Windows Admin Shares (T1021.002) |

| Exfiltration |

ขโมยข้อมูลออก |

Exfil Over C2 (T1041), Exfil to Cloud Storage (T1567) |

| Impact |

ทำลาย/เรียกค่าไถ่ |

Data Encrypted for Impact (T1486 — Ransomware) |

Incident Response Process

| Phase |

Action |

Key Activities |

| 1. Preparation |

เตรียมพร้อม |

IR plan, playbooks, tools, training, tabletop exercises |

| 2. Detection & Analysis |

ตรวจจับ + วิเคราะห์ |

SIEM alerts, triage, severity classification, scope assessment |

| 3. Containment |

กักกัน |

Isolate affected systems, block C2, disable compromised accounts |

| 4. Eradication |

กำจัด |

Remove malware, patch vulnerabilities, reset credentials |

| 5. Recovery |

กู้คืน |

Restore systems, verify clean, monitor for recurrence |

| 6. Lessons Learned |

บทเรียน |

Post-incident review, update playbooks, improve defenses |

ทิ้งท้าย: SecOps = Detect Fast, Respond Faster

Security Operations SIEM: collect + correlate + alert (Splunk, Sentinel, QRadar, Elastic) SOAR: automate playbooks (phishing triage, malware response, IOC enrichment) Threat Intel: strategic → tactical → operational → technical (MITRE ATT&CK mapping) IR Process: prepare → detect → contain → eradicate → recover → lessons learned Metrics: MTTD (detect fast) + MTTR (respond faster) = reduced breach impact Key: automation reduces alert fatigue, threat intel provides context, IR plans ensure consistency

อ่านเพิ่มเติมเกี่ยวกับ Zero Trust Microsegmentation ZTNA และ Network Troubleshooting Methodology ที่ siamlancard.com หรือจาก icafeforex.com และ siam2r.com