Home Network Security Architecture: Defense in Depth, Kill Chain, MITRE ATT&CK และ SOC Design Network Security Architecture: Defense in Depth, Kill Chain, MITRE ATT&CK และ SOC Design

Network Security Architecture: Defense in Depth, Kill Chain, MITRE ATT&CK และ SOC Design

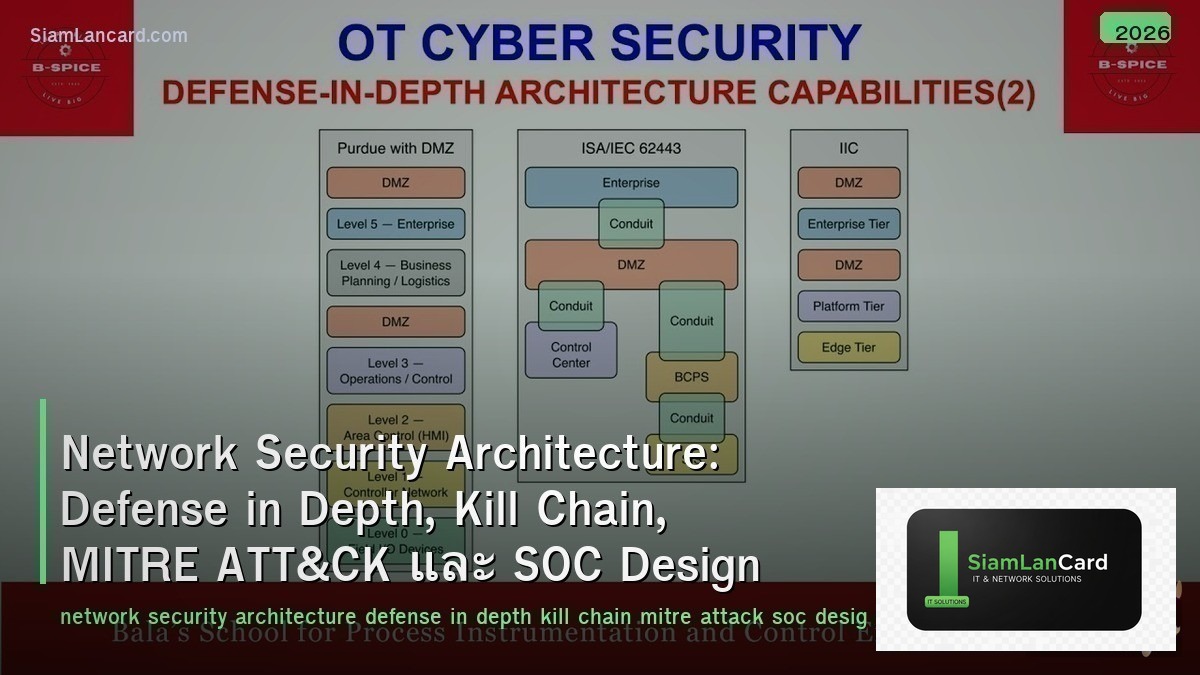

Network Security Architecture ออกแบบระบบป้องกันหลายชั้นเพื่อรับมือกับ cyber threats Defense in Depth วางแนวป้องกันซ้อนกันหลายชั้น, Kill Chain อธิบายขั้นตอนการโจมตี, MITRE ATT&CK เป็น knowledge base ของ tactics และ techniques ที่ attackers ใช้ และ SOC Design ออกแบบ Security Operations Center สำหรับ detect, respond และ recover

องค์กรที่ใช้ single layer of defense (แค่ firewall) เสี่ยงสูงมาก: ถ้า attacker ผ่าน firewall ได้ → มี access ทุกอย่าง Defense in Depth ให้หลายชั้น: ถ้าชั้นแรกถูกเจาะ → ชั้นถัดไปหยุดได้ Average cost of data breach ใน 2024 = $4.88M (IBM) และ mean time to identify breach = 194 days → SOC ที่ดีลดทั้ง cost และ detection time

Defense in Depth Layers

Layer

Controls

Tools

Physical

Physical access control, CCTV, biometrics

Badge readers, mantraps, locks

Perimeter

Firewall, IPS, DDoS protection, WAF

Palo Alto, Fortinet, Cloudflare, AWS Shield

Network

Segmentation, NAC, NDR, encrypted transit

VLANs, 802.1X, Darktrace, Vectra, MACsec

Endpoint

EDR, antivirus, host firewall, disk encryption

CrowdStrike, SentinelOne, Microsoft Defender

Application

WAF, SAST/DAST, API security, input validation

Imperva, Checkmarx, Snyk, OWASP ZAP

Data

Encryption, DLP, access control, backup

AES-256, Symantec DLP, Varonis, Veeam

Identity

MFA, SSO, PAM, zero trust identity

Okta, Azure AD, CyberArk, BeyondTrust

Cyber Kill Chain (Lockheed Martin)

Phase

Attacker Action

Defense

1. Reconnaissance

Gather intel: OSINT, scanning, social engineering

Minimize public info, honeypots, threat intel

2. Weaponization

Create malware/exploit (payload + delivery mechanism)

Threat intelligence, sandbox analysis

3. Delivery

Send payload: phishing email, watering hole, USB

Email security, URL filtering, user awareness

4. Exploitation

Exploit vulnerability to execute code

Patch management, EDR, application whitelisting

5. Installation

Install backdoor/RAT for persistence

EDR, file integrity monitoring, behavioral analysis

6. C2 (Command & Control)

Establish communication channel back to attacker

DNS monitoring, proxy/firewall, NDR, threat intel feeds

7. Actions on Objectives

Data exfiltration, ransomware, lateral movement

DLP, micro-segmentation, UEBA, incident response

MITRE ATT&CK Framework

Tactic

Description

Example Techniques

Initial Access

วิธีเข้าสู่ network

Phishing (T1566), exploit public-facing app (T1190)

Execution

Run malicious code

PowerShell (T1059.001), command-line (T1059)

Persistence

รักษา access แม้ reboot

Registry run keys (T1547), scheduled task (T1053)

Privilege Escalation

ยกระดับสิทธิ์

Exploit vulnerability (T1068), token manipulation (T1134)

Defense Evasion

หลบการตรวจจับ

Obfuscation (T1027), disable security tools (T1562)

Credential Access

ขโมย credentials

Keylogging (T1056), credential dumping (T1003)

Lateral Movement

เคลื่อนที่ใน network

RDP (T1021.001), SMB (T1021.002), pass-the-hash (T1550)

Collection

รวบรวม data ที่ต้องการ

Screen capture (T1113), clipboard data (T1115)

Exfiltration

ส่ง data ออก

Exfil over C2 (T1041), exfil over web (T1567)

Impact

ทำลาย/เรียกค่าไถ่

Data encryption (T1486/ransomware), data destruction (T1485)

SOC Design

Component

Purpose

Tools

SIEM

Collect, correlate, analyze logs from all sources

Splunk, Microsoft Sentinel, Elastic SIEM, QRadar

SOAR

Automate incident response playbooks

Splunk SOAR, Palo Alto XSOAR, Tines

EDR

Endpoint detection and response

CrowdStrike, SentinelOne, Microsoft Defender for Endpoint

NDR

Network detection and response (traffic analysis)

Darktrace, Vectra AI, ExtraHop, Corelight

Threat Intel Platform

Aggregate and operationalize threat intelligence

MISP, ThreatConnect, Anomali, Recorded Future

Vulnerability Management

Scan and prioritize vulnerabilities

Tenable, Qualys, Rapid7 InsightVM

SOC Maturity Levels

Level

Capability

Characteristics

Level 1: Initial

Basic monitoring, reactive

SIEM installed, basic log collection, manual investigation

Level 2: Managed

Defined processes, standard playbooks

Use cases defined, tier 1/2/3 analysts, basic automation

Level 3: Defined

Threat hunting, proactive detection

Hypothesis-driven hunting, MITRE ATT&CK mapping, SOAR automation

Level 4: Measured

Metrics-driven, continuous improvement

MTTD/MTTR metrics, red team exercises, ATT&CK coverage gaps

Level 5: Optimized

AI/ML-driven, predictive

Automated response, threat prediction, minimal false positives

SOC Metrics

Metric

What

Target

MTTD (Mean Time to Detect)

เวลาเฉลี่ยตั้งแต่ threat เกิด → ถูกตรวจพบ

< 24 hours (industry avg: 194 days)

MTTR (Mean Time to Respond)

เวลาเฉลี่ยตั้งแต่ detect → contain/remediate

< 4 hours for critical incidents

False Positive Rate

% ของ alerts ที่ไม่ใช่ real threat

< 30% (industry avg: 50-80%)

Alert-to-Incident Ratio

จำนวน alerts ÷ actual incidents

Lower = better tuning

ATT&CK Coverage

% ของ ATT&CK techniques ที่มี detection rules

> 70% of relevant techniques

ทิ้งท้าย: Network Security = Layers, Detection, Response

Network Security Architecture Defense in Depth: physical → perimeter → network → endpoint → application → data → identity (7 layers) Kill Chain: recon → weaponize → deliver → exploit → install → C2 → actions (break any step = stop attack) MITRE ATT&CK: 14 tactics, 200+ techniques — map detections to techniques → find coverage gaps SOC: SIEM (correlate) + SOAR (automate) + EDR (endpoint) + NDR (network) + threat intel Maturity: initial (reactive) → managed (playbooks) → defined (hunting) → measured (metrics) → optimized (AI) Metrics: MTTD < 24h, MTTR < 4h, false positive < 30%, ATT&CK coverage > 70% Key: no single tool stops all attacks — layered defense + detection + rapid response = resilient security

อ่านเพิ่มเติมเกี่ยวกับ Firewall Architecture Next-Gen UTM Zero Trust และ DDoS Protection Attack Types Mitigation ที่ siamlancard.com หรือจาก icafeforex.com และ siam2r.com