Network Packet Capture: tcpdump, Wireshark และ Packet Analysis

Packet Capture เป็นเทคนิคพื้นฐานที่สำคัญที่สุดในการ troubleshoot network problems โดยการจับ packets ที่วิ่งผ่าน network interface แล้ววิเคราะห์ content ของแต่ละ packet tcpdump เป็น command-line tool สำหรับ capture บน Linux/Unix ส่วน Wireshark เป็น GUI tool ที่ powerful ที่สุดสำหรับ packet analysis

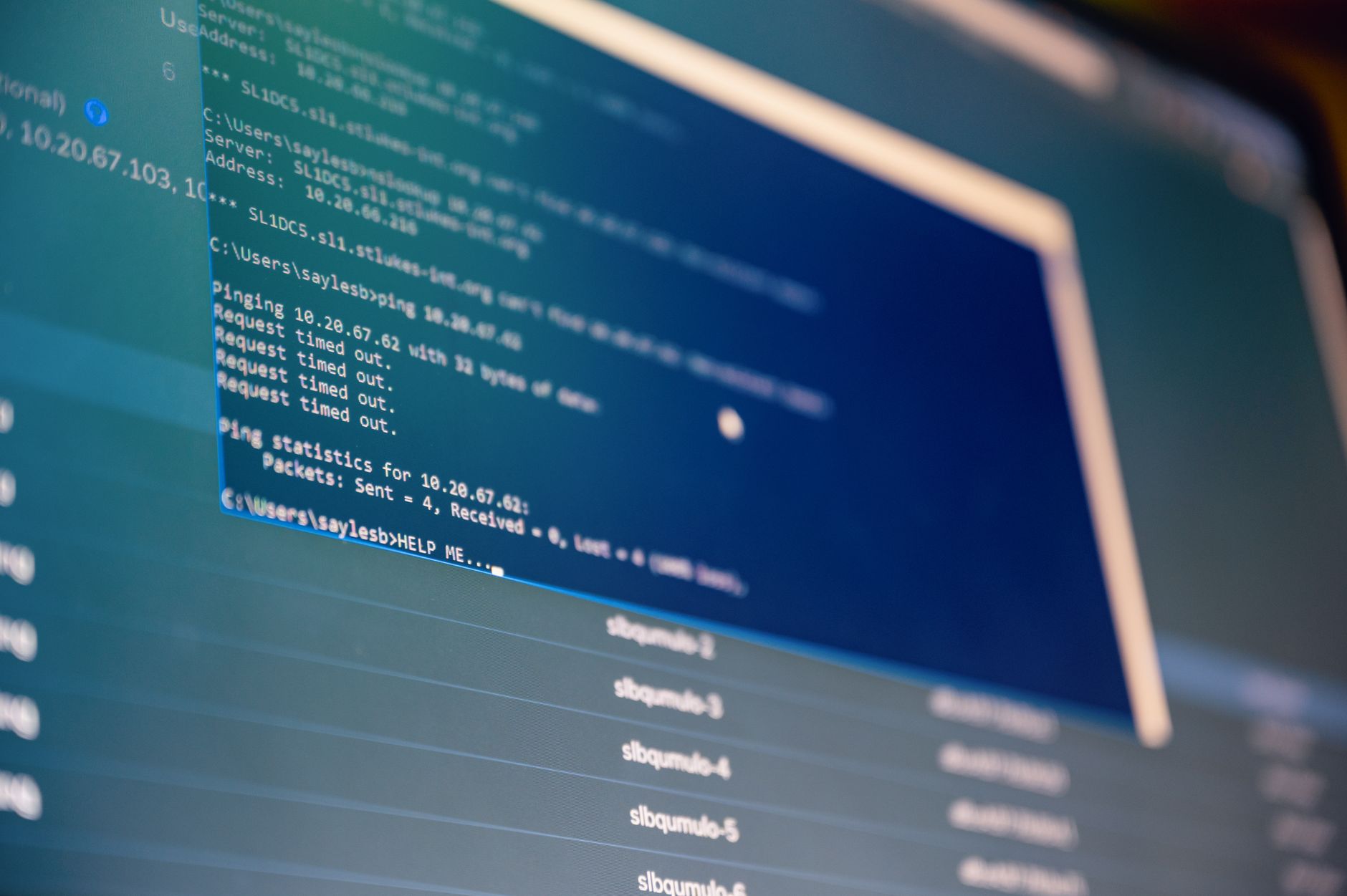

Network engineers หลายคน troubleshoot โดยการเดา แทนที่จะดูข้อมูลจริง Packet capture ให้ “ความจริง” ว่าเกิดอะไรขึ้นบน wire ไม่ว่าจะเป็น TCP retransmission, DNS failure, TLS handshake error หรือ application-level issues ทุกอย่างเห็นได้จาก packets

Capture Tools

| Tool | Type | Platform | จุดเด่น |

|---|---|---|---|

| tcpdump | CLI | Linux/macOS/Unix | Lightweight, ใช้ได้ทุก server, scriptable |

| Wireshark | GUI | Windows/Linux/macOS | Powerful analysis, protocol dissectors, display filters |

| tshark | CLI | Windows/Linux/macOS | Wireshark CLI version, same dissectors |

| dumpcap | CLI | Windows/Linux | Lightweight capture only (no analysis) |

| ngrep | CLI | Linux | grep for network packets (pattern matching) |

| Packet Capture (Android) | App | Android | Capture on mobile devices |

tcpdump Basics

| Command | ใช้ทำอะไร |

|---|---|

| tcpdump -i eth0 | Capture บน interface eth0 |

| tcpdump -i any | Capture บนทุก interface |

| tcpdump -w capture.pcap | Save capture เป็นไฟล์ .pcap |

| tcpdump -r capture.pcap | อ่านไฟล์ capture |

| tcpdump -c 100 | จับแค่ 100 packets แล้วหยุด |

| tcpdump -n | ไม่ resolve DNS names (เร็วกว่า) |

| tcpdump -v / -vv / -vvv | Verbose output (level 1/2/3) |

| tcpdump -s 0 | Capture full packet (snaplen = unlimited) |

tcpdump Filters (BPF)

| Filter | ตัวอย่าง | จับอะไร |

|---|---|---|

| host | tcpdump host 192.168.1.1 | Traffic ไป/จาก IP นี้ |

| src/dst | tcpdump src 10.0.0.1 | Traffic จาก source IP นี้ |

| port | tcpdump port 443 | Traffic ที่ port 443 |

| net | tcpdump net 10.0.0.0/24 | Traffic ใน subnet นี้ |

| protocol | tcpdump tcp / udp / icmp | เฉพาะ protocol ที่ระบุ |

| and/or/not | tcpdump host 10.0.0.1 and port 80 | Combine filters |

| tcp flags | tcpdump ‘tcp[tcpflags] & tcp-syn != 0’ | TCP SYN packets |

Wireshark Display Filters

| Filter | จับอะไร |

|---|---|

| ip.addr == 10.0.0.1 | Traffic ไป/จาก IP |

| tcp.port == 443 | TCP port 443 |

| http.request.method == “GET” | HTTP GET requests |

| dns.qry.name contains “google” | DNS queries ที่มี “google” |

| tcp.analysis.retransmission | TCP retransmissions (ปัญหา!) |

| tcp.analysis.zero_window | TCP zero window (receiver full) |

| tls.handshake.type == 1 | TLS Client Hello |

| frame.time_delta > 1 | Packets ที่ห่างกัน > 1 วินาที |

| tcp.flags.reset == 1 | TCP RST packets (connection reset) |

Common Analysis Scenarios

| Problem | สิ่งที่ดูใน Capture | Wireshark Filter |

|---|---|---|

| Connection timeout | SYN ไม่มี SYN-ACK กลับ | tcp.flags.syn == 1 && tcp.flags.ack == 0 |

| Slow application | TCP retransmissions, high latency | tcp.analysis.retransmission |

| DNS failure | DNS query ไม่มี response หรือ NXDOMAIN | dns |

| TLS error | TLS alert messages, handshake failure | tls.alert_message |

| Packet loss | TCP retransmissions + duplicate ACKs | tcp.analysis.lost_segment |

| MTU issues | ICMP “need to frag” + large packets | icmp.type == 3 && icmp.code == 4 |

TCP Analysis

| TCP Event | ความหมาย | ปัญหาหรือไม่ |

|---|---|---|

| Retransmission | Packet ถูกส่งซ้ำ (original หาย) | มาก = packet loss / network congestion |

| Duplicate ACK | Receiver ACK packet เดิมซ้ำ | บอก sender ว่า packet หาย |

| Zero Window | Receiver buffer เต็ม | Application อ่าน data ช้า |

| Window Update | Receiver บอกว่ามี buffer ว่างแล้ว | ปกติ (หลัง zero window) |

| RST | Connection reset | อาจปกติ (close) หรือ error (firewall block) |

| Out-of-Order | Packets มาไม่ตามลำดับ | เล็กน้อย = ปกติ, มาก = network issue |

Capture Best Practices

| Practice | รายละเอียด |

|---|---|

| Capture ใกล้ปัญหา | Capture ที่ server/client ที่มีปัญหา (ไม่ใช่ที่อื่น) |

| ใช้ capture filter | Filter ที่ tcpdump level เพื่อลดขนาดไฟล์ |

| Full packet capture | ใช้ -s 0 จับ full packet (ไม่ truncate) |

| Save เป็น .pcap | Save ไฟล์แล้วเปิดใน Wireshark วิเคราะห์ทีหลัง |

| Capture ทั้ง 2 ฝั่ง | Capture ที่ client + server พร้อมกัน เพื่อเปรียบเทียบ |

| ระวังเรื่อง sensitive data | Packet capture อาจมี passwords, PII → เก็บ/ลบอย่างปลอดภัย |

| Ring buffer | ใช้ -W + -C สำหรับ continuous capture (rotate files) |

ทิ้งท้าย: Packet Capture = Network Truth

Packet Capture = ดูความจริงของ network (ไม่ต้องเดา) tcpdump = CLI (lightweight, ใช้บน server) + Wireshark = GUI (powerful analysis) BPF filter (tcpdump) vs Display filter (Wireshark) TCP retransmission + zero window + RST = สิ่งที่ต้องดูเสมอ Capture ใกล้ปัญหา + full packet + save .pcap

อ่านเพิ่มเติมเกี่ยวกับ Network Troubleshooting Methodology และ NetFlow sFlow Analysis ที่ siamlancard.com หรือจาก icafeforex.com และ siam2r.com

อ่านเพิ่มเติม: วิเคราะห์ทองคำ | XM Signal EA

FAQ

Network Packet Capture: tcpdump, Wireshark และ Packet Analysis คืออะไร?

Network Packet Capture: tcpdump, Wireshark และ Packet Analysis เป็นหัวข้อสำคัญในวงการเทคโนโลยีที่ช่วยให้การทำงานมีประสิทธิภาพมากขึ้น ไม่ว่าจะเป็นด้าน IT, Network หรือ Server Management

ทำไมต้องเรียนรู้เรื่อง Network Packet Capture: tcpdump, Wireshark และ Packet Analysis?

เพราะ Network Packet Capture: tcpdump, Wireshark และ Packet Analysis เป็นทักษะที่ตลาดต้องการสูง และช่วยให้คุณแก้ปัญหาในงานจริงได้อย่างมืออาชีพ การเรียนรู้ตั้งแต่วันนี้จะเป็นประโยชน์ในระยะยาว

Network Packet Capture: tcpdump, Wireshark และ Packet Analysis เหมาะกับผู้เริ่มต้นไหม?

ได้แน่นอนครับ บทความนี้เขียนให้เข้าใจง่าย เหมาะทั้งผู้เริ่มต้นและผู้มีประสบการณ์ มี step-by-step guide พร้อมตัวอย่างให้ทำตามได้ทันที

Network Packet Capture: tcpdump, Wireshark และ Packet Analysis — ทำไมถึงสำคัญ?

Network Packet Capture: tcpdump, Wireshark และ Packet Analysis เป็นหัวข้อสำคัญในวงการ IT ที่ System Admin, Network Engineer และ DevOps Engineer ควรเข้าใจเป็นอย่างดี การรู้เรื่องนี้จะช่วยให้ทำงานได้มีประสิทธิภาพมากขึ้น แก้ปัญหาได้เร็วขึ้น และเป็นทักษะที่ตลาดแรงงานต้องการสูง

เริ่มต้นเรียนรู้ Network Packet Capture: tcpdump, Wireshark และ Packet Analysis

แนะนำ path การเรียนรู้:

- อ่านเอกสาร official — เริ่มจาก documentation ของเครื่องมือ/เทคโนโลยีนั้นๆ

- ทำ lab จริง — ตั้ง VM หรือ Docker container แล้วลองทำตาม tutorial

- ทำ project จริง — ใช้กับงานจริงหรือ side project เรียนรู้จากปัญหาที่เจอ

- อ่าน best practices — ศึกษาว่าคนอื่นใช้งานจริงยังไง มี pitfall อะไร

- เข้า community — Reddit, Stack Overflow, Thai IT groups เรียนรู้จากคนอื่น

เครื่องมือที่แนะนำสำหรับ Network Packet Capture: tcpdump, Wireshark และ Packet Analysis

| เครื่องมือ | ใช้สำหรับ | ราคา |

|---|---|---|

| VS Code | Code editor หลัก | ฟรี |

| Docker | Container + Lab environment | ฟรี |

| Git/GitHub | Version control | ฟรี |

| VirtualBox/Proxmox | Virtualization สำหรับ lab | ฟรี |

FAQ — Network Packet Capture: tcpdump, Wireshark และ Packet Analysis

Network Packet Capture: tcpdump, Wireshark และ Packet Analysis คืออะไร?

Network Packet Capture: tcpdump, Wireshark และ Packet Analysis เป็นเทคโนโลยี/ความรู้ด้าน IT ที่ช่วยให้การทำงานมีประสิทธิภาพมากขึ้น อ่านรายละเอียดทั้งหมดในบทความนี้

Network Packet Capture: tcpdump, Wireshark และ Packet Analysis เหมาะกับผู้เริ่มต้นไหม?

เหมาะครับ บทความนี้อธิบายตั้งแต่พื้นฐาน มี step-by-step guide พร้อมตัวอย่างให้ทำตาม

เรียนรู้ Network Packet Capture: tcpdump, Wireshark และ Packet Analysis ใช้เวลานานไหม?

พื้นฐานใช้เวลา 1-2 สัปดาห์ ขั้นกลาง 1-3 เดือน ขั้นสูงต้องใช้ประสบการณ์จริง 6 เดือน+

อ่านเพิ่มเติม: SiamLanCard.com | iCafeForex.com | Siam2R.com

Best Practices สำหรับ Network Packet Capture: tcpdump, Wireshark และ Packet Analysis

Network Packet Capture: tcpdump, Wireshark และ Packet Analysis มี best practices ที่ผู้เชี่ยวชาญแนะนำ:

- Documentation — จด document ทุกอย่างที่ทำ เพื่อให้คนอื่น (หรือตัวเอง 6 เดือนหลัง) เข้าใจ

- Version Control — ใช้ Git สำหรับทุก config/code เก็บ history ย้อนกลับได้

- Automation — automate task ที่ทำซ้ำๆ ด้วย script/Ansible/Terraform

- Monitoring — ตั้ง monitoring + alerting ให้รู้ปัญหาก่อน user

- Backup — กฎ 3-2-1 เสมอ 3 copies, 2 media, 1 offsite

ทรัพยากรเรียนรู้เพิ่มเติม

- Official Documentation — แหล่งเรียนรู้ที่ดีที่สุด อ่าน docs ก่อนเสมอ

- YouTube Tutorials — ดู video walkthrough เข้าใจเร็วกว่าอ่าน

- GitHub Examples — ดู code ของคนอื่น เรียนรู้จาก real projects

- Lab Practice — ตั้ง VM/Docker ฝึกจริง ไม่มีอะไรดีกว่าลงมือทำ

อ่านเพิ่มเติม: iCafeForex | XM Signal EA ฟรี | SiamLanCard | Siam2R

Best Practices สำหรับ Network Packet Capture: tcpdump, Wireshark และ Packet Analysis

Network Packet Capture: tcpdump, Wireshark และ Packet Analysis มี best practices ที่ผู้เชี่ยวชาญแนะนำ:

- Documentation — จด document ทุกอย่างที่ทำ เพื่อให้คนอื่น (หรือตัวเอง 6 เดือนหลัง) เข้าใจ

- Version Control — ใช้ Git สำหรับทุก config/code เก็บ history ย้อนกลับได้

- Automation — automate task ที่ทำซ้ำๆ ด้วย script/Ansible/Terraform

- Monitoring — ตั้ง monitoring + alerting ให้รู้ปัญหาก่อน user

- Backup — กฎ 3-2-1 เสมอ 3 copies, 2 media, 1 offsite

ทรัพยากรเรียนรู้เพิ่มเติม

- Official Documentation — แหล่งเรียนรู้ที่ดีที่สุด อ่าน docs ก่อนเสมอ

- YouTube Tutorials — ดู video walkthrough เข้าใจเร็วกว่าอ่าน

- GitHub Examples — ดู code ของคนอื่น เรียนรู้จาก real projects

- Lab Practice — ตั้ง VM/Docker ฝึกจริง ไม่มีอะไรดีกว่าลงมือทำ

อ่านเพิ่มเติม: iCafeForex | XM Signal EA ฟรี | SiamLanCard | Siam2R