Home » Network Access Control: 802.1X, RADIUS, MAB, Posture Assessment และ NAC Solutions

Network Access Control: 802.1X, RADIUS, MAB, Posture Assessment และ NAC Solutions

Network Access Control: 802.1X, RADIUS, MAB, Posture Assessment และ NAC Solutions

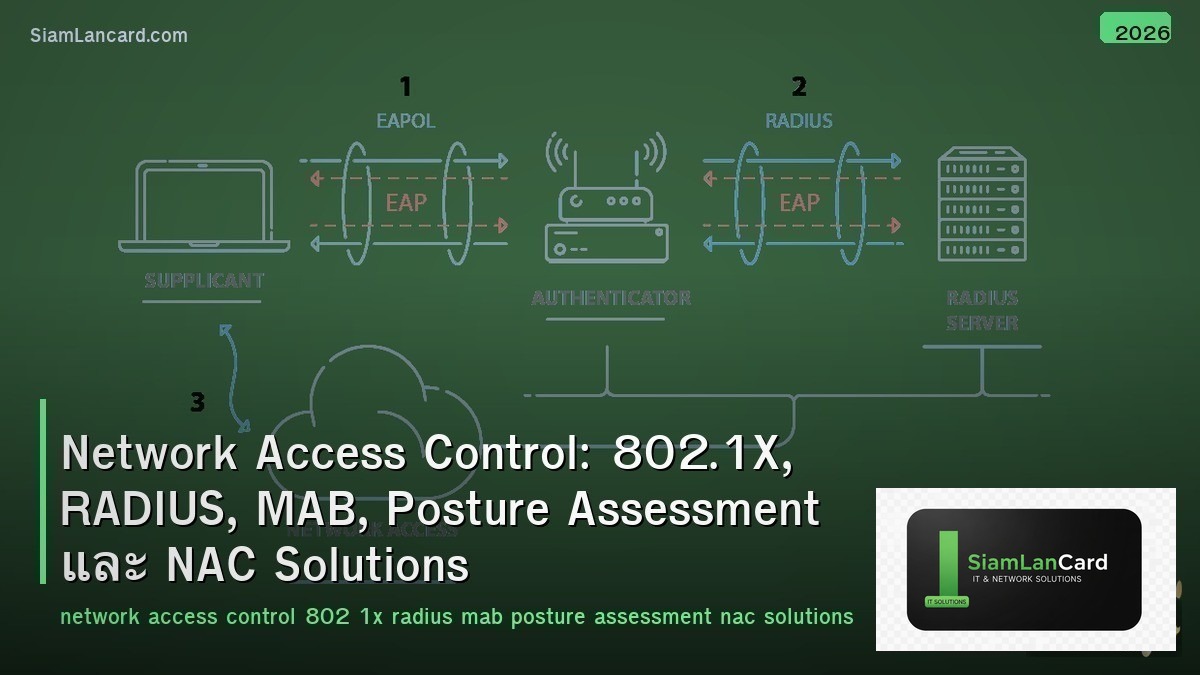

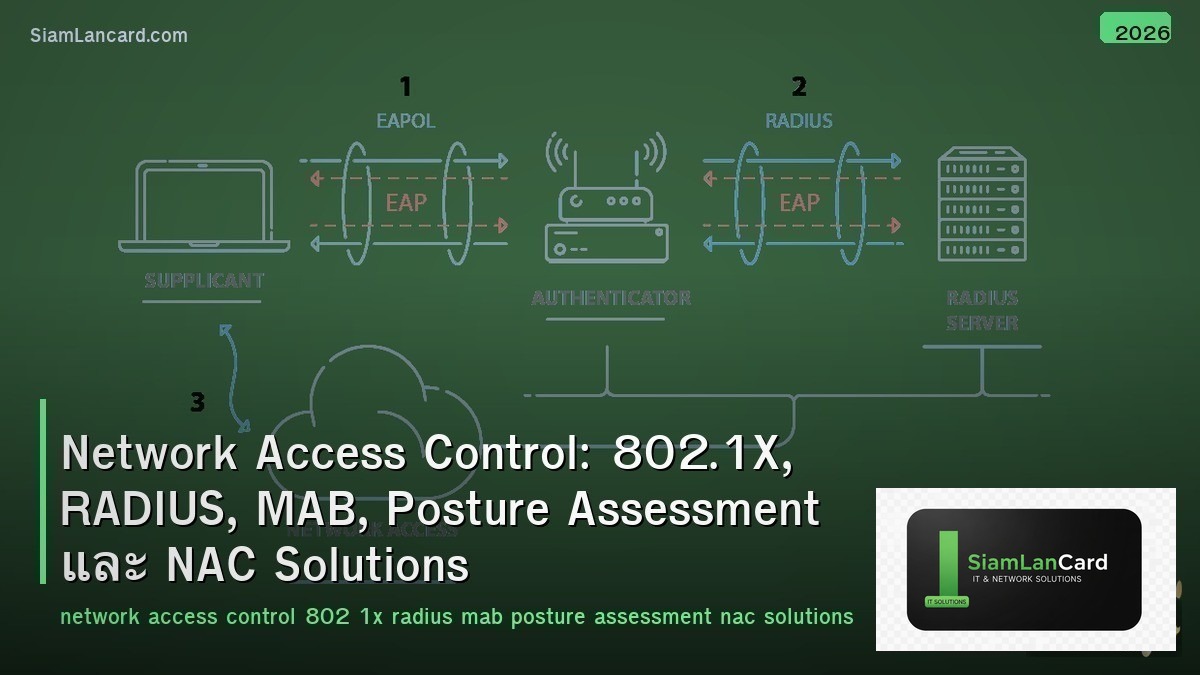

Network Access Control (NAC) ควบคุมว่าใครและอุปกรณ์อะไรเข้าถึง network ได้ 802.1X เป็น standard สำหรับ port-based authentication, RADIUS เป็น AAA server ที่ authenticate users/devices, MAB (MAC Authentication Bypass) สำหรับ devices ที่ไม่ support 802.1X, Posture Assessment ตรวจสอบว่า device comply กับ security policy ก่อนให้เข้า network และ NAC Solutions รวมทุกอย่างเป็น comprehensive access control platform

องค์กรส่วนใหญ่ยังเปิดให้ ใครก็ได้เสียบสาย LAN แล้วเข้า network ได้เลย: ผู้เยี่ยมชมเสียบสาย LAN → ได้ full access, BYOD devices เชื่อมต่อ Wi-Fi → เข้าถึง sensitive resources, devices ที่มี malware เข้า network → แพร่กระจาย NAC แก้ปัญหานี้: ทุก device ต้อง authenticate + comply ก่อนได้รับ access

802.1X Authentication

| Component |

Role |

Example |

| Supplicant |

Client software ที่ request access |

Windows built-in supplicant, AnyConnect NAM |

| Authenticator |

Network device ที่ enforce access (switch/AP) |

Cisco switch port, Aruba AP |

| Authentication Server |

RADIUS server ที่ verify credentials |

Cisco ISE, FreeRADIUS, Microsoft NPS |

EAP Methods

| EAP Method |

Authentication |

Security |

Use Case |

| EAP-TLS |

Client + server certificates (mutual TLS) |

สูงสุด (mTLS) |

Corporate devices (ที่ deploy client cert ได้) |

| PEAP (MSCHAPv2) |

Server cert + username/password |

สูง |

Most common (Windows AD integration) |

| EAP-TTLS |

Server cert + inner method (PAP/CHAP) |

สูง |

Linux/Mac (alternative to PEAP) |

| EAP-FAST |

PAC (Protected Access Credential) |

ปานกลาง-สูง |

Cisco environments (no cert needed) |

| MAB |

MAC address only (no 802.1X) |

ต่ำ (MAC spoofable) |

Printers, IoT, IP phones (no supplicant) |

RADIUS (AAA)

| AAA Function |

What |

Example |

| Authentication |

ยืนยันตัวตน (ใครเข้ามา?) |

Username/password, certificate, MAC address |

| Authorization |

กำหนดสิทธิ์ (เข้าถึงอะไรได้?) |

VLAN assignment, ACL, SGT, dACL |

| Accounting |

บันทึกการใช้งาน (ทำอะไรบ้าง?) |

Session time, bytes transferred, login/logout time |

Authorization Results

| Result |

What Happens |

Use Case |

| VLAN Assignment |

Device ถูกวางใน specific VLAN ตาม identity/role |

Employee → VLAN 10, Guest → VLAN 99, IoT → VLAN 50 |

| dACL (Downloadable ACL) |

RADIUS push ACL ไปยัง switch port |

Restrict access per-user (เช่น block SSH สำหรับ guests) |

| SGT (Scalable Group Tag) |

Assign security group tag สำหรับ TrustSec/SD-Access |

Employee SGT=5, Contractor SGT=10 → policy ตาม SGT |

| URL Redirect |

Redirect ไป captive portal (web auth) |

Guest portal, BYOD onboarding |

| CoA (Change of Authorization) |

RADIUS เปลี่ยน authorization real-time |

Posture fail → move to quarantine VLAN |

Posture Assessment

| Check |

What |

Action if Fail |

| Antivirus |

AV installed + running + definitions up-to-date |

Quarantine VLAN → remediation portal |

| OS Patches |

Critical patches installed |

Limited access จนกว่า patch |

| Firewall |

Host firewall enabled |

Alert + restrict access |

| Disk Encryption |

BitLocker/FileVault enabled |

Block sensitive resource access |

| USB/Storage |

USB storage disabled (DLP policy) |

Restrict access level |

| Domain Joined |

Device is domain member (corporate device) |

Non-domain → BYOD policy (limited access) |

NAC Solutions

| Solution |

Vendor |

จุดเด่น |

| Cisco ISE |

Cisco |

Market leader, TrustSec/SGT, pxGrid, SD-Access integration |

| Aruba ClearPass |

HPE Aruba |

Multi-vendor, strong BYOD/guest, OnGuard posture |

| FortiNAC |

Fortinet |

Agentless discovery, IoT profiling, FortiGate integration |

| PacketFence |

Open Source |

Free, VLAN enforcement, captive portal, compliance checks |

| Portnox |

Portnox |

Cloud-native NAC, agentless, easy deployment |

NAC Deployment Phases

| Phase |

Action |

| 1. Monitor Mode |

Enable 802.1X แต่ไม่ enforce (log only) → ดูว่า devices ไหน authenticate ได้/ไม่ได้ |

| 2. Low-Impact Mode |

802.1X + pre-auth ACL (allow DHCP, DNS, AD) → fail open แต่ restrict |

| 3. Closed Mode |

Full enforcement: no auth = no access (802.1X required) |

| 4. Posture |

เพิ่ม posture assessment → non-compliant → quarantine VLAN |

ทิ้งท้าย: NAC = Who Gets In and What They Can Do

Network Access Control 802.1X: port-based auth (supplicant → authenticator → RADIUS server) EAP: EAP-TLS (cert, strongest), PEAP (password, most common), MAB (MAC, weakest) RADIUS AAA: authenticate (who?) + authorize (what access?) + account (what did they do?) Authorization: VLAN assignment, dACL, SGT, URL redirect, CoA Posture: check AV, patches, firewall, encryption → quarantine if non-compliant Solutions: Cisco ISE (leader), Aruba ClearPass (multi-vendor), FortiNAC, PacketFence (free) Deployment: monitor → low-impact → closed → posture (gradual rollout)

อ่านเพิ่มเติมเกี่ยวกับ Zero Trust Architecture ZTNA และ SASE Architecture SD-WAN SSE ที่ siamlancard.com หรือจาก icafeforex.com และ siam2r.com