Network Access Control: ควบคุมอุปกรณ์ที่เชื่อมต่อเครือข่ายด้วย 802.1X

ในยุคที่พนักงานนำ laptop ส่วนตัว, มือถือ, tablet มาเชื่อมต่อเครือข่ายองค์กร (BYOD) และมี IoT devices เพิ่มขึ้นเรื่อยๆ การปล่อยให้ทุกอุปกรณ์เชื่อมต่อ network ได้โดยไม่ตรวจสอบเป็นความเสี่ยงด้าน security อย่างมาก Network Access Control (NAC) ด้วย 802.1X เป็นวิธีมาตรฐานที่ใช้ตรวจสอบและอนุญาตอุปกรณ์ก่อนที่จะได้เข้าถึงเครือข่าย

802.1X ทำงานร่วมกับ RADIUS server เพื่อ authenticate อุปกรณ์ทุกตัวที่พยายามเชื่อมต่อ ไม่ว่าจะผ่านสาย LAN หรือ Wi-Fi ถ้า authentication ผ่านจะได้เข้า VLAN ที่เหมาะสม ถ้าไม่ผ่านจะถูกส่งไป Guest VLAN หรือ block ทั้งหมด บทความนี้จะอธิบายหลักการทำงาน, components ที่ต้องมี, วิธี deploy และ best practices

802.1X ทำงานอย่างไร

802.1X มี 3 components หลัก

Supplicant

Supplicant คือ software บนอุปกรณ์ของ user ที่ส่ง credentials ไปให้ authenticator Windows, macOS, Linux, iOS, Android มี built-in 802.1X supplicant อยู่แล้ว สำหรับ wired connection ใช้ Wired AutoConfig service บน Windows สำหรับ wireless ตั้งค่าใน Wi-Fi profile

Authenticator

Authenticator คือ switch หรือ wireless access point ที่อุปกรณ์เชื่อมต่อ authenticator ทำหน้าที่เป็นตัวกลาง ส่ง authentication request จาก supplicant ไปยัง authentication server ก่อน authenticate port จะอยู่ใน “unauthorized” state ไม่ให้ traffic ผ่าน (ยกเว้น EAPOL frames) เมื่อ authenticate สำเร็จ port จะเปลี่ยนเป็น “authorized” state

Authentication Server (RADIUS)

RADIUS server ตรวจสอบ credentials ที่ supplicant ส่งมา เทียบกับ database (Active Directory, LDAP, local database) ถ้าถูกต้องจะส่ง Access-Accept พร้อม VLAN assignment กลับไป ถ้าไม่ถูกต้องจะส่ง Access-Reject RADIUS server ที่นิยม: Microsoft NPS (ฟรี มากับ Windows Server), FreeRADIUS (open-source), Cisco ISE (enterprise-grade, แพง), Aruba ClearPass

EAP Methods: วิธี Authentication

EAP (Extensible Authentication Protocol) เป็น framework ที่ 802.1X ใช้ มีหลาย methods

EAP-TLS (Certificate-Based)

EAP-TLS ใช้ certificate ทั้งฝั่ง server และ client ปลอดภัยที่สุด ไม่ต้องใช้ password ข้อเสียคือต้อง deploy PKI (Public Key Infrastructure) และ distribute client certificates ไปยังทุกอุปกรณ์ ซับซ้อนในการ deploy แต่คุ้มค่าสำหรับองค์กรที่มี IT infrastructure พร้อม

PEAP-MSCHAPv2 (Username/Password)

PEAP ใช้ server certificate สร้าง TLS tunnel จากนั้นส่ง username/password ผ่าน MSCHAPv2 ภายใน tunnel deploy ง่ายกว่า EAP-TLS เพราะต้องการแค่ server certificate (ไม่ต้อง client certificate) ใช้ username/password จาก Active Directory ได้เลย เป็น method ที่นิยมที่สุดสำหรับ enterprise

MAB (MAC Authentication Bypass)

MAB ไม่ใช่ EAP method แต่เป็น fallback สำหรับอุปกรณ์ที่ไม่รองรับ 802.1X เช่น printer, IP camera, IoT devices ใช้ MAC address เป็น credentials ส่งให้ RADIUS server ตรวจสอบกับ whitelist ปลอดภัยน้อยกว่า 802.1X (MAC address ปลอมได้) แต่ดีกว่าไม่มี authentication เลย

ตารางเปรียบเทียบ EAP Methods

| EAP Method | ความปลอดภัย | ความซับซ้อน Deploy | ต้องการ Client Cert | เหมาะกับ |

|---|---|---|---|---|

| EAP-TLS | สูงมาก | สูง (ต้อง PKI) | ใช่ | องค์กรที่มี PKI พร้อม |

| PEAP-MSCHAPv2 | สูง | ปานกลาง | ไม่ | ส่วนใหญ่ (แนะนำ) |

| EAP-TTLS | สูง | ปานกลาง | ไม่ | Linux/non-Windows |

| MAB | ต่ำ | ต่ำ | ไม่ | IoT, printers, cameras |

Dynamic VLAN Assignment

หนึ่งในฟีเจอร์ที่ทรงพลังที่สุดของ 802.1X คือ dynamic VLAN assignment RADIUS server สามารถส่ง VLAN ID กลับมาพร้อม Access-Accept ทำให้ port ถูก assign ไปยัง VLAN ที่เหมาะสมโดยอัตโนมัติ

ตัวอย่าง

พนักงาน Finance login ด้วย AD account ที่อยู่ใน group “Finance” RADIUS server ตรวจ group membership แล้วส่ง VLAN 10 (Finance VLAN) กลับมา พนักงาน Engineering ได้ VLAN 12 (Engineering VLAN) Guest ที่ authenticate ไม่ผ่านได้ VLAN 300 (Guest VLAN ที่เข้าได้แค่ internet) ไม่ว่าจะเสียบสาย LAN ที่ port ไหนก็ได้ VLAN ที่ถูกต้องตามสิทธิ์ ไม่ต้อง configure VLAN per port อีกต่อไป

วิธี Deploy 802.1X สำหรับองค์กร

Phase 1: Monitor Mode

เริ่มจาก monitor mode (open mode) ที่ 802.1X ทำงานแต่ไม่ block อุปกรณ์ที่ authenticate ไม่ผ่าน ใช้ mode นี้ collect ข้อมูลว่ามีอุปกรณ์อะไรบ้างบน network อุปกรณ์ไหน authenticate ได้ อุปกรณ์ไหน authenticate ไม่ได้ ระยะเวลา 2-4 สัปดาห์

Phase 2: Low-Impact Mode

เปิด 802.1X enforcement แต่มี fallback อุปกรณ์ที่ authenticate ไม่ได้จะถูกส่งไป restricted VLAN (ที่ยังเข้าถึง services บางอย่างได้) แทนที่จะ block ทั้งหมด ใช้ MAB สำหรับ printers, cameras, IoT ค่อยๆ แก้ปัญหาอุปกรณ์ที่ยังไม่ได้ตั้งค่า

Phase 3: Full Enforcement

เมื่อทุกอุปกรณ์ได้รับการตั้งค่าแล้ว เปิด full enforcement อุปกรณ์ที่ authenticate ไม่ได้จะถูก block หรือส่งไป Guest VLAN ที่จำกัดมาก monitor continuously ดู authentication failures มี helpdesk process สำหรับอุปกรณ์ใหม่ที่ต้อง onboard

802.1X สำหรับ Wireless

WPA2/WPA3-Enterprise ใช้ 802.1X สำหรับ authentication ทุก user ที่เชื่อมต่อ Wi-Fi ต้อง authenticate ด้วย username/password หรือ certificate ต่างจาก WPA2-Personal (PSK) ที่ทุกคนใช้ password เดียวกัน ข้อดีของ Enterprise mode คือ แต่ละ user มี credentials ของตัวเอง revoke access ของ user คนเดียวได้โดยไม่กระทบคนอื่น dynamic VLAN assignment ตาม user role ได้ logging ว่าใครเชื่อมต่อเมื่อไหร่

Posture Assessment

NAC ขั้นสูง เช่น Cisco ISE หรือ Aruba ClearPass สามารถตรวจสอบ posture ของอุปกรณ์ก่อนอนุญาตเข้า network ตรวจว่า antivirus ติดตั้งและ update แล้วหรือยัง Windows update เป็นปัจจุบันไหม firewall เปิดอยู่ไหม disk encryption เปิดอยู่ไหม ถ้าไม่ผ่าน posture check จะถูกส่งไป remediation VLAN ที่มีแค่ update servers ให้ update ก่อนแล้วค่อย authenticate ใหม่

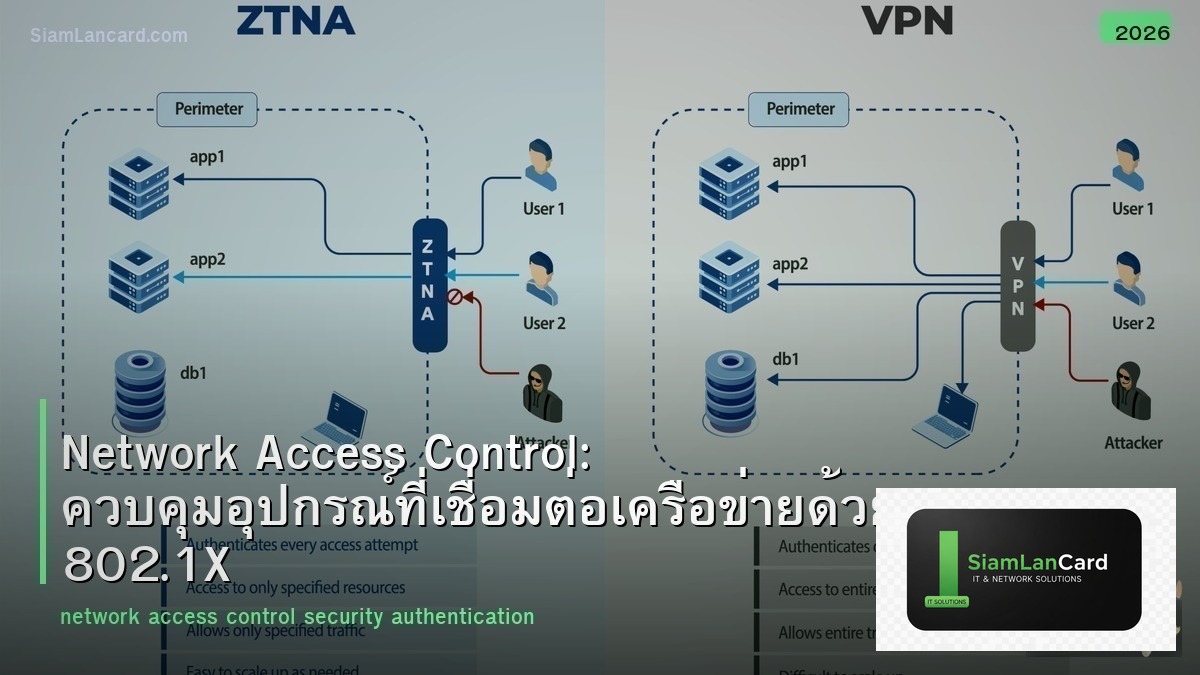

ทิ้งท้าย: 802.1X เป็นพื้นฐานของ Zero Trust

802.1X เป็นก้าวแรกสู่ Zero Trust Network ที่ทุกอุปกรณ์ต้อง authenticate ก่อนเข้าถึง network ไม่มีใคร trust โดยปริยาย เริ่มจาก PEAP-MSCHAPv2 กับ Microsoft NPS ที่ฟรีและ deploy ได้เร็ว ค่อยๆ ขยายจาก monitor mode เป็น full enforcement อย่ารีบเกินไปเพราะอาจทำให้ user ไม่สามารถทำงานได้

อ่านเพิ่มเติมเกี่ยวกับ Zero Trust Network และ Firewall Best Practices ที่ siamlancard.com หรือจาก icafeforex.com และ siam2r.com