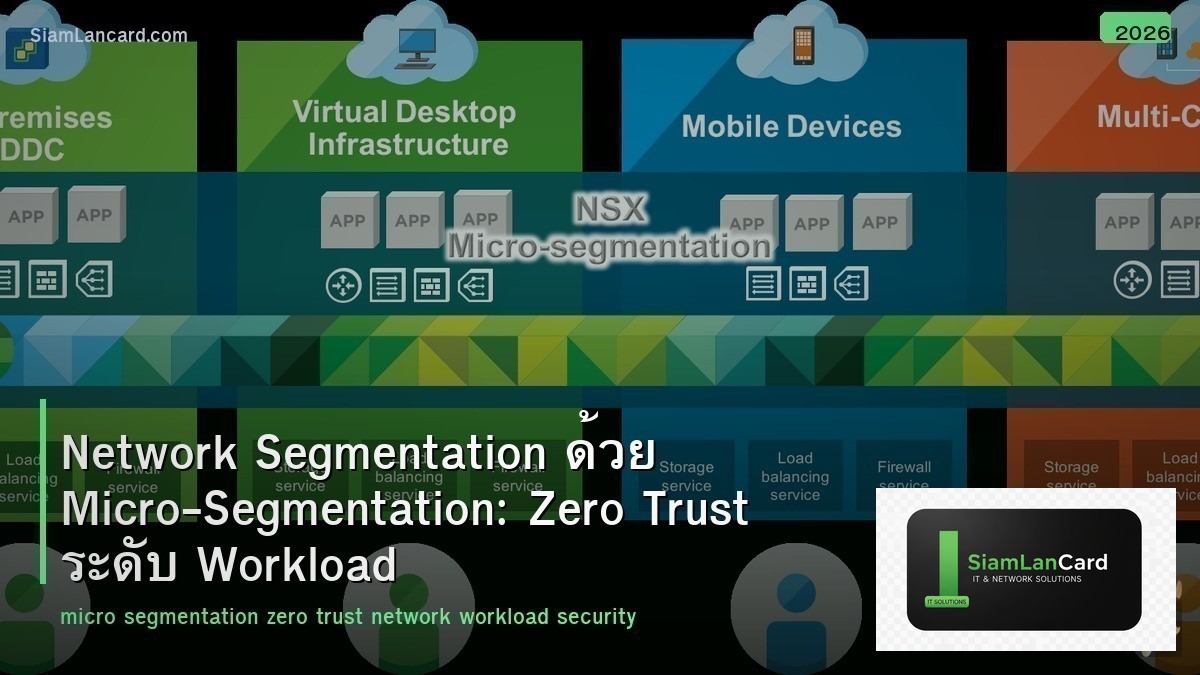

Network Segmentation ด้วย Micro-Segmentation: Zero Trust ระดับ Workload

Micro-Segmentation คือการแบ่ง network ออกเป็น segments ขนาดเล็กมาก (ระดับ workload หรือ application) แทนที่จะแบ่งแค่ระดับ VLAN/subnet ทำให้สามารถควบคุม traffic ระหว่าง workloads ภายใน segment เดียวกัน (east-west traffic) ได้อย่างละเอียด

Traditional network segmentation ใช้ VLAN + Firewall ซึ่งควบคุมได้แค่ north-south traffic (เข้า-ออก segment) แต่ไม่สามารถควบคุม east-west traffic (ระหว่าง servers ใน segment เดียวกัน) ได้ ถ้า attacker เข้ามาใน VLAN ได้แล้ว สามารถ lateral movement ไปทุก server ใน VLAN นั้น Micro-segmentation แก้ปัญหานี้ บทความนี้จะอธิบายแนวคิดและวิธี implement

Traditional vs Micro-Segmentation

| คุณสมบัติ | Traditional (VLAN/Firewall) | Micro-Segmentation |

|---|---|---|

| Granularity | VLAN/Subnet level | Workload/Application level |

| East-West Control | ไม่มี (ภายใน VLAN เหมือนกัน) | ควบคุมได้ทุก connection |

| Policy | IP-based (source IP → dest IP) | Identity-based (app → app, user → app) |

| Lateral Movement | เข้า VLAN ได้ = เข้าทุก server | ต้อง authorized ทุก connection |

| Scalability | จำกัด (จำนวน VLANs/ACLs) | Scale ตาม workloads |

| Cloud Support | ยาก (cloud ไม่มี physical firewall) | Native cloud support |

Micro-Segmentation Approaches

| Approach | วิธีทำงาน | ตัวอย่าง |

|---|---|---|

| Network-based | ใช้ SDN + distributed firewalls ใน network fabric | Cisco TrustSec (SGT), VMware NSX-T |

| Hypervisor-based | Firewall ใน hypervisor ควบคุม traffic ระหว่าง VMs | VMware NSX-T DFW, Nutanix Flow |

| Agent-based | Software agent บนทุก workload enforce policies | Illumio, Guardicore (Akamai), Zscaler Workload |

| Cloud-native | Security groups + network policies ใน cloud | AWS Security Groups, Azure NSG, K8s Network Policy |

Cisco TrustSec (SGT)

Network-based Micro-Segmentation

SGT (Scalable Group Tags): ทุก user/device ได้รับ SGT tag จาก ISE (เช่น HR=10, Finance=20, Server=30) Switch/Firewall enforce policy ตาม SGT (SGACL) ไม่ต้องใช้ IP-based ACLs (ใช้ tag แทน) ตัวอย่าง policy: SGT HR (10) → SGT HR-Server (30) = Allow SGT HR (10) → SGT Finance-Server (40) = Deny SGT Finance (20) → SGT Finance-Server (40) = Allow

VMware NSX-T

Hypervisor-based Micro-Segmentation

NSX-T Distributed Firewall (DFW): Firewall engine อยู่ใน hypervisor (ESXi kernel) ทุก VM ถูก protect โดย DFW อัตโนมัติ ควบคุม traffic ระหว่าง VMs แม้อยู่บน host เดียวกัน Policies ใช้ VM attributes (name, OS, tags) แทน IP Performance: line-rate (ไม่มี hairpin traffic ผ่าน physical firewall)

Agent-based (Illumio)

Application-Centric Approach

Illumio: ติดตั้ง VEN (Virtual Enforcement Node) agent บนทุก workload Agent เก็บข้อมูล traffic flows → สร้าง application dependency map กำหนด policies ตาม labels (environment, application, role) เช่น: Production/Web/Frontend → Production/App/Backend: Allow TCP 8080 Production/App/Backend → Production/DB/MySQL: Allow TCP 3306 อื่นๆ ทั้งหมด: Deny ทำงานได้ทั้ง on-premises + cloud + containers

Implementation Steps

Phased Approach

Phase 1: Visibility (2-4 สัปดาห์) Deploy agents/sensors ในโหมด monitor เก็บข้อมูล traffic flows ทั้งหมด สร้าง application dependency maps ระบุ critical applications + data flows

Phase 2: Policy Design (2-4 สัปดาห์) กำหนด labels/tags สำหรับ workloads ออกแบบ policies ตาม application dependencies Simulate policies (test mode) ก่อน enforce Review กับ application owners

Phase 3: Enforcement (Gradual) เริ่ม enforce กับ non-critical applications ก่อน ค่อยๆ expand ไปยัง critical applications Monitor สำหรับ false positives (blocked legitimate traffic) ปรับ policies ตาม feedback

Kubernetes Network Policies

Cloud-Native Micro-Segmentation

Kubernetes Network Policy ควบคุม traffic ระหว่าง Pods: Default: ทุก Pod สื่อสารกันได้หมด (no isolation) Network Policy: กำหนดว่า Pod ไหนสื่อสารกับ Pod ไหนได้ ตัวอย่าง: allow traffic จาก frontend pods → backend pods port 8080 deny all other traffic ใช้ label selectors แทน IP addresses ต้องมี CNI plugin ที่รองรับ (Calico, Cilium, Weave)

Benefits

| Benefit | รายละเอียด |

|---|---|

| Reduce Attack Surface | Attacker เข้า 1 workload ได้ ไม่สามารถ lateral movement |

| Compliance | แยก PCI, HIPAA data ในระดับ workload |

| Visibility | เห็นทุก traffic flow ระหว่าง applications |

| Cloud Ready | ทำงานได้ทั้ง on-premises + multi-cloud |

| Reduce Firewall Rules | ใช้ identity-based policies แทน IP-based ACLs |

ทิ้งท้าย: Micro-Segmentation คือ Zero Trust ที่แท้จริง

Micro-Segmentation ป้องกัน lateral movement ซึ่ง traditional segmentation ทำไม่ได้ เริ่มจาก visibility (เก็บ traffic flows) ออกแบบ policies ตาม application dependencies เลือก approach ที่เหมาะกับ infrastructure (network/hypervisor/agent) deploy แบบ phased (monitor → simulate → enforce)

อ่านเพิ่มเติมเกี่ยวกับ Zero Trust Network Architecture และ Firewall Rules Best Practices ที่ siamlancard.com หรือจาก icafeforex.com และ siam2r.com