Home Incident Response Plan คู่มือรับมือเหตุ Security สำหรับองค์กร Incident Response Plan คู่มือรับมือเหตุ Security สำหรับองค์กร

Incident Response คืออะไร? ทำไมต้องมีแผนรับมือ

Incident Response (IR) คือ กระบวนการรับมือเหตุการณ์ Security ที่เกิดขึ้นในองค์กร ตั้งแต่ตรวจจับ วิเคราะห์ ควบคุม กำจัด กู้คืน จนถึงสรุปบทเรียน ไม่ใช่ว่าจะโดนโจมตีหรือไม่ แต่เป็นเรื่องของเมื่อไหร่ ทุกองค์กรต้องมี IR Plan เตรียมพร้อม เมื่อเกิดเหตุจะรู้ว่าต้องทำอะไร ใครรับผิดชอบ แจ้งใคร ลดความเสียหาย

6 ขั้นตอน Incident Response (NIST)

ขั้นตอน

คำอธิบาย

สิ่งที่ต้องทำ

1. Preparation เตรียมพร้อมก่อนเกิดเหตุ

สร้าง IR Plan Team เครื่องมือ อบรม

2. Detection ตรวจจับเหตุการณ์

SIEM EDR Alert Log Monitor

3. Containment ควบคุมไม่ให้ลุกลาม

แยกเครื่อง Block IP ปิด Account

4. Eradication กำจัดต้นเหตุ

ลบ Malware ปิดช่องโหว่ Reset Password

5. Recovery กู้คืนระบบ

Restore Backup เปิดระบบ Monitor

6. Lessons Learned สรุปบทเรียน

ประชุม Review ปรับปรุง IR Plan

IR Team — ทีมรับมือเหตุการณ์

บทบาท

หน้าที่

IR Manager ผู้นำทีม ตัดสินใจ ประสานงาน

Security Analyst วิเคราะห์เหตุการณ์ หาต้นเหตุ

System Admin แยกเครื่อง Restore Backup กู้คืนระบบ

Network Admin Block IP ตัด Network Monitor Traffic

Management ตัดสินใจระดับสูง อนุมัติงบ

Legal/PR กฎหมาย แจ้งเจ้าหน้าที่ สื่อสารภายนอก

Incident Classification

ระดับ

ตัวอย่าง

Response Time

Critical (P1) Ransomware Data Breach Server ถูกเจาะ

ทันที 24/7

High (P2) Malware แพร่กระจาย Account ถูก Compromise

ภายใน 1 ชม.

Medium (P3) Phishing Email Suspicious Activity

ภายใน 4 ชม.

Low (P4) Policy Violation Spam

ภายใน 24 ชม.

Playbook — แผนรับมือแต่ละประเภท

Ransomware Playbook: แยกเครื่อง → ประเมินความเสียหาย → Restore Backup → ReportPhishing Playbook: บล็อก Sender → ตรวจว่าใครคลิก → Reset Password → อบรมData Breach Playbook: ควบคุม → ประเมินข้อมูลที่รั่ว → แจ้ง PDPA → แจ้งผู้เสียหายMalware Playbook: แยกเครื่อง → สแกน → ลบ Malware → Patch → MonitorDDoS Playbook: เปิด DDoS Protection → ติดต่อ ISP → Monitor → กลับปกติ

Communication Plan

ภายใน: แจ้ง IR Team → Management → แผนกที่เกี่ยวข้องภายนอก: แจ้ง PDPA (ถ้าข้อมูลส่วนบุคคลรั่ว) → ลูกค้า → สื่อ (ถ้าจำเป็น)Timeline: PDPA กำหนดให้แจ้งภายใน 72 ชั่วโมงช่องทาง: ใช้ช่องทางสื่อสารสำรอง (มือถือ) ถ้า Email/Teams ถูกเจาะ

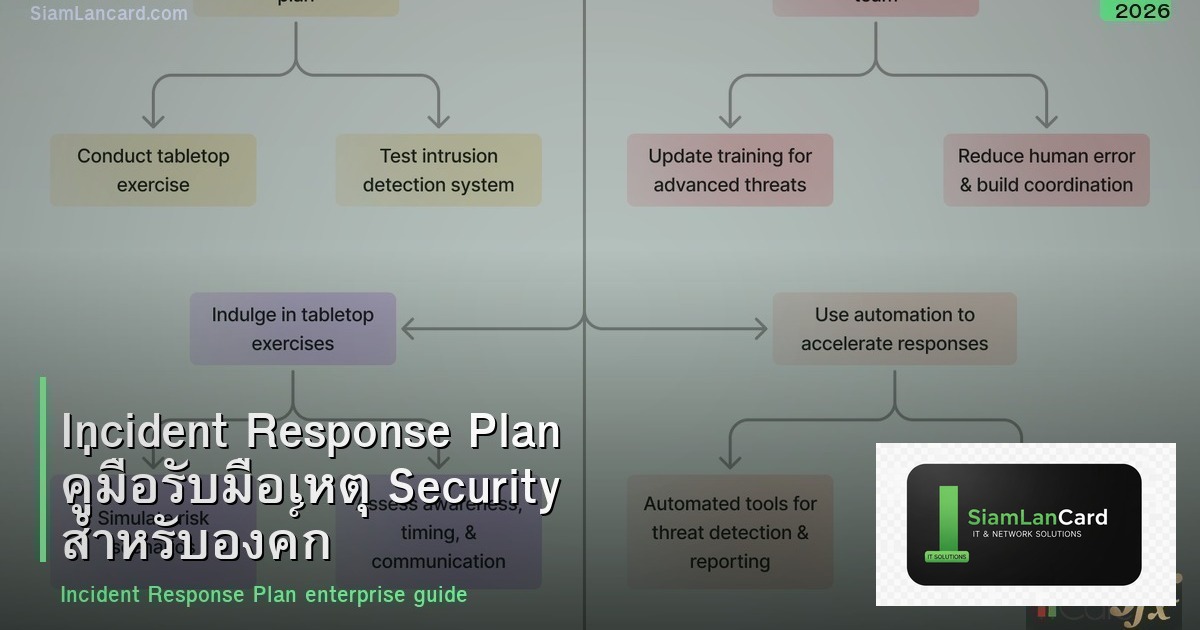

IR Best Practices

มี IR Plan: เขียน IR Plan มีขั้นตอนชัดเจน ใครทำอะไรซ้อม: ซ้อม Tabletop Exercise ทุก 6 เดือน ทดสอบ IR PlanPlaybook: มี Playbook สำหรับ Incident แต่ละประเภทContact List: รายชื่อติดต่อ IR Team พร้อมเบอร์มือถือเครื่องมือ: เตรียม Forensic Tool USB Boot Disk Backup ไว้พร้อมPreserve Evidence: เก็บ Log หลักฐาน อย่าลบ อย่าเปิดเครื่องLessons Learned: ทุก Incident ต้องมีการ Review สรุปบทเรียน ปรับปรุง

สรุป Incident Response — เตรียมพร้อมก่อนเกิดเหตุ

IR Plan เป็นสิ่งจำเป็น เตรียม Team Playbook Communication ซ้อมสม่ำเสมอ เก็บหลักฐาน Review ทุกเหตุการณ์ หากต้องการข้อมูลเพิ่มเติม ติดตามได้ที่ SiamLanCard.com