Home » DDoS Protection: Mitigation Techniques และ Best Practices

DDoS Protection: Mitigation Techniques และ Best Practices

DDoS Protection: Mitigation Techniques และ Best Practices

DDoS (Distributed Denial of Service) เป็นการโจมตีที่ใช้ traffic จำนวนมหาศาลจากหลายแหล่งพร้อมกัน เพื่อทำให้ target server หรือ network ไม่สามารถให้บริการได้ DDoS attacks มีขนาดใหญ่ขึ้นทุกปี (1 Tbps+) และซับซ้อนขึ้น การป้องกันต้องใช้หลาย layers ร่วมกัน

แม้แต่องค์กรขนาดเล็ก ก็ตกเป็นเป้า DDoS ได้ เพราะ DDoS-as-a-Service ทำให้ใครก็สามารถสั่ง attack ได้ในราคาไม่กี่ดอลลาร์ การมี DDoS protection plan ที่เตรียมไว้ล่วงหน้าเป็นสิ่งจำเป็น ไม่ใช่ luxury อีกต่อไป

DDoS Attack Types

| Layer |

Attack Type |

ตัวอย่าง |

เป้าหมาย |

| L3/L4 (Volumetric) |

Flood bandwidth |

UDP Flood, ICMP Flood, DNS Amplification |

ทำให้ bandwidth เต็ม |

| L4 (Protocol) |

Exploit protocol weakness |

SYN Flood, ACK Flood, TCP State Exhaustion |

ทำให้ firewall/server state table เต็ม |

| L7 (Application) |

Target application |

HTTP Flood, Slowloris, API abuse |

ทำให้ web server/app ล้ม |

| Multi-vector |

ผสมหลาย attack types |

Volumetric + Protocol + Application |

ซับซ้อน ป้องกันยาก |

Amplification Attacks

| Protocol |

Amplification Factor |

Port |

| Memcached |

51,000x |

UDP 11211 |

| NTP (monlist) |

556x |

UDP 123 |

| DNS (ANY query) |

28-54x |

UDP 53 |

| SSDP |

30x |

UDP 1900 |

| CLDAP |

56-70x |

UDP 389 |

| CharGen |

358x |

UDP 19 |

Mitigation Layers

| Layer |

Where |

ป้องกันอะไร |

| ISP/Upstream |

ISP network edge |

Volumetric attacks (RTBH, flowspec) |

| Cloud Scrubbing |

Cloud provider (Cloudflare, Akamai) |

ทุก attack type (absorb + filter) |

| On-premise |

Organization edge |

Protocol + Application attacks |

| Application |

Web server/WAF |

L7 application attacks |

Mitigation Techniques

| Technique |

วิธีทำงาน |

ป้องกัน Attack Type |

| RTBH (Blackhole) |

Drop traffic ไปยัง target IP ที่ ISP edge |

Volumetric (แต่ target offline) |

| BGP Flowspec |

Granular filtering rules ผ่าน BGP (drop specific traffic) |

Volumetric + Protocol |

| Scrubbing Center |

Redirect traffic ไป scrub → forward clean traffic กลับ |

ทุก type |

| SYN Cookies |

ไม่ allocate state จนกว่า handshake complete |

SYN Flood |

| Rate Limiting |

จำกัด requests per IP/per second |

L7 Flood |

| GeoIP Blocking |

Block traffic จากประเทศที่ไม่ใช่ target audience |

Reduce attack surface |

| WAF Rules |

Filter malicious HTTP requests |

L7 Application attacks |

| Anycast |

Distribute traffic ไปหลาย PoPs ทั่วโลก |

Absorb volumetric (distribute load) |

Cloud DDoS Services

| Service |

Capacity |

จุดเด่น |

| Cloudflare |

248+ Tbps |

Anycast CDN + WAF + DDoS, free tier available |

| Akamai Prolexic |

20+ Tbps scrubbing |

Enterprise, dedicated scrubbing centers |

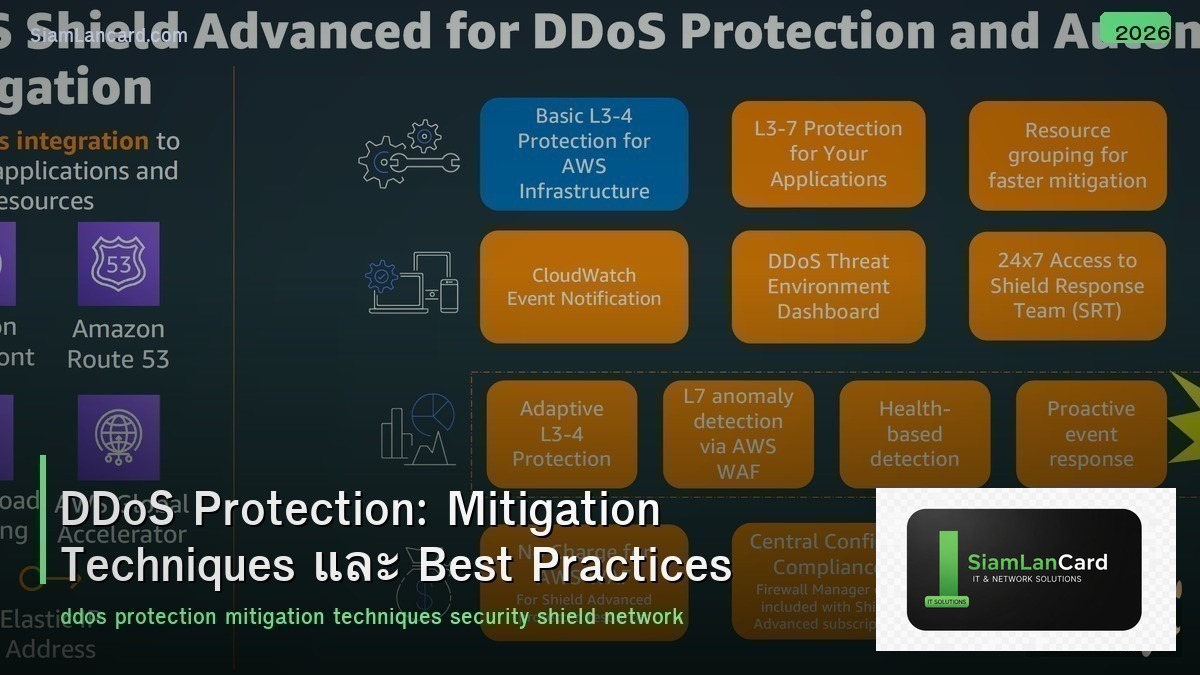

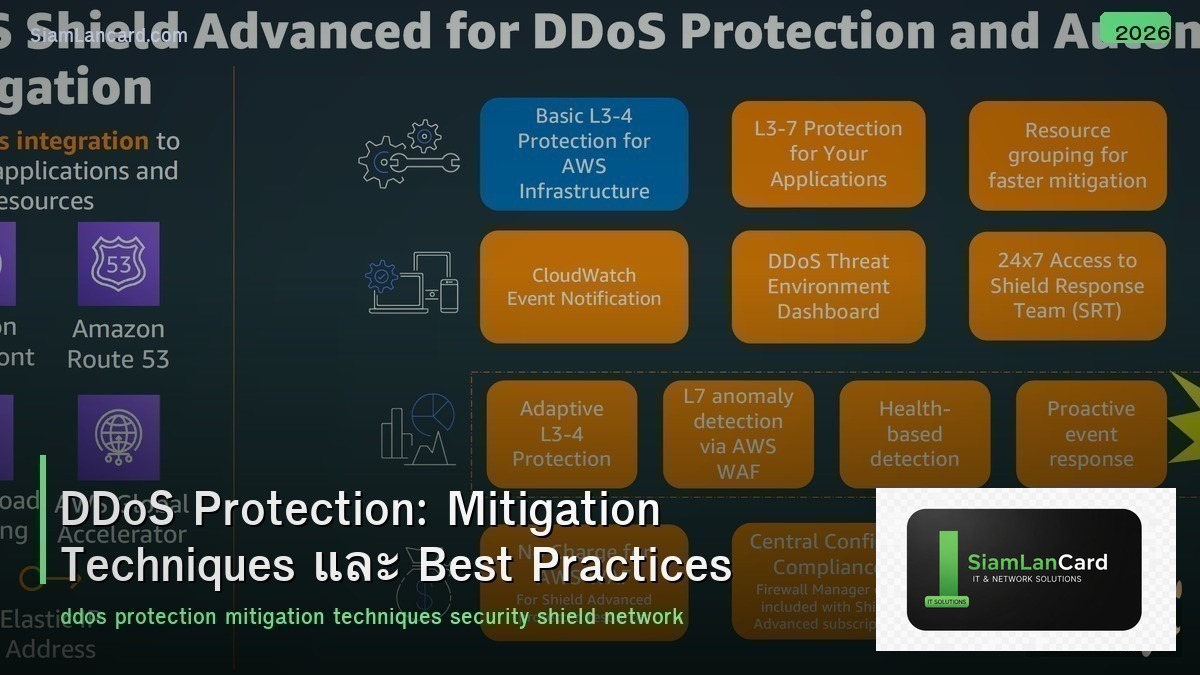

| AWS Shield |

AWS infrastructure |

Standard (free) + Advanced ($3K/mo) |

| Azure DDoS Protection |

Azure infrastructure |

Standard tier, auto-tuning |

| Google Cloud Armor |

Google infrastructure |

Adaptive protection, ML-based |

| Imperva |

Multi-Tbps |

WAF + DDoS + CDN, always-on |

On-Premise Protection

| Solution |

Type |

Use Case |

| Arbor (NETSCOUT) |

Appliance |

ISP + Enterprise, industry standard |

| Radware DefensePro |

Appliance |

Behavioral analysis, auto-mitigation |

| F5 Silverline/BIG-IP |

Appliance/Cloud |

LTM + DDoS protection |

| Fortinet FortiDDoS |

Appliance |

ASIC-based, high performance |

DDoS Response Plan

| Phase |

Action |

| 1. Detection |

Monitor baseline traffic → alert เมื่อ anomaly (traffic spike, pattern change) |

| 2. Classification |

ระบุ attack type (volumetric/protocol/application) + source |

| 3. Mitigation |

Activate scrubbing / RTBH / rate limiting ตาม attack type |

| 4. Escalation |

แจ้ง ISP upstream + activate cloud scrubbing ถ้า on-premise ไม่พอ |

| 5. Communication |

แจ้ง stakeholders, update status page |

| 6. Post-mortem |

วิเคราะห์ attack, ปรับปรุง defenses, document lessons learned |

Prevention Best Practices

| Practice |

รายละเอียด |

| Overprovision bandwidth |

มี bandwidth เกินกว่า normal traffic (absorb small attacks) |

| Anycast DNS |

ใช้ Anycast DNS providers (Cloudflare, Route53) แทน single DNS |

| CDN for static content |

CDN absorb L7 attacks + cache content |

| Rate limiting |

Limit requests per IP ที่ application/WAF level |

| BCP38 (uRPF) |

Filter spoofed source IPs ที่ network edge |

| Disable unnecessary services |

ปิด UDP services ที่ไม่ใช้ (NTP monlist, SSDP, CharGen) |

| ISP coordination |

มี contact ISP สำหรับ RTBH/scrubbing ในกรณี emergency |

ทิ้งท้าย: DDoS = เมื่อไหร่ ไม่ใช่ถ้า

DDoS protection ต้องเตรียมก่อนถูก attack Volumetric → ISP/cloud scrubbing, Protocol → SYN cookies/firewall, L7 → WAF/rate limit Cloud scrubbing (Cloudflare, Akamai) = best for most organizations RTBH + Flowspec = ISP-level protection มี response plan + runbook + ISP contacts เตรียมไว้

อ่านเพิ่มเติมเกี่ยวกับ Firewall Best Practices และ DNS Security ที่ siamlancard.com หรือจาก icafeforex.com และ siam2r.com