DNS over HTTPS (DoH) และ Internal Developer Platform: การปฏิวัติการจัดการเครือข่ายและความปลอดภัยภายในองค์กร

ในยุคที่ความเป็นส่วนตัวและความปลอดภัยบนโลกออนไลน์กลายเป็นวาระสำคัญ การส่งผ่านข้อมูลการค้นหาชื่อโดเมน (DNS Query) แบบเดิมที่ใช้โปรโตคอล UDP/53 แบบไม่เข้ารหัส ย่อมเปรียบเสมือนการส่งโปสการ์ดเปิดผนึกที่ใครก็สามารถอ่านได้ระหว่างทาง นี่คือจุดกำเนิดของเทคโนโลยีอย่าง DNS over HTTPS (DoH) และ DNS over TLS (DoT) ซึ่งเข้ามาเข้ารหัสและปกป้องข้อมูลการค้นหา DNS นี้ ในขณะเดียวกัน แนวคิด Internal Developer Platform (IDP) ก็กำลังปฏิวัติวิธีที่ทีมพัฒนาและทีม DevOps ทำงาน โดยการรวมเครื่องมือ กระบวนการ และการกำหนดค่าต่างๆ เข้าสู่แพลตฟอร์มที่ช่วยให้การทำงานเป็นไปโดยอัตโนมัติและมีประสิทธิภาพมากขึ้น

บทความฉบับสมบูรณ์สำหรับปี 2026 นี้ จะพาคุณเจาะลึกถึงการผนวกรวมสองแนวคิดที่ดูเหมือนจะอยู่คนละโลกนี้เข้าด้วยกัน: การใช้ DoH เป็นโครงสร้างพื้นฐานหลักภายใน Internal Developer Platform เราจะสำรวจว่าเหตุใดการจัดการ DNS แบบดั้งเดิมจึงเป็นจุดอ่อนในยุคปัจจุบัน, วิธีการออกแบบและสร้างสรรค์ DoH Platform สำหรับนักพัฒนา, รายละเอียดทางเทคนิค, กรณีศึกษาในโลกจริง, และแนวทางปฏิบัติที่ดีที่สุด (Best Practices) เพื่อให้องค์กรของคุณได้ทั้งความปลอดภัยสูงสุด, การควบคุมที่แม่นยำ, และประสบการณ์การพัฒนาที่ไร้รอยต่อ

ทำไม DNS แบบดั้งเดิมถึงเป็นจุดอ่อน และ DoH/DoT คือคำตอบ

ก่อนจะเข้าใจถึงความสำคัญของการบูรณาการ DoH เข้าใน IDP เราต้องมองเห็นปัญหาของระบบ DNS แบบเดิม (Plain DNS) ก่อน ข้อมูล DNS Query ที่ส่งออกไปนอกองค์กรโดยไม่มีการเข้ารหัสนั้น มีความเสี่ยงหลายประการ:

- การดักฟังและการสอดแนม (Eavesdropping & Surveillance): ผู้ให้บริการอินเทอร์เน็ต (ISP), ผู้ดูแลเครือข่ายสาธารณะ, หรือแม้แต่แฮกเกอร์ สามารถดักจับและบันทึกประวัติการเข้าชมเว็บไซต์ทั้งหมดของคุณได้อย่างง่ายดาย

- การปลอมแปลงและการโจมตีแบบ Man-in-the-Middle (DNS Spoofing/Poisoning): ผู้ไม่ประสงค์ดีสามารถตอบกลับด้วยที่อยู่ IP ปลอมเพื่อพาผู้ใช้ไปยังเว็บไซต์ฟิชชิ่งหรือแพร่กระจายมัลแวร์

- การเซ็นเซอร์และการบล็อก: การบล็อกเว็บไซต์ในระดับ DNS ทำได้ง่ายเพียงแค่ไม่ตอบกลับหรือตอบกลับด้วยข้อมูลผิดๆ

- การรั่วไหลของข้อมูลเมตา (Metadata Leakage): แม้จะใช้ HTTPS แล้ว แต่ชื่อโดเมนที่คุณพยายามเข้าถึงยังคงเปิดเผยผ่าน DNS Query

เทคโนโลยี DoH และ DoT ถูกสร้างขึ้นเพื่อแก้ไขปัญหาดังกล่าวโดยการนำ DNS Query ไปซ่อนไว้ภายในช่องทางการสื่อสารที่ปลอดภัย

DNS over TLS (DoT) vs. DNS over HTTPS (DoH): เปรียบเทียบเชิงเทคนิค

| คุณลักษณะ | DNS over TLS (DoT) | DNS over HTTPS (DoH) |

|---|---|---|

| พอร์ตมาตรฐาน | พอร์ต 853 | พอร์ต 443 (ใช้ร่วมกับ HTTPS) |

| โปรโตคอล | TCP พร้อม TLS แยกเฉพาะสำหรับ DNS | HTTPS (HTTP/2 หรือ HTTP/3) โดยมี DNS Query อยู่ใน payload |

| การพรางตัว (Obfuscation) | ตรวจจับได้ง่ายว่าเป็น traffic DNS (แม้จะเข้ารหัสแล้ว) | พรางตัวเป็น HTTPS Traffic ปกติ ตรวจแยกได้ยาก |

| การบล็อกโดยไฟร์วอลล์ | บล็อกได้ง่ายโดยการปิดพอร์ต 853 | บล็อกได้ยาก เนื่องจากต้องแยกแยะจาก HTTPS Traffic อื่นๆ |

| การใช้งานในเบราว์เซอร์ | ไม่ค่อยได้ใช้ | ใช้กันอย่างแพร่หลาย (Firefox, Chrome, Edge) |

| ความเหมาะสมสำหรับองค์กร | เหมาะสำหรับการควบคุมกลางบนเซิร์ฟเวอร์หรือเราเตอร์ | เหมาะสำหรับการใช้งานแบบ end-to-end และการบูรณาการกับแอปพลิเคชัน |

สำหรับ Internal Developer Platform แล้ว DoH มักจะเป็นตัวเลือกที่ได้เปรียบเนื่องจากความสามารถในการบูรณาการเข้ากับบริการและแอปพลิเคชันต่างๆ ได้ง่าย (ผ่าน API แบบ HTTP) และการพรางตัวที่ทำให้การจัดการนโยบายเครือข่ายต้องใช้วิธีที่ล้ำสมัยกว่า

ออกแบบ Internal Developer Platform ที่มี DoH เป็นแกนกลาง

การจะสร้าง IDP ที่มี DoH เป็นส่วนประกอบสำคัญ ต้องมองภาพใหญ่ของระบบนิเวศ (Ecosystem) ของนักพัฒนา ตั้งแต่การเขียนโค้ด, ทดสอบ, ดีพลอย, ไปจนถึงการตรวจสอบ (Monitoring) โดย DoH จะทำหน้าที่เป็น “ผู้พิทักษ์และผู้ควบคุม” การสื่อสารด้านชื่อโดเมนในทุกขั้นตอน

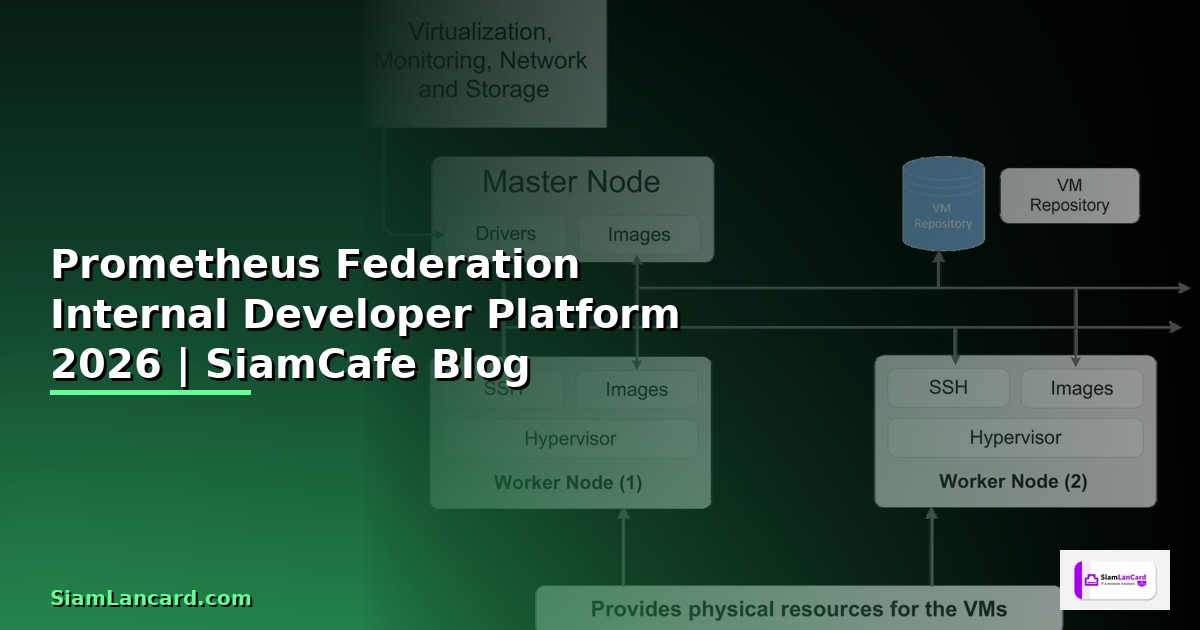

สถาปัตยกรรมหลัก (Core Architecture)

สถาปัตยกรรมพื้นฐานประกอบด้วยส่วนประกอบต่อไปนี้:

- DoH Client Library/Agent: ไลบรารีหรือเอเจนต์ที่ฝังตัวอยู่ในเครื่องนักพัฒนา, Container, หรือ Pod ใน Kubernetes ทำหน้าที่ดักจับและส่งต่อ DNS Query ไปยัง DoH Resolver ภายใน

- Internal DoH Resolver: เซิร์ฟเวอร์ DoH ที่ดำเนินการภายในองค์กร (เช่น ใช้ CoreDNS, Bind พร้อมปลั๊กอิน, หรือ cloudflared) ทำหน้าที่รับคำขอ DoH, แปลงเป็น DNS Query ปกติ, และส่งต่อไปยัง Upstream Resolver (ซึ่งอาจจะเป็น DoH Resolver ขององค์กรเองหรือของผู้ให้บริการภายนอกที่เชื่อถือได้)

- Policy Engine & Logging: ส่วนของนโยบายที่กำหนดกฎ เช่น โดเมนใดที่อนุญาต/บล็อก, ต้องล็อกการเข้าถึงใดบ้าง, และการกำหนดเส้นทาง (Routing) ไปยัง Upstream ที่ต่างกันตามเงื่อนไข พร้อมระบบเก็บล็อกที่ปลอดภัยเพื่อการตรวจสอบ (Audit)

- Management Dashboard & API: คอนโซลสำหรับทีม DevOps/SRE ในการจัดการนโยบาย, ดูเมตริก, และวิเคราะห์ล็อก รวมถึง API สำหรับการบูรณาการแบบอัตโนมัติ

- Upstream & Forwarding Layer: ชั้นที่เชื่อมต่อกับ DNS Resolver ภายนอก (เช่น Google, Cloudflare, Quad9) หรืออาจจะส่งต่อไปยัง DNS ภายในขององค์กรสำหรับโดเมนภายใน (เช่น .internal, .local)

ตัวอย่างโค้ด: การตั้งค่า DoH Client พื้นฐานใน Go

package main

import (

"context"

"fmt"

"net"

"net/http"

"time"

"github.com/miekg/dns"

"golang.org/x/net/http2"

)

type dohResolver struct {

client *http.Client

dohServerURL string // เช่น "https://doh.internal.yourcompany.com/dns-query"

}

func NewDohResolver(dohURL string) *dohResolver {

t := &http2.Transport{}

return &dohResolver{

client: &http.Client{

Transport: t,

Timeout: 10 * time.Second,

},

dohServerURL: dohURL,

}

}

func (r *dohResolver) LookupA(ctx context.Context, hostname string) ([]net.IP, error) {

// สร้าง DNS message

m := new(dns.Msg)

m.SetQuestion(dns.Fqdn(hostname), dns.TypeA)

m.RecursionDesired = true

// แปลงเป็น wire format

msg, err := m.Pack()

if err != nil {

return nil, err

}

// ส่งคำขอ DoH ผ่าน HTTP POST (ตาม RFC 8484)

req, err := http.NewRequestWithContext(ctx, "POST", r.dohServerURL, bytes.NewReader(msg))

if err != nil {

return nil, err

}

req.Header.Set("Content-Type", "application/dns-message")

req.Header.Set("Accept", "application/dns-message")

resp, err := r.client.Do(req)

if err != nil {

return nil, err

}

defer resp.Body.Close()

// อ่านและแปลงคำตอบ

respBytes, err := io.ReadAll(resp.Body)

if err != nil {

return nil, err

}

answer := new(dns.Msg)

if err := answer.Unpack(respBytes); err != nil {

return nil, err

}

// ประมวลผลผลลัพธ์

var ips []net.IP

for _, rr := range answer.Answer {

if a, ok := rr.(*dns.A); ok {

ips = append(ips, a.A)

}

}

return ips, nil

}

// ตัวอย่างการใช้งาน

func main() {

resolver := NewDohResolver("https://doh-platform.siamcafe.dev/dns-query")

ips, err := resolver.LookupA(context.Background(), "api.internal.service")

if err != nil {

panic(err)

}

fmt.Printf("Resolved IPs: %v\n", ips)

}การนำไปใช้จริง: กรณีศึกษาและสถานการณ์จำลอง

แนวคิดจะชัดเจนยิ่งขึ้นเมื่อเห็นการประยุกต์ใช้จริงภายในองค์กรสมัยใหม่

กรณีศึกษา 1: บริษัท FinTech แห่งหนึ่ง

ความท้าทาย: ทีมพัฒนาจำนวนมากทำงานจากที่บ้าน (Remote Work) และใช้บริการคลาวด์สาธารณะหลายแห่ง พวกเขาต้องการเข้าถึงทั้งบริการภายนอก (เช่น API ของพันธมิตร) และบริการภายใน (Microservices ใน VPC) อย่างปลอดภัย โดยต้องปฏิบัติตามกฎระเบียบทางการเงินที่เข้มงวด (เช่น GDPR, PDPA) ซึ่งกำหนดให้ต้องล็อกและควบคุมการเข้าถึงข้อมูลทุกอย่าง

โซลูชันด้วย DoH IDP:

- ทุกเครื่องนักพัฒนาและสภาพแวดล้อมการทำงาน (Local Docker, CI/CD Runner) ติดตั้ง DoH Client Agent ขององค์กร

- Agent นี้กำหนดค่าให้ชี้ไปยัง Internal DoH Resolver ของบริษัทเท่านั้น

- DoH Resolver ภายในกำหนดนโยบาย:

- บล็อกการเข้าถึงโดเมนที่เกี่ยวข้องกับมัลแวร์, คริปโตมิวนิ่ง, หรือเว็บไซต์ที่ไม่เหมาะสมต่อการทำงาน

- ล็อกทุกคำขอ DNS พร้อม metadata (timestamp, user/device ID, โดเมนที่ถาม) ลงในระบบ SIEM เพื่อการตรวจสอบในภายหลัง

- สำหรับโดเมนภายนอก (เช่น api.partner.com): ส่งต่อผ่าน DoH ไปยังผู้ให้บริการที่ปลอดภัยเช่น Quad9

- สำหรับโดเมนภายใน (เช่น *.fintech.internal): แปลงคำขอไปยัง DNS ภายในของ VPC ผ่าน VPN หรือ Direct Connect ที่ปลอดภัย

ผลลัพธ์: บริษัทสามารถรับประกันได้ว่าการสื่อสาร DNS ทุกครั้งจากนักพัฒนาถูกเข้ารหัส, ถูกควบคุมโดยนโยบาย, และสามารถตรวจสอบย้อนหลังได้ แม้พนักงานจะทำงานจากนอกสำนักงานก็ตาม

กรณีศึกษา 2: แพลตฟอร์ม SaaS ขนาดใหญ่บน Kubernetes

ความท้าทาย: มี Microservices หลายร้อยตัวในคลัสเตอร์ Kubernetes ที่ต้องค้นหากันและกันผ่าน Service Discovery (เช่น via CoreDNS) และต้องติดต่อกับบริการภายนอก (Payment Gateway, Email Service) การจัดการ DNS Configuration แบบกระจายศูนย์ในแต่ละ Deployment/Namespace นั้นยุ่งยากและเสี่ยงต่อการกำหนดค่าผิดพลาด

โซลูชันด้วย DoH IDP:

- แทนที่การกำหนดค่า DNS ที่ระดับ Pod/Node แบบเดิม ให้ทุก Pod ใช้ DoH Client Sidecar หรือใช้ DNS Setting ของ Pod ที่ชี้ไปยัง DoH-aware CoreDNS ภายในคลัสเตอร์

- DoH-aware CoreDNS นี้เป็นส่วนหนึ่งของ IDP ซึ่งรับนโยบายจาก ConfigMap หรือ API กลาง

- นโยบายสามารถกำหนดได้แบบไดนามิก เช่น:

- บริการใน Namespace “production” สามารถ resolve โดเมน payment-gateway.com ได้เท่านั้น

- บริการใน Namespace “staging” ถูก redirect โดเมน payment-gateway.com ไปยัง endpoint จำลอง (sandbox) อัตโนมัติ

- บล็อกการ resolve ไปยัง region ของคลาวด์ที่ไม่ได้อนุญาต (เพื่อป้องกันข้อมูลรั่วไหล)

ผลลัพธ์: การควบคุมนโยบายเครือข่ายแบบรวมศูนย์, การกำหนดค่าที่สอดคล้องกันทั่วทั้งคลัสเตอร์, และความสามารถในการเปลี่ยนพฤติกรรมของ Service Discovery ได้แบบเรียลไทม์โดยไม่ต้องรีสตาร์ท Pod

ตัวอย่างโค้ด: การกำหนดค่า CoreDNS ให้เป็น DoH Resolver และใช้ Plugin กำหนดนโยบาย

# Corefile สำหรับ CoreDNS ในบทบาท DoH Resolver และ Policy Engine

.:53 {

# รับคำขอ DNS แบบปกติ (สำหรับการเชื่อมต่อจากภายในเครือข่าย)

bind 10.0.0.10

# รับคำขอ DNS-over-HTTPS

doh {

path /dns-query

listen 0.0.0.0:443

tls /etc/coredns/cert.pem /etc/coredns/key.pem

}

# Plugin ตรวจสอบและบล็อกโดเมนจากไฟล์บล็อกลิสต์

hosts {

deny /etc/coredns/blocklist.txt

fallthrough

}

# Plugin กำหนดโซนภายใน (internal service discovery)

# ถ้าโดเมนลงท้ายด้วย .svc.cluster.local ให้ส่งไปที่ kube-dns

forward .svc.cluster.local 10.96.0.10 {

policy sequential

}

# Plugin กำหนดนโยบาย: ถ้าโดเมนอยู่ใน allowlist ด้านนอก ให้ส่งต่อผ่าน DoH ไปยัง upstream ปลอดภัย

# มิฉะนั้นให้ใช้ forwarder มาตรฐาน

template IN A {

match "api.partner.com"

answer "{{ .Name }} 60 IN A 203.0.113.1"

fallthrough

}

# ส่งต่อคำขออื่นๆ ที่ไม่ตรงกับกฎด้านบน ไปยัง upstream DoH resolver

forward . tls://9.9.9.9 tls://1.1.1.1 {

tls_servername dns.quad9.net

policy sequential

health_check 5s

}

# เก็บล็อกทุกคำขอ (ส่งไปยังระบบล็อกส่วนกลาง)

log

errors

}แนวทางปฏิบัติที่ดีที่สุด (Best Practices) สำหรับปี 2026

การจะทำให้ DoH IDP ประสบความสำเร็จและยั่งยืน ต้องปฏิบัติตามหลักการสำคัญเหล่านี้:

1. การออกแบบเพื่อความปลอดภัย (Security by Design)

- ใช้ mTLS (Mutual TLS): ระหว่าง DoH Client กับ Internal Resolver ต้องมีการพิสูจน์ตัวตนทั้งสองฝ่าย เพื่อป้องกันไม่ให้เครื่องหรือบริการที่ไม่ได้รับอนุญาตมาใช้ Resolver ได้

- การจัดการคีย์และใบรับรองแบบอัตโนมัติ: ใช้ระบบเช่น HashiCorp Vault, cert-manager บน Kubernetes เพื่อหมุนเวียนใบรับรอง TLS สำหรับ DoH Server และ Client อย่างปลอดภัยและอัตโนมัติ

- แยกเครือข่ายและ Least Privilege: DoH Resolver ควรทำงานในเครือข่ายที่แยกออก และมีสิทธิ์ในการเข้าถึง Upstream หรือ DNS ภายในเท่าที่จำเป็น

2. การมองเห็นและการตรวจสอบ (Visibility & Auditing)

- เก็บล็อกแบบมีโครงสร้าง (Structured Logging): เก็บล็อกทุกคำขอพร้อม context ที่สำคัญ (client identifier, timestamp, query type, domain) แต่ต้องระวังเรื่องความเป็นส่วนตัว ควรแยกข้อมูลที่ระบุตัวตน (PII) ออกหรือทำการแฮช

- ส่งเมตริกไปยังระบบกลาง: ส่งเมตริกเช่น query volume, latency, cache hit ratio, และจำนวนคำขอที่ถูกบล็อก ไปยัง Prometheus หรือระบบเมตริกอื่นๆ เพื่อการเตือนภัยและปรับขนาดระบบ

- การตรวจสอบตามกฎระเบียบ: ออกแบบระบบให้สามารถสร้างรายงานเพื่อแสดง compliance กับมาตรฐานต่างๆ ได้ง่าย

3. ความยืดหยุ่นและความทนทาน (Resiliency & High Availability)

- ออกแบบแบบกระจายศูนย์ (Distributed): วาง DoH Resolver หลายตัวในหลายโซนหรือหลาย region เพื่อป้องกัน Single Point of Failure

- Health Check และ Load Balancing: DoH Client ควรสามารถตรวจสอบสุขภาพของ Resolver และสลับไปใช้ตัวสำรองได้อัตโนมัติ

- การแคชอย่างชาญฉลาด: ใช้การแคชทั้งใน Client และ Server เพื่อลด latency และภาระงานของ Upstream

4. การผสานรวมกับ IDP และ Developer Experience

- การกำหนดค่าผ่าน GitOps: กำหนดนโยบาย DNS (allow/block list, routing rule) เป็นโค้ด (YAML/JSON) และใช้ Git เป็นแหล่งความจริงเดียว (Single Source of Truth) ใช้เครื่องมือเช่น ArgoCD หรือ Flux ในการปรับใช้

- Self-Service Portal: ให้ทีมพัฒนาสามารถขอเพิ่มโดเมนเข้าใน allowlist ผ่านพอร์ทัลหรือ Pull Request บน Git ได้ โดยมีกระบวนการ approve อัตโนมัติหรือ manual

- SDK และ CLI Tools: จัดเตรียม SDK สำหรับภาษายอดนิยม (Go, Python, Node.js) และ CLI tool เพื่อให้นักพัฒนาทดสอบการ resolve โดเมนและตรวจสอบนโยบายได้ง่าย

ตัวอย่างโค้ด: การใช้ mTLS ใน DoH Client (Python with aiohttp)

import aiohttp

import ssl

import aiodns

import asyncio

async def secure_doh_lookup():

# โหลด client certificate และ key สำหรับ mTLS

ssl_context = ssl.create_default_context(cafile='/path/to/ca.pem')

ssl_context.load_cert_chain('/path/to/client-cert.pem',

'/path/to/client-key.pem')

ssl_context.check_hostname = False # ปิดถ้าใช้ IP หรือ internal domain

ssl_context.verify_mode = ssl.CERT_REQUIRED

connector = aiohttp.TCPConnector(ssl=ssl_context)

async with aiohttp.ClientSession(connector=connector) as session:

# สร้าง DNS query (แบบง่าย)

import base64

import struct

# สร้าง ID, flags, questions ฯลฯ (ตัวอย่างแบบง่าย)

# ในทางปฏิบัติควรใช้ไลบรารีเช่น `dnspython`

query = struct.pack('!HHHHHH', 1234, 256, 1, 0, 0, 0)

query += b'\x07example\x03com\x00' # domain name

query += struct.pack('!HH', 1, 1) # Type A, Class IN

encoded_query = base64.urlsafe_b64encode(query).decode('utf-8').rstrip('=')

# ส่งคำขอ DoH ผ่าน GET (หรือ POST ก็ได้)

url = f"https://doh-platform.internal/dns-query?dns={encoded_query}"

headers = {'Accept': 'application/dns-message'}

async with session.get(url, headers=headers) as resp:

if resp.status == 200:

data = await resp.read()

print(f"Received DNS response of {len(data)} bytes")

# แปลง data เป็น DNS response ต่อไป...

else:

print(f"Error: {resp.status}")

# เรียกใช้งาน

asyncio.run(secure_doh_lookup())อนาคตและแนวโน้มของ DoH และ Developer Platforms

เมื่อมองไปยังปี 2026 และไกลกว่านั้น แนวโน้มที่น่าจับตามองได้แก่:

- การบูรณาการกับ eBPF และ Service Mesh: การใช้ eBPF เพื่อดักจับและ redirect DNS traffic ในระดับ kernel ไปยัง DoH Client โดยที่แอปพลิเคชันไม่รู้ตัว รวมถึงการผสาน DoH เข้ากับ Sidecar Proxy ใน Service Mesh (เช่น Istio, Linkerd) อย่างแนบแน่น

- DNS over HTTP/3 (DoH3): การนำคุณสมบัติของ HTTP/3 (QUIC) มาใช้กับ DoH เพื่อลด latency ให้ต่ำลงอีก โดยเฉพาะในเครือข่ายที่มี packet loss สูง

- Oblivious DoH (ODoH): โปรโตคอลที่เพิ่มชั้นความเป็นส่วนตัวโดยการแยกที่อยู่ IP ของผู้ถามออกจากคำถาม DNS ผ่านโปรซี้อื่นๆ ซึ่งอาจถูกนำมาใช้ใน IDP สำหรับงานที่ต้องการความเป็นส่วนตัวสูงเป็นพิเศษ

- AI-Driven Policy Management: ใช้แมชชีนเลิร์นนิงเพื่อวิเคราะห์รูปแบบการ query DNS และเสนอหรือบังคับใช้นโยบายอัตโนมัติ เช่น ตรวจจับและบล็อกโดเมนที่เพิ่งถูกสร้างขึ้นเพื่อการฟิชชิ่ง (phishing) หรือการรั่วไหลของข้อมูล

- การกำหนดมาตรฐานและการทำงานร่วมกัน: การเกิดขึ้นของมาตรฐานและ API กลางสำหรับการจัดการนโยบาย DoH ภายในองค์กร เพื่อให้เครื่องมือจากผู้ขายต่างกันสามารถทำงานร่วมกันได้

| เทคโนโลยี/แนวโน้ม | ผลกระทบต่อ DoH IDP | ระยะเวลาคาดการณ์ (2026+) |

|---|---|---|

| eBPF Integration | การติดตั้งและจัดการ DoH Client ที่ง่ายและมีประสิทธิภาพสูงสุด ไม่ต้องแก้ไขแอป | เริ่มต้นใช้งานจริงในองค์กรชั้นนำ |

| Oblivious DoH (ODoH) | เพิ่มระดับความเป็นส่วนตัวให้กับกิจกรรมการพัฒนาภายในที่อ่อนไหว | เริ่มต้นในการทดลองและองค์กรที่เน้นความเป็นส่วนตัวสูง |

| AI-Driven Policy | ลดภาระการจัดการนโยบายด้วยมือ และเพิ่มความสามารถในการตรวจจับภัยคุกคามแบบเรียลไทม์ | เริ่มเห็นการใช้งานในผลิตภัณฑ์เชิงพาณิชย์ |

| Standardized Management API | ลด Vendor Lock-in และทำให้การย้ายถ่ายแพลตฟอร์มหรือการใช้หลายคลาวด์ทำได้ง่ายขึ้น | อยู่ในช่วงการร่างมาตรฐานและทดลองใช้ |

Summary

การผนวกรวม DNS over HTTPS (DoH) เข้าเป็นโครงสร้างพื้นฐานหลักของ Internal Developer Platform (IDP) นั้น ไม่ใช่เพียงแค่การอัพเกรดเทคโนโลยีเครือข่าย แต่เป็นการปฏิวัติวิธีคิดเกี่ยวกับความปลอดภัย การควบคุม และประสบการณ์ของนักพัฒนาในองค์กรยุคใหม่ บทความฉบับสมบูรณ์ 2026 นี้ได้แสดงให้เห็นว่า DoH IDP ช่วยแก้ไขจุดอ่อนของ DNS แบบเดิม, ปกป้องการสื่อสารจาก end-to-end, และมอบเครื่องมือในการบังคับใช้นโยบายเครือข่ายอย่างละเอียดและรวมศูนย์ ผ่านการออกแบบสถาปัตยกรรมที่เหมาะสม การนำไปใช้ในกรณีศึกษาจริง เช่น การทำงานระยะไกลในองค์กร FinTech หรือการจัดการ Microservices ใน Kubernetes และการปฏิบัติตามแนวทางที่ดีที่สุดด้านความปลอดภัย การมองเห็น ความทนทาน และการผสานรวมกับ workflow ของนักพัฒนา

ในท้ายที่สุด การลงทุนสร้าง DoH Internal Developer Platform คือการลงทุนในรากฐานที่มั่นคงสำหรับอนาคต มันไม่เพียงแต่ตอบโจทย์ความท้าทายด้านความปลอดภัยและความเป็นส่วนตัวในปัจจุบัน แต่ยังเตรียมความพร้อมสำหรับแนวโน้มเทคโนโลยีใหม่ๆ เช่น eBPF, HTTP/3, และการจัดการด้วย AI องค์กรที่เริ่มต้นออกแบบและสร้างสรรค์แพลตฟอร์มดังกล่าวในวันนี้ จะได้เปรียบในการดึงดูดและรักษานักพัฒนาด้วยสภาพแวดล้อมการทำงานที่ปลอดภัย มีประสิทธิภาพ และทันสมัย พร้อมทั้งสร้างความเชื่อมั่นให้กับลูกค้าและผู้มีส่วนได้ส่วนเสียผ่านการปกป้องข้อมูลและการปฏิบัติตามกฎระเบียบอย่างเคร่งครัด โลกของการพัฒนาในปี 2026 และหลังจากนั้น จะถูกกำหนดโดยแพลตฟอร์มที่ “คิดถึงความปลอดภัยตั้งแต่เริ่มต้น” และ DoH IDP ก็คือหนึ่งในเสาหลักสำคัญของปรัชญานั้น