Network Segmentation คืออะไร? ทำไมต้องแบ่งส่วน Network

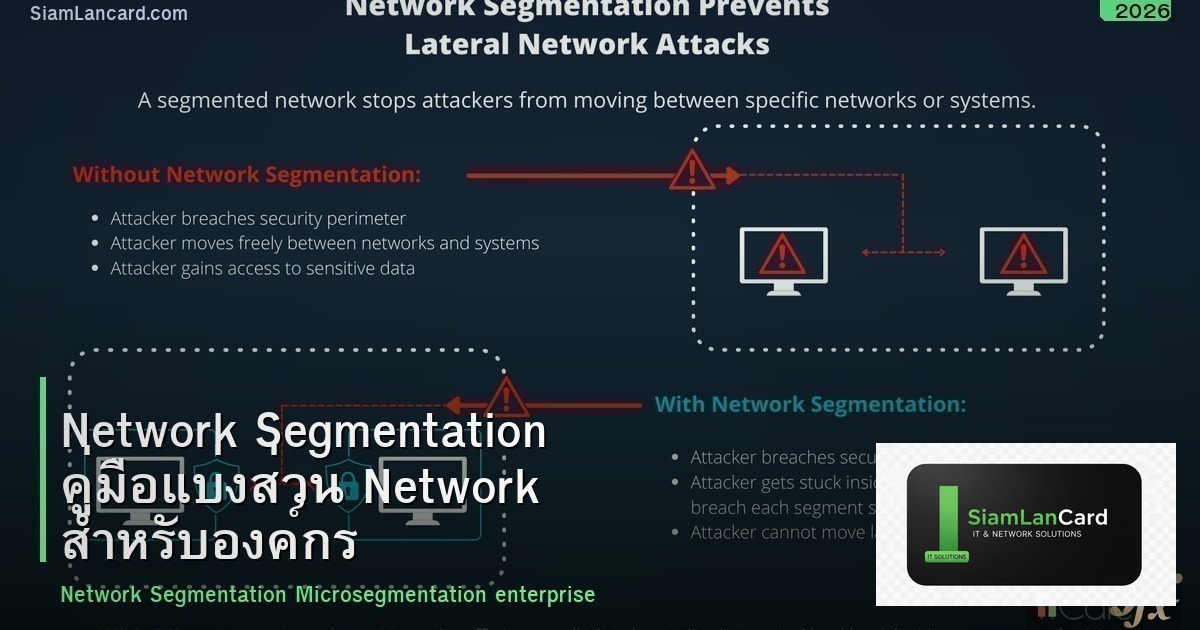

Network Segmentation คือ การแบ่ง Network ขององค์กรออกเป็นส่วนย่อยๆ (Segment) เพื่อจำกัดการเข้าถึง ลดพื้นที่โจมตี และป้องกันไม่ให้ภัยคุกคามแพร่กระจายไปทั้ง Network ถ้า Network เป็น Flat Network (ทุกอย่างอยู่ VLAN เดียวกัน) เมื่อ Malware หรือ Ransomware เข้ามาเครื่องหนึ่ง จะแพร่กระจายไปทุกเครื่องทันที แต่ถ้าแบ่ง Segment ภัยคุกคามจะถูกจำกัดอยู่ใน Segment นั้น ไม่แพร่กระจาย

ประเภท Segmentation

| ประเภท | วิธีการ | ระดับ | เหมาะกับ |

|---|---|---|---|

| VLAN Segmentation | แบ่ง VLAN ตามแผนก/ประเภท | Layer 2 | ทุกองค์กร ขั้นพื้นฐาน |

| Firewall Zone | สร้าง Zone บน Firewall ควบคุม Traffic ระหว่าง Zone | Layer 3-4 | องค์กรที่มี Firewall |

| Microsegmentation | ควบคุม Traffic ระดับ Workload/Application | Layer 7 | Datacenter, Cloud, Zero Trust |

VLAN Segmentation — ขั้นพื้นฐานที่ทุกองค์กรต้องทำ

| VLAN | ชื่อ | ใช้สำหรับ | ตัวอย่าง Subnet |

|---|---|---|---|

| VLAN 10 | Management | Switch, AP, Firewall Management | 10.0.10.0/24 |

| VLAN 20 | IT | IT Team | 10.0.20.0/24 |

| VLAN 30 | Office | พนักงานทั่วไป | 10.0.30.0/24 |

| VLAN 40 | Server | Server Farm | 10.0.40.0/24 |

| VLAN 50 | Guest | WiFi Guest | 10.0.50.0/24 |

| VLAN 60 | CCTV | กล้องวงจรปิด NVR | 10.0.60.0/24 |

| VLAN 70 | VoIP | IP Phone | 10.0.70.0/24 |

| VLAN 80 | IoT | Printer, IoT Devices | 10.0.80.0/24 |

Firewall Zone

- Trust (LAN): Network ภายในองค์กร ไว้วางใจมากที่สุด

- Untrust (WAN): Internet ไม่ไว้วางใจ

- DMZ: Server ที่ต้องเข้าถึงจาก Internet เช่น Web Server, Mail Server

- Server Zone: Server ภายในที่ไม่ต้องเข้าถึงจาก Internet

- Guest Zone: WiFi Guest แยกจาก LAN ให้ใช้ Internet อย่างเดียว

Firewall Rules ระหว่าง Zone

| จาก | ไป | อนุญาต |

|---|---|---|

| LAN | Internet | อนุญาต (ผ่าน Web Filter) |

| LAN | Server Zone | อนุญาตเฉพาะ Port ที่จำเป็น |

| LAN | DMZ | อนุญาตเฉพาะ Port ที่จำเป็น |

| Internet | DMZ | อนุญาตเฉพาะ Port 80/443 |

| Internet | LAN | ปิด (ผ่าน VPN เท่านั้น) |

| Guest | Internet | อนุญาต |

| Guest | LAN/Server | ปิดทั้งหมด |

| CCTV | Internet | ปิด (ป้องกัน Phone Home) |

Microsegmentation

- คืออะไร: ควบคุม Traffic ระดับ Workload แม้อยู่ Subnet เดียวกัน ก็จำกัดการคุยกันได้

- ต่างจาก VLAN: VLAN แบ่งระดับ Network Microsegmentation แบ่งระดับ Application

- ตัวอย่าง: Web Server คุยกับ App Server ได้ แต่ App Server คุยกับ DB Server เท่านั้น Web Server คุยกับ DB Server ไม่ได้

- เครื่องมือ: VMware NSX, Cisco ACI, Illumio, Calico (Kubernetes)

- เหมาะกับ: Datacenter, Cloud, Zero Trust Architecture

Zero Trust และ Segmentation

- หลักการ: ไม่ไว้ใจใคร แม้อยู่ใน Network เดียวกัน ทุก Traffic ต้องตรวจสอบ

- Segmentation เป็นพื้นฐาน: Zero Trust ต้องมี Segmentation ที่ดี ไม่งั้นทำไม่ได้

- Identity-based: อนุญาตตาม Identity (ใครเข้าอะไรได้) ไม่ใช่ตาม IP

Segmentation Best Practices

- ไม่ Flat Network: ห้ามใช้ VLAN เดียวสำหรับทุกอย่าง แบ่ง VLAN เป็นขั้นต่ำ

- แยก Guest: Guest WiFi ต้องแยก VLAN ไม่ให้เข้า LAN

- แยก IoT/CCTV: อุปกรณ์ IoT CCTV Printer ต้องอยู่ VLAN แยก

- แยก Server: Server ต้องอยู่ VLAN/Zone แยกจาก User

- Least Privilege: เปิดเฉพาะ Port/Protocol ที่จำเป็น ปิดที่เหลือ

- Log Traffic: Log Traffic ระหว่าง Segment สำหรับ Monitoring

- ทดสอบ: ทดสอบว่า Segment ทำงานตามที่ออกแบบ Pen Test สม่ำเสมอ

- Document: บันทึก VLAN Map Zone Map Firewall Rules ทั้งหมด

สรุป Network Segmentation — แบ่งส่วน ลดความเสี่ยง

Network Segmentation เป็นพื้นฐานสำคัญของ Network Security แบ่ง VLAN แยก Zone สร้าง Firewall Rules จำกัดการเข้าถึง ลดความเสียหายเมื่อถูกโจมตี หากต้องการข้อมูลเพิ่มเติม ติดตามได้ที่ SiamLanCard.com

อ่านเพิ่มเติม: สัญญาณเทรดทอง | ดาวน์โหลด EA ฟรี

อ่านเพิ่มเติม: วิเคราะห์ทองคำ | Panel SMC MT5

FAQ

Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร คืออะไร?

Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร เป็นหัวข้อสำคัญในวงการเทคโนโลยีที่ช่วยให้การทำงานมีประสิทธิภาพมากขึ้น ไม่ว่าจะเป็นด้าน IT, Network หรือ Server Management

ทำไมต้องเรียนรู้เรื่อง Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร?

เพราะ Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร เป็นทักษะที่ตลาดต้องการสูง และช่วยให้คุณแก้ปัญหาในงานจริงได้อย่างมืออาชีพ การเรียนรู้ตั้งแต่วันนี้จะเป็นประโยชน์ในระยะยาว

Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร เหมาะกับผู้เริ่มต้นไหม?

ได้แน่นอนครับ บทความนี้เขียนให้เข้าใจง่าย เหมาะทั้งผู้เริ่มต้นและผู้มีประสบการณ์ มี step-by-step guide พร้อมตัวอย่างให้ทำตามได้ทันที

อ่านบทความที่เกี่ยวข้อง: อ่านรีวิวเพิ่มเติมที่ Siam2R

Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร — ทำไมถึงสำคัญ?

Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร เป็นหัวข้อสำคัญในวงการ IT ที่ System Admin, Network Engineer และ DevOps Engineer ควรเข้าใจเป็นอย่างดี การรู้เรื่องนี้จะช่วยให้ทำงานได้มีประสิทธิภาพมากขึ้น แก้ปัญหาได้เร็วขึ้น และเป็นทักษะที่ตลาดแรงงานต้องการสูง

เริ่มต้นเรียนรู้ Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร

แนะนำ path การเรียนรู้:

- อ่านเอกสาร official — เริ่มจาก documentation ของเครื่องมือ/เทคโนโลยีนั้นๆ

- ทำ lab จริง — ตั้ง VM หรือ Docker container แล้วลองทำตาม tutorial

- ทำ project จริง — ใช้กับงานจริงหรือ side project เรียนรู้จากปัญหาที่เจอ

- อ่าน best practices — ศึกษาว่าคนอื่นใช้งานจริงยังไง มี pitfall อะไร

- เข้า community — Reddit, Stack Overflow, Thai IT groups เรียนรู้จากคนอื่น

เครื่องมือที่แนะนำสำหรับ Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร

| เครื่องมือ | ใช้สำหรับ | ราคา |

|---|---|---|

| VS Code | Code editor หลัก | ฟรี |

| Docker | Container + Lab environment | ฟรี |

| Git/GitHub | Version control | ฟรี |

| VirtualBox/Proxmox | Virtualization สำหรับ lab | ฟรี |

FAQ — Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร

Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร คืออะไร?

Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร เป็นเทคโนโลยี/ความรู้ด้าน IT ที่ช่วยให้การทำงานมีประสิทธิภาพมากขึ้น อ่านรายละเอียดทั้งหมดในบทความนี้

Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร เหมาะกับผู้เริ่มต้นไหม?

เหมาะครับ บทความนี้อธิบายตั้งแต่พื้นฐาน มี step-by-step guide พร้อมตัวอย่างให้ทำตาม

เรียนรู้ Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร ใช้เวลานานไหม?

พื้นฐานใช้เวลา 1-2 สัปดาห์ ขั้นกลาง 1-3 เดือน ขั้นสูงต้องใช้ประสบการณ์จริง 6 เดือน+

อ่านเพิ่มเติม: SiamLanCard.com | iCafeForex.com | Siam2R.com

รับ EA Semi-Auto ฟรี จาก XM Signal

Best Practices สำหรับ Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร

Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร มี best practices ที่ผู้เชี่ยวชาญแนะนำ:

- Documentation — จด document ทุกอย่างที่ทำ เพื่อให้คนอื่น (หรือตัวเอง 6 เดือนหลัง) เข้าใจ

- Version Control — ใช้ Git สำหรับทุก config/code เก็บ history ย้อนกลับได้

- Automation — automate task ที่ทำซ้ำๆ ด้วย script/Ansible/Terraform

- Monitoring — ตั้ง monitoring + alerting ให้รู้ปัญหาก่อน user

- Backup — กฎ 3-2-1 เสมอ 3 copies, 2 media, 1 offsite

ทรัพยากรเรียนรู้เพิ่มเติม

- Official Documentation — แหล่งเรียนรู้ที่ดีที่สุด อ่าน docs ก่อนเสมอ

- YouTube Tutorials — ดู video walkthrough เข้าใจเร็วกว่าอ่าน

- GitHub Examples — ดู code ของคนอื่น เรียนรู้จาก real projects

- Lab Practice — ตั้ง VM/Docker ฝึกจริง ไม่มีอะไรดีกว่าลงมือทำ

อ่านเพิ่มเติม: iCafeForex | XM Signal EA ฟรี | SiamLanCard | Siam2R

Best Practices สำหรับ Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร

Network Segmentation คู่มือแบ่งส่วน Network สำหรับองค์กร มี best practices ที่ผู้เชี่ยวชาญแนะนำ:

- Documentation — จด document ทุกอย่างที่ทำ เพื่อให้คนอื่น (หรือตัวเอง 6 เดือนหลัง) เข้าใจ

- Version Control — ใช้ Git สำหรับทุก config/code เก็บ history ย้อนกลับได้

- Automation — automate task ที่ทำซ้ำๆ ด้วย script/Ansible/Terraform

- Monitoring — ตั้ง monitoring + alerting ให้รู้ปัญหาก่อน user

- Backup — กฎ 3-2-1 เสมอ 3 copies, 2 media, 1 offsite

ทรัพยากรเรียนรู้เพิ่มเติม

- Official Documentation — แหล่งเรียนรู้ที่ดีที่สุด อ่าน docs ก่อนเสมอ

- YouTube Tutorials — ดู video walkthrough เข้าใจเร็วกว่าอ่าน

- GitHub Examples — ดู code ของคนอื่น เรียนรู้จาก real projects

- Lab Practice — ตั้ง VM/Docker ฝึกจริง ไม่มีอะไรดีกว่าลงมือทำ

อ่านเพิ่มเติม: iCafeForex | XM Signal EA ฟรี | SiamLanCard | Siam2R