Network Segmentation: แบ่งเครือข่ายเพื่อ Security ตามหลัก Zero Trust

ในอดีต เครือข่ายองค์กรมักเป็น flat network ที่ทุกอุปกรณ์สื่อสารกันได้หมด เมื่อผู้โจมตีเจาะเข้ามาได้แม้แค่เครื่องเดียว ก็สามารถเคลื่อนที่ไปยังทุกเครื่องในเครือข่ายได้อย่างอิสระ (lateral movement) Network Segmentation แก้ปัญหานี้โดยแบ่งเครือข่ายออกเป็นส่วนย่อยๆ (segments) แต่ละส่วนมี security controls แยกจากกัน จำกัดการเข้าถึงเฉพาะที่จำเป็น

ในยุค Zero Trust ที่หลักการคือ “never trust, always verify” network segmentation เป็นรากฐานสำคัญ ทุก segment ต้อง verify identity และ authorization ก่อนอนุญาตการเข้าถึง ไม่ว่าจะมาจากภายในหรือภายนอกเครือข่าย บทความนี้จะอธิบายหลักการ segmentation ประเภทต่างๆ และวิธี implement สำหรับองค์กร

ทำไมต้อง Network Segmentation

จำกัด Blast Radius

เมื่อเกิด security breach ใน segment หนึ่ง ความเสียหายจำกัดอยู่ใน segment นั้น ไม่ลามไปทั้งเครือข่าย เช่น ถ้า ransomware ติด PC ใน segment HR จะไม่สามารถกระจายไปยัง segment Finance หรือ servers ได้ เพราะ firewall rules กั้นไว้

Compliance Requirements

มาตรฐานหลายอย่างกำหนดให้ต้องมี segmentation PCI DSS กำหนดให้แยก Cardholder Data Environment (CDE) ออกจาก network ส่วนอื่น HIPAA กำหนดให้แยก systems ที่เก็บข้อมูลผู้ป่วย ISO 27001 แนะนำ network segmentation เป็น security control พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล (PDPA) ของไทยกำหนดให้มีมาตรการรักษาความปลอดภัยที่เหมาะสม

ลด Attack Surface

ยิ่งแบ่ง segments มากขึ้น attack surface ของแต่ละ segment ก็เล็กลง ผู้โจมตีต้องเจาะผ่านหลาย layers กว่าจะถึงเป้าหมาย ทำให้ตรวจจับได้ง่ายขึ้น และใช้เวลานานขึ้น (dwell time สูงขึ้น = โอกาสตรวจจับมากขึ้น)

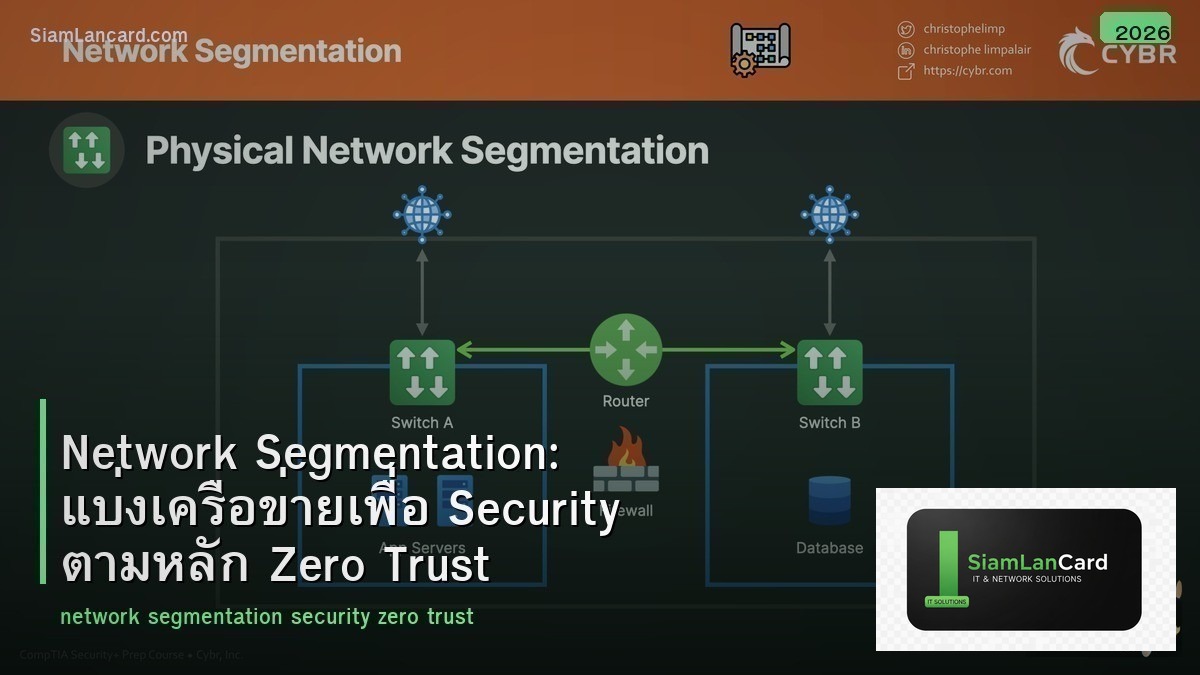

ประเภทของ Network Segmentation

VLAN-Based Segmentation

VLAN เป็นวิธี segmentation พื้นฐานที่สุด แบ่ง network เป็น broadcast domains ด้วย VLANs traffic ระหว่าง VLANs ต้องผ่าน router/firewall ที่มี ACL หรือ firewall rules ข้อดีคือง่าย ใช้ infrastructure ที่มีอยู่ ข้อเสียคือ VLAN-based segmentation เป็นแค่ Layer 2/3 isolation ไม่มี application-level visibility

Firewall-Based Segmentation

ใช้ firewall (physical หรือ virtual) กั้นระหว่าง segments มี stateful inspection ดูได้ถึง application layer (NGFW) ข้อดีคือ granular control, deep inspection, logging ข้อเสียคืออาจเป็น bottleneck ถ้า traffic สูง ค่าใช้จ่ายสูงสำหรับ hardware firewall

Micro-Segmentation

Micro-segmentation แบ่ง segments ละเอียดถึงระดับ workload หรือ application แต่ละ server/VM/container มี security policy ของตัวเอง ใช้ software-defined firewall (เช่น VMware NSX, Illumio, Guardicore) สร้าง firewall rules ที่ follow workload ไม่ว่าจะ migrate ไปอยู่ที่ไหน เหมาะสำหรับ data center และ cloud environments

ตารางเปรียบเทียบ Segmentation Types

| ประเภท | Granularity | Complexity | Cost | เหมาะกับ |

|---|---|---|---|---|

| VLAN | Subnet level | ต่ำ | ต่ำ | SME, พื้นฐาน |

| Firewall zones | Zone level | ปานกลาง | ปานกลาง | องค์กรทั่วไป |

| Micro-segmentation | Workload level | สูง | สูง | Data center, cloud, compliance |

| Software-Defined | Application level | สูง | ปานกลาง-สูง | Modern enterprise, hybrid cloud |

Zero Trust Network Architecture

หลักการ Zero Trust

Zero Trust มี 3 หลักการหลัก: Never Trust, Always Verify ทุก request ต้อง authenticate และ authorize ไม่ว่าจะมาจากภายในหรือภายนอก Least Privilege ให้สิทธิ์เข้าถึงเฉพาะที่จำเป็นเท่านั้น Assume Breach ออกแบบระบบโดยสมมติว่าผู้โจมตีอยู่ภายในแล้ว จำกัด blast radius ด้วย segmentation

Zero Trust + Segmentation

ใน Zero Trust model segmentation เป็นมากกว่าแค่ VLAN ทุก segment มี identity verification (ใคร/อะไร กำลังเข้าถึง) policy enforcement (อนุญาตให้ทำอะไรได้บ้าง) continuous monitoring (ตรวจสอบพฤติกรรมตลอดเวลา) encryption (encrypt traffic แม้แต่ภายใน network)

วิธี Implement Segmentation

Step 1: Asset Discovery

สำรวจว่ามี assets อะไรบ้าง ใน network servers, workstations, printers, IP phones, IoT devices, cameras จัดกลุ่มตาม function (HR, Finance, Engineering, Servers, IoT) map communication flows ว่า assets กลุ่มไหนต้องสื่อสารกับกลุ่มไหน

Step 2: Define Segments

กำหนด segments ตาม business function และ security requirements แต่ละ segment เป็น VLAN แยก มี subnet ของตัวเอง ตัวอย่าง: VLAN 10 = Management, VLAN 20 = Servers, VLAN 30 = HR, VLAN 40 = Finance, VLAN 50 = Engineering, VLAN 60 = IoT/CCTV, VLAN 70 = Guest, VLAN 80 = VoIP

Step 3: Define Policies

กำหนด firewall rules ระหว่าง segments default deny: ปิดทุกอย่างก่อน แล้วค่อยเปิดเฉพาะที่จำเป็น ตัวอย่าง: HR → Servers (port 443, 3389 เท่านั้น), Finance → Servers (port 443, 1433), IoT → ไม่สามารถเข้าถึง segment อื่นได้ (isolated), Guest → internet only (ห้ามเข้า internal)

Step 4: Implement และ Monitor

ตั้งค่า VLANs, firewall rules, ACLs ตาม design เริ่มจาก monitor mode (log but allow) เพื่อดูว่ามี traffic ที่จำเป็นแต่ยังไม่ได้อนุญาตไหม ค่อยๆ เปลี่ยนเป็น enforce mode เมื่อ confident monitor firewall logs ตลอด ดู blocked traffic ที่อาจเป็น legitimate

ทิ้งท้าย: Segmentation เป็นการลงทุนที่คุ้มค่า

Network Segmentation อาจใช้เวลาและ effort ในการ implement แต่เมื่อเกิด security incident ความแตกต่างระหว่าง flat network กับ segmented network คือ ความแตกต่างระหว่างการสูญเสียข้อมูลทั้งองค์กรกับการจำกัดความเสียหายไว้ใน segment เดียว เริ่มจาก VLAN-based segmentation พื้นฐาน แล้วค่อยเพิ่ม firewall rules ให้ granular มากขึ้น

อ่านเพิ่มเติมเกี่ยวกับ 802.1X NAC และ Firewall Best Practices ที่ siamlancard.com หรือจาก icafeforex.com และ siam2r.com