SASE คืออะไร? ทำไมองค์กรยุคใหม่ต้องรู้จัก

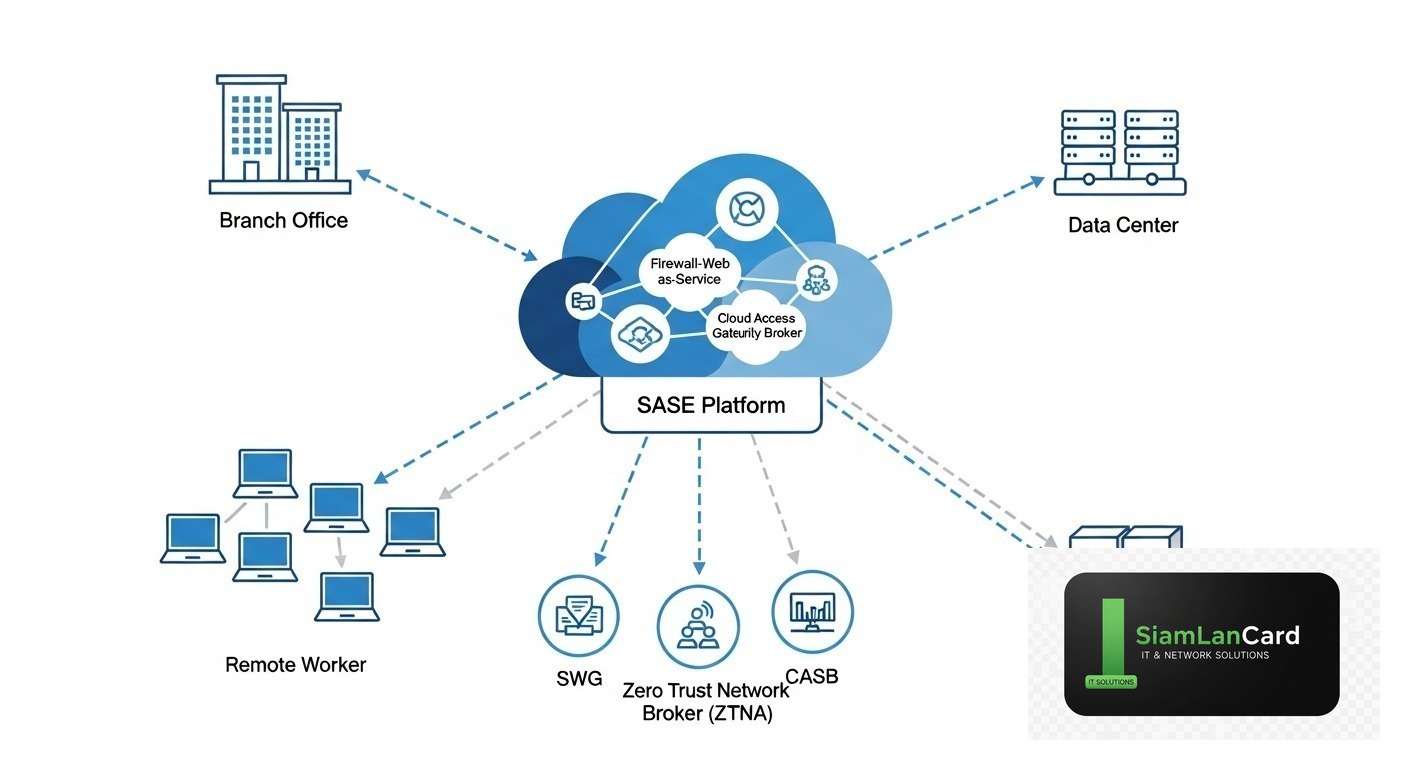

SASE (Secure Access Service Edge) อ่านว่า “แซสซี่” เป็นแนวคิดสถาปัตยกรรมเครือข่ายที่ถูกนิยามขึ้นโดย Gartner ในปี 2019 โดยรวมเอาความสามารถของ SD-WAN (Software-Defined Wide Area Network) เข้ากับบริการรักษาความปลอดภัยบนคลาวด์ (Cloud-Native Security) ไว้ในแพลตฟอร์มเดียว ซึ่งถือเป็นการปฏิวัติวิธีคิดเรื่อง Network Security อย่างแท้จริง

ในยุคที่พนักงานทำงานจากทุกที่ (Work From Anywhere) แอปพลิเคชันย้ายขึ้นคลาวด์ และ IoT devices เพิ่มจำนวนขึ้นเรื่อยๆ โมเดลรักษาความปลอดภัยแบบเดิมที่วาง Firewall ไว้ที่ Data Center กลางไม่เพียงพออีกต่อไป SASE จึงเข้ามาตอบโจทย์ความท้าทายเหล่านี้

องค์ประกอบหลักของ SASE

SASE ไม่ใช่ผลิตภัณฑ์ตัวเดียว แต่เป็นกรอบแนวคิด (Framework) ที่รวมเทคโนโลยีหลายตัวเข้าด้วยกัน ประกอบด้วย:

1. SD-WAN (Software-Defined WAN)

SD-WAN เป็นเทคโนโลยีที่ช่วยจัดการเครือข่าย WAN แบบซอฟต์แวร์ ทำให้สามารถเลือก path ที่ดีที่สุดสำหรับ traffic แต่ละประเภทได้อัตโนมัติ ช่วยลดต้นทุน MPLS และเพิ่มประสิทธิภาพการเชื่อมต่อไปยังคลาวด์

- รองรับหลาย WAN links (MPLS, Broadband, 4G/5G)

- Application-aware routing — เลือกเส้นทางตามแอปพลิเคชัน

- Zero-touch provisioning — ติดตั้งสาขาใหม่ได้ง่าย

- Centralized management — บริหารจัดการจากศูนย์กลาง

2. CASB (Cloud Access Security Broker)

CASB ทำหน้าที่เป็นตัวกลางรักษาความปลอดภัยระหว่างผู้ใช้กับ Cloud Services ช่วยมองเห็น Shadow IT ควบคุม Data Loss Prevention (DLP) และบังคับใช้ Security Policy กับแอปพลิเคชันคลาวด์ เช่น Microsoft 365, Google Workspace, Salesforce เป็นต้น

3. SWG (Secure Web Gateway)

SWG คือ gateway ที่ตรวจสอบและกรอง traffic ที่ผู้ใช้เข้าถึงอินเทอร์เน็ต ป้องกันการเข้าถึงเว็บไซต์อันตราย มัลแวร์ และเนื้อหาที่ไม่เหมาะสม รวมถึง SSL/TLS inspection เพื่อตรวจจับภัยคุกคามที่ซ่อนอยู่ใน encrypted traffic

4. ZTNA (Zero Trust Network Access)

Zero Trust คือหลักการ “ไม่เชื่อใจใคร ตรวจสอบทุกครั้ง” ZTNA ทดแทน VPN แบบเดิมโดยให้สิทธิ์เข้าถึงเฉพาะแอปพลิเคชันที่จำเป็นเท่านั้น (Least Privilege) ไม่ใช่เปิด network ทั้งหมด ทำให้ Attack Surface แคบลงอย่างมาก

- Identity-based access — ตรวจสอบตัวตนก่อนให้เข้าถึง

- Micro-segmentation — แบ่งส่วนเครือข่ายละเอียด

- Continuous verification — ตรวจสอบต่อเนื่อง ไม่ใช่แค่ตอน login

- Device posture check — ตรวจสอบสถานะอุปกรณ์ก่อนอนุญาต

5. FWaaS (Firewall as a Service)

FWaaS คือ Firewall ที่ทำงานบนคลาวด์ ให้บริการ Next-Generation Firewall (NGFW) แบบ cloud-native รองรับ IPS/IDS, URL Filtering, Application Control โดยไม่ต้องติดตั้ง hardware ที่แต่ละสาขา

ทำไม SASE ถึงสำคัญในปี 2026

การทำงานแบบ Hybrid Work เป็นเรื่องปกติ

หลังจากยุค COVID-19 พนักงานคุ้นชินกับการทำงานจากที่บ้านหรือที่ไหนก็ได้ SASE ช่วยให้พนักงานเข้าถึงทรัพยากรขององค์กรได้อย่างปลอดภัยจากทุกที่ โดยไม่ต้องพึ่ง VPN แบบเดิมที่สร้าง bottleneck และมีปัญหาเรื่องประสิทธิภาพ

Cloud-First Strategy

องค์กรส่วนใหญ่ย้ายแอปพลิเคชันขึ้น Cloud (AWS, Azure, GCP) หมดแล้ว การ backhaul traffic กลับมาที่ Data Center เพื่อตรวจสอบความปลอดภัยก่อนจึงไม่สมเหตุสมผล SASE ตรวจสอบ traffic ที่ Edge ของเครือข่ายโดยตรง ลด Latency ได้มาก

ภัยคุกคามซับซ้อนขึ้น

Ransomware, Phishing, Supply Chain Attack และ Advanced Persistent Threats (APT) ทวีความรุนแรงขึ้นทุกปี SASE รวมการป้องกันหลายชั้นไว้ในแพลตฟอร์มเดียว ช่วยลดช่องโหว่ที่เกิดจากการใช้โซลูชันหลายตัวแยกกัน

SASE vs Traditional Network Security

| เปรียบเทียบ | แบบเดิม (Traditional) | SASE |

|---|---|---|

| สถาปัตยกรรม | Hub-and-spoke (Data Center เป็นศูนย์กลาง) | Cloud-native (Edge เป็นศูนย์กลาง) |

| Security | Firewall/IPS ที่ Data Center | Security ทุก Edge point |

| Remote Access | VPN | ZTNA (Zero Trust) |

| ประสิทธิภาพ | Backhaul traffic สร้าง Latency | Direct-to-cloud ลด Latency |

| การจัดการ | หลาย console หลาย vendor | Single pane of glass |

| Scalability | ต้องซื้อ hardware เพิ่ม | Scale ตาม subscription |

| ต้นทุน | CAPEX สูง | OPEX model (จ่ายตามใช้) |

ผู้ให้บริการ SASE ชั้นนำในปี 2026

ตลาด SASE เติบโตอย่างรวดเร็ว มีผู้ให้บริการหลายรายที่น่าสนใจ:

1. Zscaler

เป็นผู้นำด้าน Security Service Edge (SSE) มีจุดเด่นที่ Zero Trust Exchange Platform รองรับผู้ใช้หลายล้านคน มี PoP (Point of Presence) กว่า 150 แห่งทั่วโลก เหมาะสำหรับองค์กรขนาดใหญ่ที่เน้น Security เป็นหลัก

2. Palo Alto Networks (Prisma SASE)

Prisma SASE รวม Prisma Access, Prisma SD-WAN และ Autonomous DEM ไว้ด้วยกัน มี AI/ML ช่วยตรวจจับภัยคุกคามแบบ Real-time จุดเด่นคือ ADEM (Autonomous Digital Experience Management) ที่ช่วยมอนิเตอร์ประสบการณ์ผู้ใช้

3. Fortinet (FortiSASE)

FortiSASE สร้างบน FortiOS ที่คุ้นเคย ทำให้องค์กรที่ใช้ Fortinet อยู่แล้วสามารถ extend ไปใช้ SASE ได้ง่าย รองรับ SD-WAN, ZTNA, SWG, CASB ในแพลตฟอร์มเดียว ราคาเข้าถึงได้สำหรับ SME

4. Cisco (Cisco+ Secure Connect)

Cisco รวม Meraki SD-WAN กับ Umbrella Security เป็น SASE solution ที่ครบวงจร เหมาะกับองค์กรที่ใช้ Cisco ecosystem อยู่แล้ว มี ThousandEyes สำหรับ Network Intelligence

5. Cloudflare One

Cloudflare One เป็น SASE ที่เน้น Developer-friendly มี global network ที่กว้างขวาง (300+ cities) ราคาเริ่มต้นถูก มี Free tier สำหรับทดลองใช้ เหมาะสำหรับ startup และ SME

ขั้นตอนการ Implement SASE สำหรับองค์กร

Step 1: Assessment — ประเมินสถานะปัจจุบัน

เริ่มจากสำรวจโครงสร้างเครือข่ายและ Security ปัจจุบัน ระบุ pain points เช่น VPN ช้า, Shadow IT, การจัดการ policy ซับซ้อน แล้วกำหนด business requirements ที่ชัดเจน

Step 2: Planning — วางแผน Migration

กำหนด roadmap ว่าจะ migrate ส่วนไหนก่อน ส่วนใหญ่แนะนำเริ่มจาก:

- ZTNA ทดแทน VPN — เห็นผลเร็ว ลด risk ทันที

- SWG — ป้องกันภัยคุกคามจากเว็บ

- SD-WAN — ปรับปรุงประสิทธิภาพเครือข่าย

- CASB — ควบคุม Cloud Apps

Step 3: Pilot — ทดลองใช้กับกลุ่มเล็ก

เลือกแผนกหรือสาขาที่มี pain point มากที่สุดเป็น pilot group ทดสอบ 2-4 สัปดาห์ เก็บ feedback และปรับแต่ง policy ก่อน rollout ทั้งองค์กร

Step 4: Rollout — ขยายการใช้งาน

Rollout แบบ phased approach ทีละสาขาหรือทีละแผนก มอนิเตอร์ performance และ security metrics อย่างใกล้ชิด ปรับ policy ตาม feedback

Step 5: Optimize — ปรับปรุงต่อเนื่อง

SASE ไม่ใช่ “set and forget” ต้องมอนิเตอร์ต่อเนื่อง ปรับ policy ตามภัยคุกคามใหม่ๆ Review access policies ทุกไตรมาส และ train พนักงานเรื่อง Security Awareness

ต้นทุนและ ROI ของ SASE

การลงทุน SASE อาจดูสูงในตอนแรก แต่เมื่อเทียบ ROI ในระยะยาว:

- ลดต้นทุน MPLS — เปลี่ยนมาใช้ Broadband + SD-WAN ประหยัดได้ 30-50%

- ลดจำนวน security tools — จากหลายตัวเหลือ platform เดียว ลดค่า license และค่าดูแล

- ลดเวลา IT support — Zero-touch provisioning ลดเวลาเปิดสาขาใหม่จากสัปดาห์เหลือชั่วโมง

- ลดความเสี่ยง breach — Zero Trust ลด attack surface ลดโอกาสเกิด data breach ที่อาจมีค่าเสียหายหลายล้านบาท

- เพิ่ม productivity — Direct-to-cloud access ทำให้แอปทำงานเร็วขึ้น ลด latency 40-60%

จากรายงานของ Gartner คาดว่าภายในปี 2027 กว่า 40% ขององค์กรจะมี SASE strategy อย่างชัดเจน เทียบกับเพียง 5% ในปี 2023

ข้อควรระวังในการเลือก SASE

- Single vendor vs Best-of-breed — การใช้ vendor เดียวง่ายกว่าแต่อาจไม่ดีที่สุดในทุกด้าน ต้อง evaluate ตาม priority ขององค์กร

- PoP coverage — ตรวจสอบว่า vendor มี PoP ในภูมิภาคที่องค์กรใช้งาน โดยเฉพาะในไทยและ Southeast Asia

- Integration กับระบบเดิม — ตรวจสอบความเข้ากันได้กับ Identity Provider (Azure AD, Okta), SIEM, EDR ที่ใช้อยู่

- Data sovereignty — ข้อมูลถูกประมวลผลที่ไหน ตรงตาม PDPA (พ.ร.บ.คุ้มครองข้อมูลส่วนบุคคล) หรือไม่

- SLA และ support — ตรวจสอบ uptime SLA, response time และ support ภาษาไทย

สรุป

SASE เป็นทิศทางที่หลีกเลี่ยงไม่ได้สำหรับเครือข่ายองค์กรยุคใหม่ การรวม SD-WAN กับ Cloud Security ไว้ในแพลตฟอร์มเดียวช่วยทั้งเรื่องประสิทธิภาพ ความปลอดภัย และการจัดการ แม้จะต้องลงทุนในช่วงแรก แต่ ROI ในระยะยาวคุ้มค่าอย่างแน่นอน

สำหรับองค์กรในไทยที่กำลังพิจารณา SASE แนะนำเริ่มจาก ZTNA ทดแทน VPN เดิมก่อน แล้วค่อย expand ไปยัง SWG, CASB, SD-WAN ตามลำดับ เลือก vendor ที่มี PoP ในไทยหรือ Singapore เพื่อประสิทธิภาพที่ดีที่สุด

หากต้องการคำปรึกษาเรื่อง Network Security และ SASE สามารถติดต่อทีมงาน siamlancard.com ได้เลย เรามีทีมผู้เชี่ยวชาญพร้อมให้คำแนะนำ

บทความที่เกี่ยวข้อง:

- SiamCafe.net — คอมมูนิตี้ IT ที่ใหญ่ที่สุดในไทย

- icafeforex.com — บทความเทคโนโลยีและการลงทุน

- siam2r.com — ข่าวสารเทคโนโลยีอัพเดทล่าสุด